Microsoft innalza le difese contro le macro di Excel

La società di Redmond amplia le funzionalità di Antimalware Scan Interface che ora può analizzare anche le macro XLM, usate per alcune delle campagne di infezione più temibili

di Andrea Bai pubblicata il 05 Marzo 2021, alle 13:01 nel canale SicurezzaMicrosoftExcel

E' dagli anni '90 che lo sfruttamento delle macro di Excel rappresenta un metodo popolare tra gli hacker per compromettere sistemi informatici e anche attualmente è una strada utilizzata per distribuire malware a utenti meno attenti agli aspetti della sicurezza informatica.

Nel corso del 2018 Microsoft ha lanciato la funzionalità Antimalware Scan Interface (AMSI) che, integrata con Office 365, è riuscita con efficacia a scardinare gli occultamenti del malware macro, riuscendo così ad esporre il codice ad attività di controllo. In questo modo è stato possibile porre un argine agli script macro dannosi realizzati in Visual Basic for Applications.

Microsoft, stretta sulle macro dannose di Excel: ora anche quelle in linguaggio XLM

Questo però ha portato gli autori di minacce come i famigerati Trickbot, Zloader e Ursnif a cercare altre funzionalità da sfruttare e hanno trovato in XLM un'alternativa percorribile. XLM è un linguaggio ancor precedente a VBA e risale alla versione 4.0 di Excel del 1992. XLM è stato sostituito da VBA nel 1993, ma rimane supportato in Excel perché da allora è ancora utilizzato da alcuni clienti.

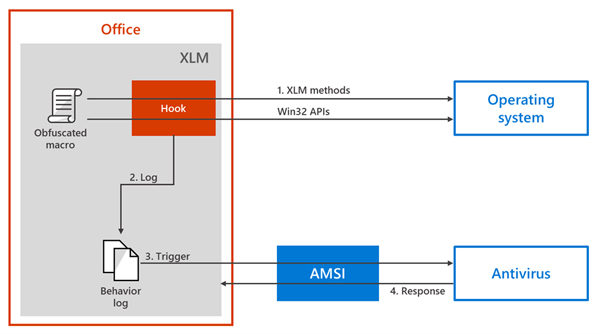

"Sebbene XLM sia più rudimentale di VBA, è sufficientemente potente da fornire l'interoperabilità con il sistema operativo e molte organizzazioni contininuano a sfruttare le sue funzionalità a scopi legittimi. I criminali informatici lo sanno e abusano delle macro XLM utilizzandole per richiamare le API Win32 ed eseguire comandi dalla shell" spiega Microsoft.

La società di Redmond sta ora espandendo le funzionalità di AMSI e Office 365 per includere la scansione delle macro XLM di Excel 4.0 in fase di esecuzione. AMSI può operare in sinergia con qualsiasi antivirus presente su una macchina Windows per consentirgli di individuare e bloccare eventuali script dannosi presenti nei documenti Office.

Se l'antivirus rileva una macro XLM dannosa, la macro non verrà eseguita ed Excel verrà terminato bloccando quindi l'attacco. Microsoft sottolinea che il suo anti-malware Defender sfrutta questa integrazione per rilevare e bloccare il malware basato su XLM e incoraggia altri fornitori di soluzioni anti-malware ad adottarlo. La funzionalità è già disponibile in Excel e abilitata di default nei February Current Channel e Monthly Enterprise Channel per gli abbonati ad Office 365

HONOR 400 Pro trasforma ogni scatto in capolavoro animato. Recensione

HONOR 400 Pro trasforma ogni scatto in capolavoro animato. Recensione Intel Core Ultra 5 235 e Core Ultra 5 225F, CPU Arrow Lake per la fascia media

Intel Core Ultra 5 235 e Core Ultra 5 225F, CPU Arrow Lake per la fascia media Roborock Saros Z70: un braccio meccanico per fare ordine in casa

Roborock Saros Z70: un braccio meccanico per fare ordine in casa Embracer: nonostante chiusure e licenziamenti, pubblicherà 76 giochi quest'anno

Embracer: nonostante chiusure e licenziamenti, pubblicherà 76 giochi quest'anno La letteratura può essere potenziata dall'IA? Il progetto di Lenovo e Scuola Belleville per scrittori e appassionati di storie

La letteratura può essere potenziata dall'IA? Il progetto di Lenovo e Scuola Belleville per scrittori e appassionati di storie OpenAI, Altman e Ive: il dispositivo IA sarà "piccolo, discreto e consapevole del contesto". Obiettivo: vendere 100 milioni di pezzi

OpenAI, Altman e Ive: il dispositivo IA sarà "piccolo, discreto e consapevole del contesto". Obiettivo: vendere 100 milioni di pezzi  PlayStation Stars, chiude il programma fedeltà di Sony: cosa cambia per i giocatori

PlayStation Stars, chiude il programma fedeltà di Sony: cosa cambia per i giocatori Torino dichiara guerra agli incivili in bici e monopattini: quasi 2.000 multe da inizio anno

Torino dichiara guerra agli incivili in bici e monopattini: quasi 2.000 multe da inizio anno Seat sulla buona strada per produrre la nuova generazione di EV a Martorell, in Spagna

Seat sulla buona strada per produrre la nuova generazione di EV a Martorell, in Spagna Le novità Cryorig al Computex 2025: raffreddamento passivo anche per i PC gaming

Le novità Cryorig al Computex 2025: raffreddamento passivo anche per i PC gaming ASUS svela i nuovi ExpertBook ed ExpertCenter con soluzioni AI per il business

ASUS svela i nuovi ExpertBook ed ExpertCenter con soluzioni AI per il business HONOR 400 Pro 5G e 400 5G ufficiali! LAI fotografica a portata di tutti

HONOR 400 Pro 5G e 400 5G ufficiali! LAI fotografica a portata di tutti Intel lancia nuovi processori Xeon 6 ottimizzati per i sistemi AI basati su GPU

Intel lancia nuovi processori Xeon 6 ottimizzati per i sistemi AI basati su GPU Xiaomi raddoppia con YU7: fino a 835 km di autonomia, tre versioni super veloci

Xiaomi raddoppia con YU7: fino a 835 km di autonomia, tre versioni super veloci Al via la sesta edizione di Startup Marathon, la competizione per le imprese innovative

Al via la sesta edizione di Startup Marathon, la competizione per le imprese innovative  Google Cloud potenzia l'offerta per il cloud sovrano e offre maggiore libertà ai suoi clienti

Google Cloud potenzia l'offerta per il cloud sovrano e offre maggiore libertà ai suoi clienti Google rivoluziona Chrome: il browser cambierà in autonomia le password violate

Google rivoluziona Chrome: il browser cambierà in autonomia le password violate

6 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoEd e' dalla stessa data che MS cerca di mettere le pezze ad un problema da lei stessa creato...

Vedi ActiveX e altre geniali invenzioni di MS...

in effetti pure Prometeo ha cercato di metterci una pezza

e pur essendo "Colui che riflette prima"

ma non c'è riuscito

soprattutto perché non ha capito quello che hanno capito

i primi costruttori di coltelli in selce

ovvero

è la mano che muove la lama, che fa danni.

poi hanno fatto le leggi che ne proibiscono l'uso

a scopo offensivo.

è un circo che prosegue da millenni

ma arriva lei che invece ha tutto chiaro

e sa tutto, dopo.

Dato 100 il numero di utenti che utilizzano excel, le macro legittime sono utilizzate al più da un utente, gli altri 99 invece ne subiscono gli effetti nefasti sulla sicurezza.

Microsoft nel corso degli anni è stata artefice di alcune quarzate epocali, tra le quali vorrei citare la top tre della dannosità (secondo me):

- L'autorun;

- Le estensioni nascoste di default;

- Le macro nei documenti (word ed excel);

Va bene l'office automation, ma riuscire ad invocare le API del SO, ad esempio per creare processi, allocare memoria e thread su processi remoti, magari in esecuzione sulla macchina, è follia.

Almeno potrebbero eseguire quel codice in una sandbox.

Mi piacerebbe capire a che livello viene usato VBA per richiedere questo livello di accesso al sistema.

Microsoft nel corso degli anni è stata artefice di alcune quarzate epocali, tra le quali vorrei citare la top tre della dannosità (secondo me):

- L'autorun;

- Le estensioni nascoste di default;

- Le macro nei documenti (word ed excel);

Ti manca Administrator di default (fino a XP), che direi è il peggiore di tutti.

VBA di Excel è un runtime + interprete branchato da Visual Basic con in aggiunta le librerie per accedere agli oggetti di Excel. In pratica il problema sta nell'aver integrato il runtime completo senza eliminare/limitare certe funzionalità.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".