Hardware » Sicurezza

Eset: è iniziata una nuova era per la cyber security. Prepariamoci alla guerra fra stati

La Global Press Conference di Eset, che si è tenuta a Bratislava a metà ottobre, è stata loccasione per un aggiornamento sulle minacce informatiche più significative e per conoscere uno dei fondatori dellazienda. Per Miroslav Trnka è iniziata una nuova era della Cyber Security, con gli stati che usano le armi informatiche per vere e proprie azioni di guerra

Gli ultimi articoli della categoria

tutti gli articoli »

-

13 MAG

Altro che 90 giorni per rilasciare una patch: all'IA bastano 30 minuti per bucare un sistema

L'intelligenza artificiale accelera l'identificazione e lo sfruttamento di vulnerabilità software, riducendo drasticamente il vantaggio temporale garantito dalle... -

13 MAG

Foxconn conferma l'attacco: rubati 8 TB di dati sensibili dei colossi tech

Foxconn conferma l'attacco informatico subito dalla cyber-gang Nitrogen che dichiara il furto di oltre 11 milioni di documenti riservati riguardanti clienti del... -

13 MAG

Il creatore di curl non le manda a dire: "L'hype su Mythos è soprattutto marketing"

Claude Mythos, il modello AI di Anthropic presentato come troppo pericoloso per il rilascio pubblico, ha scansionato le 178.000 righe di codice C di curl e ha trovato... -

13 MAG

Cemu, EmuDeck e 22.000 utenti a rischio: ecco come il malware si è infiltrato nei build ufficiali Linux

I binari Linux di Cemu v2.6 su GitHub sono stati sostituiti con versioni infette tra il 6 e il 12 maggio 2026. Colpiti AppImage e ZIP Ubuntu 22.04: circa 22.000... -

12 MAG

Kernel Linux: ecco l'opzione 'nucleare' di NVIDIA per spegnere bug e vulnerabilità

Sasha Levin di NVIDIA ha proposto l'integrazione di un killswitch nel kernel Linux per disabilitare selettivamente le funzioni vulnerabili in attesa delle patch... -

12 MAG

Google blocca un attacco zero-day sviluppato con l'aiuto dell'AI: è il primo caso documentato

Google ha individuato e bloccato quello che definisce il primo exploit zero-day sviluppato con il supporto dell'intelligenza artificiale. L'attacco mirava a bypassare... -

11 MAG

Non solo chatbot: in questi test modelli di IA si auto-replicano come un virus a caccia di computer vulnerabili

Una serie di test di Palisade Research mostra come alcuni modelli di intelligenza artificiale sappiano già violare server vulnerabili, rubare credenziali e copiarsi... -

11 MAG

Hai cercato "Claude mac download"? Potresti aver cliccato su un annuncio che installa malware

Una campagna attiva sfrutta Google Ads e chat condivise su claude.ai per spingere utenti Mac a incollare comandi malevoli nel Terminale. Il loader è polimorfico,... -

06 MAG

'Solo 12 mesi per agire' e risolvere le vulnerabilità: lavvertimento di Anthropic preoccupa governi e banche

Il modello Mythos ha individuato decine di migliaia di vulnerabilità software e, secondo il CEO di Anthropic Dario Amodei, adesso si è aperta una finestra temporale... -

06 MAG

Kaspersky scopre una backdoor in Daemon Tools e lancia l'allarme su un attacco globale ancora attivo

Kaspersky ha scoperto una possibile backdoor in Daemon Tools, usata per un attacco supply chain ancora in corso. Il malware, diffuso tramite installer ufficiali,... -

27 APR

Hacker fingono di essere il supporto IT su Teams: ecco come hanno rubato i dati di un'azienda senza bucare nulla

Google Mandiant ha identificato UNC6692, un gruppo che combina email bombing e impersonificazione del supporto IT su Microsoft Teams per distribuire Snow, una suite... -

22 APR

Lazarus Group e il kit macOS 'Mach-O Man': come ruba credenziali senza mai sfruttare una vulnerabilità

Lazarus Group ha messo in campo "Mach-O Man", un kit malware nativo per macOS composto da binari Go che ruba credenziali, sessioni browser e dati del Keychain tramite... -

22 APR

Microsoft 365 Family 12 mesi a 89,99: Word, Excel, 1TB cloud per 6 persone a meno di 1,30 al mese a testa

Un abbonamento annuale a Microsoft 365 Family copre fino a 6 persone con app Office complete e 1TB di OneDrive ciascuna. Diviso per 6, il costo scende a circa 1,25... -

22 APR

Lovable lascia migliaia di progetti esposti per 48 giorni: il bug era stato segnalato ma ignorato

Lovable, piattaforma di vibe coding da 6,6 miliardi di dollari, ha lasciato migliaia di progetti esposti per 48 giorni dopo aver chiuso senza escalation un bug bounty... -

21 APR

Stretto di Hormuz, finti funzionari iraniani chiedono criptovalute alle navi in transito: è una frode

Messaggi falsi firmati "Iranian Security Services" chiedono Bitcoin o Tether per garantire il transito nello Stretto di Hormuz. A smascherare lo schema è MARISKS,... -

20 APR

Claude Desktop e la modifica silenziosa al sistema: cosa installa Anthropic senza dirtelo

Claude Desktop installa silenziosamente un Native Messaging bridge in sette browser Chromium, inclusi quelli non supportati e non presenti nel sistema. Nessuna notifica,... -

17 APR

Windows sotto attacco: tre zero-day di Microsoft Defender finiscono nelle mani degli hacker

L'escalation di attacchi mirati sfrutta tre vulnerabilità zero-day di Microsoft Defender trapelate online per protesta contro Microsoft. Mentre BlueHammer è stato... -

15 APR

Kraken sotto ricatto dopo due accessi interni non autorizzati: fondi al sicuro, indagine in corso

Kraken ha respinto le richieste di un gruppo criminale che minaccia di pubblicare video dei sistemi interni con dati clienti. Due dipendenti del supporto avevano...

'Solo 12 mesi per agire' e risolvere le vulnerabilità: lavvertimento di Anthropic preoccupa governi e bancheIl modello Mythos ha individuato decine di migliaia di vulnerabilità software e, secondo il CEO di Anthropic Dario Amodei, adesso si è aperta una finestra temporale limitata per intervenire e risolvere...

'Solo 12 mesi per agire' e risolvere le vulnerabilità: lavvertimento di Anthropic preoccupa governi e bancheIl modello Mythos ha individuato decine di migliaia di vulnerabilità software e, secondo il CEO di Anthropic Dario Amodei, adesso si è aperta una finestra temporale limitata per intervenire e risolvere... Altro che 90 giorni per rilasciare una patch: all'IA bastano 30 minuti per bucare un sistemaL'intelligenza artificiale accelera l'identificazione e lo sfruttamento di vulnerabilità software, riducendo drasticamente il vantaggio temporale garantito dalle tradizionali finestre di "responsible disclosure"...

Altro che 90 giorni per rilasciare una patch: all'IA bastano 30 minuti per bucare un sistemaL'intelligenza artificiale accelera l'identificazione e lo sfruttamento di vulnerabilità software, riducendo drasticamente il vantaggio temporale garantito dalle tradizionali finestre di "responsible disclosure"... Il creatore di curl non le manda a dire: "L'hype su Mythos è soprattutto marketing"Claude Mythos, il modello AI di Anthropic presentato come troppo pericoloso per il rilascio pubblico, ha scansionato le 178.000 righe di codice C di curl e ha trovato cinque vulnerabilità "confermate"....

Il creatore di curl non le manda a dire: "L'hype su Mythos è soprattutto marketing"Claude Mythos, il modello AI di Anthropic presentato come troppo pericoloso per il rilascio pubblico, ha scansionato le 178.000 righe di codice C di curl e ha trovato cinque vulnerabilità "confermate".... Kernel Linux: ecco l'opzione 'nucleare' di NVIDIA per spegnere bug e vulnerabilitàSasha Levin di NVIDIA ha proposto l'integrazione di un killswitch nel kernel Linux per disabilitare selettivamente le funzioni vulnerabili in attesa delle patch ufficiali, offrendo una mitigazione rapida...

Kernel Linux: ecco l'opzione 'nucleare' di NVIDIA per spegnere bug e vulnerabilitàSasha Levin di NVIDIA ha proposto l'integrazione di un killswitch nel kernel Linux per disabilitare selettivamente le funzioni vulnerabili in attesa delle patch ufficiali, offrendo una mitigazione rapida... Cemu, EmuDeck e 22.000 utenti a rischio: ecco come il malware si è infiltrato nei build ufficiali LinuxI binari Linux di Cemu v2.6 su GitHub sono stati sostituiti con versioni infette tra il 6 e il 12 maggio 2026. Colpiti AppImage e ZIP Ubuntu 22.04: circa 22.000 utenti a rischio, inclusi gli utenti di...

Cemu, EmuDeck e 22.000 utenti a rischio: ecco come il malware si è infiltrato nei build ufficiali LinuxI binari Linux di Cemu v2.6 su GitHub sono stati sostituiti con versioni infette tra il 6 e il 12 maggio 2026. Colpiti AppImage e ZIP Ubuntu 22.04: circa 22.000 utenti a rischio, inclusi gli utenti di... Google blocca un attacco zero-day sviluppato con l'aiuto dell'AI: è il primo caso documentatoGoogle ha individuato e bloccato quello che definisce il primo exploit zero-day sviluppato con il supporto dell'intelligenza artificiale. L'attacco mirava a bypassare l'autenticazione a due fattori in...

Google blocca un attacco zero-day sviluppato con l'aiuto dell'AI: è il primo caso documentatoGoogle ha individuato e bloccato quello che definisce il primo exploit zero-day sviluppato con il supporto dell'intelligenza artificiale. L'attacco mirava a bypassare l'autenticazione a due fattori in... Foxconn conferma l'attacco: rubati 8 TB di dati sensibili dei colossi techFoxconn conferma l'attacco informatico subito dalla cyber-gang Nitrogen che dichiara il furto di oltre 11 milioni di documenti riservati riguardanti clienti del calibro di Apple, Intel e Nvidia dai server...

Foxconn conferma l'attacco: rubati 8 TB di dati sensibili dei colossi techFoxconn conferma l'attacco informatico subito dalla cyber-gang Nitrogen che dichiara il furto di oltre 11 milioni di documenti riservati riguardanti clienti del calibro di Apple, Intel e Nvidia dai server...

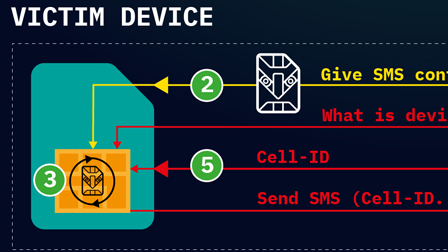

SIMjacker, ecco cosa ci insegna l'ultima grave falla dei dispositivi mobile

SIMjacker, ecco cosa ci insegna l'ultima grave falla dei dispositivi mobile Acronis True Image 2020 automatizza il backup personale (anche nel cloud). La recensione

Acronis True Image 2020 automatizza il backup personale (anche nel cloud). La recensione Carbon Black: 'No alert, no problem' non basta più, per difendersi bisogna essere proattivi

Carbon Black: 'No alert, no problem' non basta più, per difendersi bisogna essere proattivi