Hardware » Sicurezza

Eset: è iniziata una nuova era per la cyber security. Prepariamoci alla guerra fra stati

La Global Press Conference di Eset, che si è tenuta a Bratislava a metà ottobre, è stata loccasione per un aggiornamento sulle minacce informatiche più significative e per conoscere uno dei fondatori dellazienda. Per Miroslav Trnka è iniziata una nuova era della Cyber Security, con gli stati che usano le armi informatiche per vere e proprie azioni di guerra

Gli ultimi articoli della categoria

tutti gli articoli »

-

21 APR

Stretto di Hormuz, finti funzionari iraniani chiedono criptovalute alle navi in transito: è una frode

Messaggi falsi firmati "Iranian Security Services" chiedono Bitcoin o Tether per garantire il transito nello Stretto di Hormuz. A smascherare lo schema è MARISKS,... -

20 APR

Claude Desktop e la modifica silenziosa al sistema: cosa installa Anthropic senza dirtelo

Claude Desktop installa silenziosamente un Native Messaging bridge in sette browser Chromium, inclusi quelli non supportati e non presenti nel sistema. Nessuna notifica,... -

17 APR

Windows sotto attacco: tre zero-day di Microsoft Defender finiscono nelle mani degli hacker

L'escalation di attacchi mirati sfrutta tre vulnerabilità zero-day di Microsoft Defender trapelate online per protesta contro Microsoft. Mentre BlueHammer è stato... -

15 APR

Kraken sotto ricatto dopo due accessi interni non autorizzati: fondi al sicuro, indagine in corso

Kraken ha respinto le richieste di un gruppo criminale che minaccia di pubblicare video dei sistemi interni con dati clienti. Due dipendenti del supporto avevano... -

15 APR

Claude Mythos e i test che smontano (solo) metà dell'allarmismo: cosa sa fare davvero

Il UK AI Security Institute ha testato Claude Mythos Preview di Anthropic: il modello completa per la prima volta una simulazione d'attacco aziendale in 32 passi,... -

15 APR

App falsa di Ledger Live sull'App Store di Apple: rubati 9,5 milioni di dollari in crypto in una settimana

Un'app falsa che impersonava Ledger Live ha superato i controlli dell'Apple App Store e ha sottratto 9,5 milioni di dollari in crypto a oltre 50 vittime in sette... -

14 APR

Attacco informatico a Booking.com: esposti dati personali degli utenti, ma non quelli finanziari

Booking.com ha confermato una violazione di sicurezza che ha esposto dati personali legati alle prenotazioni, inclusi nomi, email e numeri di telefono. Nessuna evidenza... -

14 APR

OpenAI sostituisce i certificati macOS dopo un incidente di sicurezza legato alla libreria Axios

OpenAI ha sostituito i certificati macOS dopo un attacco alla supply chain legato alla libreria Axios. Pur senza prove di compromissione dei dati, l'azienda ha agito... -

10 APR

Allarme rosso: CPU-Z e HWMonitor, segnalati installer malevoli dai download ufficiali

Segnalazioni online indicano che i download ufficiali di CPU-Z e HWMonitor avrebbero distribuito installer compromessi, rilevati come malware da diversi antivirus.... -

10 APR

OpenAI prepara un modello per la cybersicurezza a rilascio limitato, sulla scia di Anthropic con Mythos

OpenAI ha avviato Trusted Access for Cyber a febbraio con GPT-5.3-Codex, ma ora sviluppa un prodotto cyber dedicato e più avanzato da distribuire a partner selezionati.... -

09 APR

Anche Cloudflare fissa il 2029 per la sicurezza post-quantistica completa: cosa è cambiato nelle ultime settimane

Google e Cloudflare hanno allineato le rispettive roadmap al 2029 per completare la migrazione post-quantum. Il catalizzatore: nuove ricerche di Google e Oratomic... -

09 APR

Hacker sfruttano da mesi un bug segreto in Adobe Reader: nessuna patch disponibile, a rischio tutti gli utenti

Una falla zero-day non corretta in Adobe Reader è sfruttata attivamente da almeno dicembre 2025 tramite PDF malevoli. L'exploit, scoperto da EXPMON, non richiede... -

09 APR

Attacco a Magento: ecco come un'immagine da un pixel può rubare le carte di credito

Quasi cento negozi online basati su Magento sono vittima di una nuova tecnica di skimming che sfrutta immagini SVG microscopiche per iniettare malware. Il sistema... -

08 APR

TikTok punta tutto sull'Europa: un miliardo di Euro per un altro data center in Finlandia

Mentre le pressioni politiche internazionali aumentano, TikTok accelera sul "Progetto Clover" annunciando un secondo polo infrastrutturale a Hamina. Un investimento... -

08 APR

Mythos di Anthropic trasforma il 72% delle vulnerabilità in exploit funzionanti: Project Glasswing è la scommessa per la cybersecurity

Anthropic ha presentato Claude Mythos Preview, un modello AI capace di trovare e sfruttare zero-day in ogni major OS e browser, e ha lanciato Project Glasswing con... -

03 APR

Hacker agli Uffizi, il museo smentisce: 'Nessuna password rubata, sistemi a circuito chiuso'

Nella notte tra il 31 gennaio e il 1° febbraio 2026, hacker hanno violato i server delle Gallerie degli Uffizi sottraendo archivi fotografici, codici e mappe di... -

03 APR

Il leak di Claude Code diventa un'esca: falsi repository GitHub distribuiscono Vidar e GhostSocks agli sviluppatori

Il 31 marzo Anthropic ha esposto per errore 513.000 righe del sorgente TypeScript di Claude Code tramite un file .map pubblicato su npm. I criminali hanno reagito... -

03 APR

AI Agent Traps: il paper DeepMind che cataloga gli attacchi agli agenti autonomi sul web

Google DeepMind ha pubblicato "AI Agent Traps", la prima tassonomia sistematica degli attacchi agli agenti AI autonomi. Sei categorie di trappole con success rate...

Claude Desktop e la modifica silenziosa al sistema: cosa installa Anthropic senza dirteloClaude Desktop installa silenziosamente un Native Messaging bridge in sette browser Chromium, inclusi quelli non supportati e non presenti nel sistema. Nessuna notifica, nessun consenso. La scoperta riaccende...

Claude Desktop e la modifica silenziosa al sistema: cosa installa Anthropic senza dirteloClaude Desktop installa silenziosamente un Native Messaging bridge in sette browser Chromium, inclusi quelli non supportati e non presenti nel sistema. Nessuna notifica, nessun consenso. La scoperta riaccende... I sensori di pressione degli pneumatici trasmettono un ID unico non cifrato: bastano 100 euro per tracciarti senza telecamereUno studio dell'IMDEA Networks Institute rivela che i sensori TPMS delle auto trasmettono ID fissi non cifrati, permettendo il tracciamento di veicoli con ricevitori reperibili in economia sul mercato

I...

I sensori di pressione degli pneumatici trasmettono un ID unico non cifrato: bastano 100 euro per tracciarti senza telecamereUno studio dell'IMDEA Networks Institute rivela che i sensori TPMS delle auto trasmettono ID fissi non cifrati, permettendo il tracciamento di veicoli con ricevitori reperibili in economia sul mercato

I... Stretto di Hormuz, finti funzionari iraniani chiedono criptovalute alle navi in transito: è una frodeMessaggi falsi firmati "Iranian Security Services" chiedono Bitcoin o Tether per garantire il transito nello Stretto di Hormuz. A smascherare lo schema è MARISKS, società greca di risk management marittimo:...

Stretto di Hormuz, finti funzionari iraniani chiedono criptovalute alle navi in transito: è una frodeMessaggi falsi firmati "Iranian Security Services" chiedono Bitcoin o Tether per garantire il transito nello Stretto di Hormuz. A smascherare lo schema è MARISKS, società greca di risk management marittimo:... Windows sotto attacco: tre zero-day di Microsoft Defender finiscono nelle mani degli hackerL'escalation di attacchi mirati sfrutta tre vulnerabilità zero-day di Microsoft Defender trapelate online per protesta contro Microsoft. Mentre BlueHammer è stato corretto, le falle RedSun e UnDefend restano...

Windows sotto attacco: tre zero-day di Microsoft Defender finiscono nelle mani degli hackerL'escalation di attacchi mirati sfrutta tre vulnerabilità zero-day di Microsoft Defender trapelate online per protesta contro Microsoft. Mentre BlueHammer è stato corretto, le falle RedSun e UnDefend restano... Claude Mythos e i test che smontano (solo) metà dell'allarmismo: cosa sa fare davveroIl UK AI Security Institute ha testato Claude Mythos Preview di Anthropic: il modello completa per la prima volta una simulazione d'attacco aziendale in 32 passi, ma solo in 3 tentativi su 10 e in ambienti...

Claude Mythos e i test che smontano (solo) metà dell'allarmismo: cosa sa fare davveroIl UK AI Security Institute ha testato Claude Mythos Preview di Anthropic: il modello completa per la prima volta una simulazione d'attacco aziendale in 32 passi, ma solo in 3 tentativi su 10 e in ambienti... Hacker sfruttano da mesi un bug segreto in Adobe Reader: nessuna patch disponibile, a rischio tutti gli utentiUna falla zero-day non corretta in Adobe Reader è sfruttata attivamente da almeno dicembre 2025 tramite PDF malevoli. L'exploit, scoperto da EXPMON, non richiede interazione utente e può portare a furto...

Hacker sfruttano da mesi un bug segreto in Adobe Reader: nessuna patch disponibile, a rischio tutti gli utentiUna falla zero-day non corretta in Adobe Reader è sfruttata attivamente da almeno dicembre 2025 tramite PDF malevoli. L'exploit, scoperto da EXPMON, non richiede interazione utente e può portare a furto... Attacco informatico a Booking.com: esposti dati personali degli utenti, ma non quelli finanziariBooking.com ha confermato una violazione di sicurezza che ha esposto dati personali legati alle prenotazioni, inclusi nomi, email e numeri di telefono. Nessuna evidenza di accesso a informazioni finanziarie....

Attacco informatico a Booking.com: esposti dati personali degli utenti, ma non quelli finanziariBooking.com ha confermato una violazione di sicurezza che ha esposto dati personali legati alle prenotazioni, inclusi nomi, email e numeri di telefono. Nessuna evidenza di accesso a informazioni finanziarie....

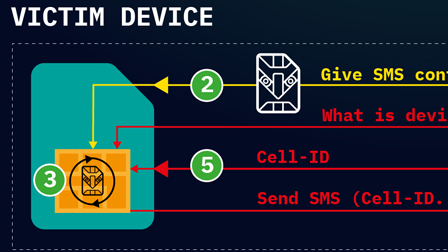

SIMjacker, ecco cosa ci insegna l'ultima grave falla dei dispositivi mobile

SIMjacker, ecco cosa ci insegna l'ultima grave falla dei dispositivi mobile Acronis True Image 2020 automatizza il backup personale (anche nel cloud). La recensione

Acronis True Image 2020 automatizza il backup personale (anche nel cloud). La recensione Carbon Black: 'No alert, no problem' non basta più, per difendersi bisogna essere proattivi

Carbon Black: 'No alert, no problem' non basta più, per difendersi bisogna essere proattivi