macOS, attenzione alla vulnerabilità (già corretta) di Archive Utility: può permettere di aggirare i controlli di sicurezza

L'utility che si occupa di gestire gli archivi compressi in macOS poteva essere usata per aggirare Gatekeeper e potenzialmente eseguire malware. Apple ha risolto la vulnerabilità a luglio

di Andrea Bai pubblicata il 07 Ottobre 2022, alle 13:01 nel canale ApplemacOS

La divisione Threat Labs di Jamf, società specializzata in gestione di parchi dispositivi Apple, ha individuato una vulnerabilità a carico dell'Archive Utility di macOS, l'app integrata nel sistema operativo della Mela che si occupa di comprimere e decomprimere file, che potrebbe consentire di scavalcare i meccanismi di sicurezza Gatekeeper di Apple.

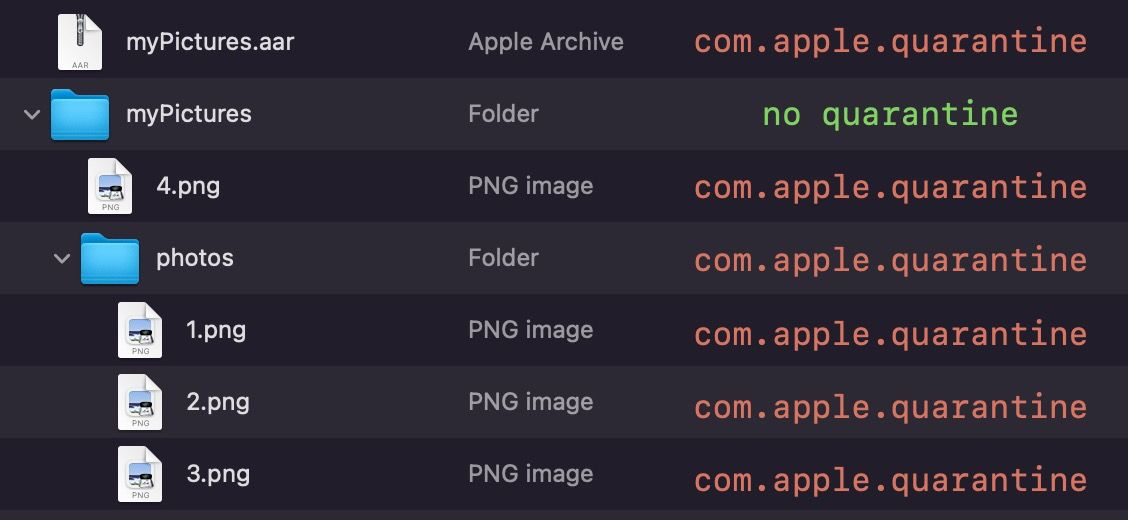

Jamf spiega che quando un archivio viene scaricato da Internet, gli viene assegnato un attributo univoco chiamato com.apple.quarantine che informa macOS che il file è stato scaricato da una fonte remota e deve essere controllato prima che sia consentita l'apertura. L'attributo viene quindi applicato da Archive Utility a tutti gli elementi estratti dall'archivio una volta che questo viene scompattato.

In questo modo l'attributo di "quarantena" viene propagato a tutti i contenuti dell'archivio, assicurando così che Gatekeeper si occupi di controllare qualsiasi file ed eseguibile venga controllato prima della sua apertura.

Jamf ha però scoperto un comportamento particolare: se agli elementi da archiviare viene data una apposita alberatura di cartelle, l'utility Archive li estrae in una cartella "principale" che ha lo stesso nome dell'archivio ma a cui non viene assegnato l'attributo di quarantena, anche se gli elementi al suo interno lo conservano.

In questo modo se all'archivio viene dato un nome che contiene i caratteri .app (mantenendo però il suffisso di archivio, quindi .aar o qualsiasi altro suffisso come .zip), l'utility Archive estrarrà il contenuto in una cartella che avrà come suffisso .app, rappresentando per il sistema operativo un'applicazione a tutti gli effetti e che sarà priva dell'attributo di quarantena e che potrà quindi scavalcare i controlli di Gatekeeper. Sarebbe possibile, a questo punto, realizzare appositamente un archivio contenente malware, che verrebbe successivamente scompattato in un'app, così da compromettere il sistema,

La vulnerabilità è stata individuata da Jamf lo scorso mese di maggio, e Apple ha già provveduto alla sua correzione nel corso del mese di luglio. Tutti coloro i quali hanno attivato la funzione Rapid Security Response e/o hanno regolarmente aggiornato automaticamente o manualmente il sistema operativo della Mela sono al sicuro da questa vulnerabilità. In caso contrario il suggerimento è quello di provvedere il prima possibile all'aggiornamento di macOS.

|

|

FUJIFILM X-T30 III, la nuova mirrorless compatta

FUJIFILM X-T30 III, la nuova mirrorless compatta Oracle AI World 2025: l'IA cambia tutto, a partire dai dati

Oracle AI World 2025: l'IA cambia tutto, a partire dai dati Micron e millisecondi: la piattaforma ServiceNow guida l'infrastruttura IT di Aston Martin F1

Micron e millisecondi: la piattaforma ServiceNow guida l'infrastruttura IT di Aston Martin F1 Il nuovo M5 fa la differenza anche nel gaming: il test in Cyberpunk 2077 premia il lavoro di Apple

Il nuovo M5 fa la differenza anche nel gaming: il test in Cyberpunk 2077 premia il lavoro di Apple Le AirPods ora sono in grado di rilevare se l'utente si è addormentato

Le AirPods ora sono in grado di rilevare se l'utente si è addormentato Oggi su Amazon succede di tutto: sconti supplementari al checkout, diversi articoli crollati di prezzo, ecco quali

Oggi su Amazon succede di tutto: sconti supplementari al checkout, diversi articoli crollati di prezzo, ecco quali 'Copilot Gaming mi spiava!': le accuse degli utenti e la risposta di Microsoft

'Copilot Gaming mi spiava!': le accuse degli utenti e la risposta di Microsoft Mova P50 Pro Ultra, robot aspirapolvere da 19.000 Pa che lava con mocio flessibile: ora in offerta su Amazon a poco più di 570

Mova P50 Pro Ultra, robot aspirapolvere da 19.000 Pa che lava con mocio flessibile: ora in offerta su Amazon a poco più di 570 Speciale action cam: doppio sconto solo per oggi su GoPro e DJI su Amazon, con video 8K e stabilizzazione avanzata

Speciale action cam: doppio sconto solo per oggi su GoPro e DJI su Amazon, con video 8K e stabilizzazione avanzata Eureka J15 Ultra conquista Amazon: aspirazione da 19.000 Pa e mocio ad acqua calda da 75°C, costa la metà di molti concorrenti

Eureka J15 Ultra conquista Amazon: aspirazione da 19.000 Pa e mocio ad acqua calda da 75°C, costa la metà di molti concorrenti Game Pass è sempre più ricco: ecco le novità del catalogo di fine ottobre 2025

Game Pass è sempre più ricco: ecco le novità del catalogo di fine ottobre 2025 20 milioni di utenti contro Apple: grande vittoria in Regno Unito sul tema App Store

20 milioni di utenti contro Apple: grande vittoria in Regno Unito sul tema App Store La sonda spaziale europea ESA JUICE è pronta a osservare la cometa interstellare 3I/ATLAS

La sonda spaziale europea ESA JUICE è pronta a osservare la cometa interstellare 3I/ATLAS La capsula Orion Integrity è stata unita al razzo NASA SLS per la missione Artemis II: lancio a febbraio 2026

La capsula Orion Integrity è stata unita al razzo NASA SLS per la missione Artemis II: lancio a febbraio 2026 Intel Nova Lake: i driver Linux svelano le GPU Xe3P. Non tutti i modelli avranno ray tracing in hardware?

Intel Nova Lake: i driver Linux svelano le GPU Xe3P. Non tutti i modelli avranno ray tracing in hardware? Nothing punta sulla fascia bassa: ecco come sarà il nuovo Phone (3a) Lite

Nothing punta sulla fascia bassa: ecco come sarà il nuovo Phone (3a) Lite Redmi Watch 6 è ufficiale: si prepara ad arrivare anche in Europa

Redmi Watch 6 è ufficiale: si prepara ad arrivare anche in Europa

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".