Linux.Darlloz è un worm che attacca i router

È stato individuato un nuovo malware che ha per target i router e sfrutta una vulnerabilità già risolta da parecchi mesi. È però necessario che il produttore abbia rilasciato un apposito update mentre a cura dell'utente rimane l'installazione del firmware aggiornato.

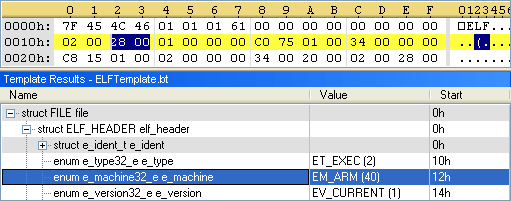

di Fabio Boneschi pubblicata il 28 Novembre 2013, alle 12:31 nel canale SicurezzaAlcuni ricercatori di sicurezza hanno individuato un problema che al momento riguarda solo soluzioni Linux, ma la situazione merita di essere approfondita e tenuta sotto osservazione in futuro. Alla base di questo problema di sicurezza c'è il malware Linux.Darlloz, capace di sfruttare una vulnerabilità del linguaggio PHP e al momento attuale compatibile con architetture x86, ma con caratteristiche tali da poter creare problemi anche a sistemi basati su tecnologia ARM, MIPS e altri ancora. Per queste tipologie di CPU il malware potrebbe utilizzare specifici file executable and linkable format (ELF).

Il target di questo worm è costituito da alcuni router destinati a fornire connettività in ambienti home: viene sfruttata una vulnerabilità a livello del codice PHP utilizzato per creare l'interfaccia web di gestione del router, vulnerabilità già risolta circa 18 mesi fa, ma nel caso in cui i dispositivi non siano stati debitamente aggiornati dagli utenti, oppure se il produttore non ha reso disponibile un nuovo firmware il problema sussiste.

Come riporta ArsTechnica.com il dispositivo target riceve una richiesta HTTP POST da una macchina infetta e nel momento in cui la vulnerabilità non ha ricevuto un'adeguata patch il sistema viene infettato: viene scaricato del codice da un server remoto e una volta eseguiti tali comandi viene generato un indirizzo IP random che rappresenta il successivo sistema target. Ci troviamo di fronte a una modalità di distribuzione ben nota e, per ammissione degli stessi esperti di Symantec - il problema pare al momento attuale di lieve pericolosità.

Preoccupano però le possibili varianti del worm Linux.Darlloz, varianti che potrebbero essere ottimizzate per sfruttare agevolmente la medesima vulnerabilità anche su sistemi hardware differenti e non basati su architettura x86. Questo nuovo worm ha per target un componente ben differente dal solito: siamo abituati a considerare i nostri PC, o eventualmente gli smartphone come potenziali obiettivi mentre il router è un componente il cui controllo da parte dell'utente è di sicuro meno facile rispetto al solito.

Gli esperti di sicurezza hanno approfittato della recente individuazione di Linux.Darlloz per invitare alla cautela nei confronti dell' Internet of Things, quindi nei confronti di tutti quei dispositivi differenti da un classico PC, tablet o smartphone ma comunque in grado di accedere al web, di utilizzare risorse di storage e di eseguire codice. La panoramica di prodotti coinvolti è molto ampia e spazia dai router - come nel caso specifico di xxx - ma coinvolge anche SmartTV, set-top-box o elettrodomestici evoluti che fatichiamo a individuare quali potenziali target per un worm.

In questa situazione non ci possono essere soluzioni certe al problema, infatti la vulnerabilità oggetto di exploit può essere risolta solo da parte del produttore del dispositivo stesso. È però raccomandabile verificare a l momento dell'acquisto la possibilità di update integrata nel dispositivo e anche le abitudini del produttore stesso nel rilasciare in modo puntuale e sollecito aggiornamenti firmware. All'utente rimane l'incombenza di provvedere all'installazione costante degli aggiornamenti con lo scenario futuro che ci vedrà - ironicamente - alle prese con l'update firmware di una lavatrice o di un frigorifero.

AMD Ryzen 5 7500X3D: la nuova CPU da gaming con 3D V-Cache per la fascia media

AMD Ryzen 5 7500X3D: la nuova CPU da gaming con 3D V-Cache per la fascia media SONY BRAVIA 8 II e BRAVIA Theatre System 6: il cinema a casa in formato compatto

SONY BRAVIA 8 II e BRAVIA Theatre System 6: il cinema a casa in formato compatto KTC H27E6 a 300Hz e 1ms: come i rivali ma a metà prezzo

KTC H27E6 a 300Hz e 1ms: come i rivali ma a metà prezzo In Giappone una donna sposa un personaggio creato con ChatGPT: 'Lui mi ascolta sempre'

In Giappone una donna sposa un personaggio creato con ChatGPT: 'Lui mi ascolta sempre' Le batterie allo stato semi-solido arrivano sulle e-bike tra un mese: rivoluzione di un settore

Le batterie allo stato semi-solido arrivano sulle e-bike tra un mese: rivoluzione di un settore Una sola iniezione per curare Alzheimer e depressione: il progetto del MIT entro 3 anni

Una sola iniezione per curare Alzheimer e depressione: il progetto del MIT entro 3 anni European Democracy Shield: l'Europa arruola Big Tech e influencer per difendere la democrazia digitale

European Democracy Shield: l'Europa arruola Big Tech e influencer per difendere la democrazia digitale Peugeot Polygon Concept: la guida del futuro con sterzo elettronico

Peugeot Polygon Concept: la guida del futuro con sterzo elettronico MSI aggiorna la gamma handheld: arrivano in Italia le nuove Claw 7 AI+ e A1M con prezzi da 399 euro

MSI aggiorna la gamma handheld: arrivano in Italia le nuove Claw 7 AI+ e A1M con prezzi da 399 euro Mova 1000 in prova, il robot tagliaerba con il LiDAR che fa magie

Mova 1000 in prova, il robot tagliaerba con il LiDAR che fa magie Addio ai plugin Mi Piace e Commenta: il Facebook 'di una volta' non esiste più

Addio ai plugin Mi Piace e Commenta: il Facebook 'di una volta' non esiste più Google e Qualcomm pronte a lanciare i PC Android: il chip sarà lo Snapdragon X Elite

Google e Qualcomm pronte a lanciare i PC Android: il chip sarà lo Snapdragon X Elite Italia, nuove regole sul porno da oggi: la verifica dell'età resta un miraggio

Italia, nuove regole sul porno da oggi: la verifica dell'età resta un miraggio WhatsApp introduce nuovi strumenti per la pulizia delle chat e la gestione dello spazio

WhatsApp introduce nuovi strumenti per la pulizia delle chat e la gestione dello spazio realme GT 8 Pro: in Italia a dicembre con Snapdragon 8 Elite Gen 5 e batteria da 7000 mAh

realme GT 8 Pro: in Italia a dicembre con Snapdragon 8 Elite Gen 5 e batteria da 7000 mAh Super offerte smartphone su Amazon: dai Samsung Galaxy S25 Ultra ai nuovi Pixel 10, fino a realme GT7 e Xiaomi 15T ai minimi storici

Super offerte smartphone su Amazon: dai Samsung Galaxy S25 Ultra ai nuovi Pixel 10, fino a realme GT7 e Xiaomi 15T ai minimi storici Fine del supporto per Windows 11 23H2: aggiornare a 25H2 è ora essenziale

Fine del supporto per Windows 11 23H2: aggiornare a 25H2 è ora essenziale

34 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoIn questo caso, la falla è in php e non in un componente di linux. Linux c'entra solo perchè è l'OS usato nel 99.99% dei router.

Se si considera che un mucchio di router vengono lasciati settati con le password di default, direi che quella è una vera grande falla dei router. Ed è pure molto molto diffusa.

1) quanti router "domestici" sono x86? la quasi totalita' e' mips o arm.

2) questa falla e' di php: nella maggior parte dei router non e' accessibile dall'esterno (interfaccia pubblica) le pagine di configurazione.

3)Questa frase e'ambigua:

Piu' che ELF specifici (che e' uno standard multipiattaforma e multi os), direi eseguibili specifici.

Eh?

http://www.engadget.com/2013/08/09/...m_source=feedly

che ne pensate?

(naturalmente le due cose non sono collegate, ho connesso solo per la parola linux)

Praticamente il virus albanese. E' uno dei rari trojan per linux ( se ne contano una trentina ), richiede l'intervento attivo dell'utente per installarsi.

Certo, qualche pollo che ha installato ubuntu solo per poter dire "io uso linux e quindi sono figo", potrebbe cadere nella trappola.

Il problema di linux ( dal punto di vista del malware ) rimane sempre lo stesso, e cioè la frammentazione. Millemila distro, kernel compilati ad hoc ( layout dell'eseguibile del kernel non standard ), differenze nelle libc usate, nell'userland, nell'init system.

1) quanti router "domestici" sono x86? la quasi totalita' e' mips o arm.

3)Questa frase e'ambigua:

Piu' che ELF specifici (che e' uno standard multipiattaforma e multi os), direi eseguibili specifici.

Beh, ma in pratica ti sei risposto da solo, se il worm vennisse convertito in ELF diverrebbe "multipiattaforma e multi os" e capace di attaccare praticamente ogni dispositivo connesso in rete, la cosa mi pare abbastanza chiara anche dall'articolo, anche se consiglio comunque di dare una lettura anche alla fonte in inglese che dice così:

<<But with a minor modification, the malware could begin using variants that incorporate already available executable and linkable format (ELF) files that infect a much wider range of "Internet-of-things" devices>>

In effetti in tutti i router che ho avuto tra le mani l'interfaccia esterna era disabilitata di default, però per dire mi pare ci siano dei router tipo alcuni usati da fastweb, dove non solo l'interfaccia è attiva ma non è neance disattivabile dato che solo loro ci possono accedere da rempoto...

Comunque stando alla symantec queste sono le combinazioni da evitare:

--------------------

admin/admin

root/[BLANK]

root/root

admin/1234

admin/12345

root/admin

root/dreambox

admin/smcadmin

admin/[BLANK]

-------------------

Ehi... ma Admin\password non c'è?.... beh allora sono salvo :V

non conosco le percentuali, però c'è molto malware drive-by-download e quello s'installa automaticamente

poi windows non presenta variabilità a livello degli eseguibili, il che favorisce l'intrufolamento dei malware nelle strutture dati di kernel e processi accessori ( anche usermode )

<<But with a minor modification, the malware could begin using variants that incorporate already available executable and linkable format (ELF) files that infect a much wider range of "Internet-of-things" devices>>

la parte inglese dice tutt'altro

primo, il formato degli eseguibili linux è ELF, quindi non c'è nulla da convertire, nessun eseguibile non ELF può girare su un sistema linux

secondo, l'articolo in inglese dice che, il malware potrebbe usare varianti di file ELF già disponibili....non so cosa voglia dire l'autore, ma tale affermazioni è sbagliata

intende dire che il worm si occulterebbe negli eseguibili ELF? intende dire che potrebbe scaricare o incorporare altro malware linux? boh!

comunque, essere ELF non lo renda multipiattaforma ( windows non supporta ELF ma solo PE! )

il che la dice lunga sul consiglio di Symantec

onestamente è già la seconda news del genere ( in una settimana )....Symantec sta cercando di terrorizzare gli utenti per spingerli a comprare le loro soluzioni antimalware per linux

mesi fa ci fu un'altra "chiamata alle armi" simile, solo che riguardò android

<<But with a minor modification, the malware could begin using variants that incorporate already available executable and linkable format (ELF) files that infect a much wider range of "Internet-of-things" devices>>

No, aspetta. ELF e' un formato per i file eseguibili, file oggetto e le librerie. Non e' che se hai un eseguibile che segue le regole ELF e' automaticamente multi piattaforma. Un eseguibile x86 non funzionera' mai su arm.

E' come hanno preso la frase italiana chenon mi tornava.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".