Sicurezza informatica: rischio altissimo, bisogna reagire subito

Abbiamo assistito alla presentazione del Rapporto CLUSIT, realizzata alla presenza di eminenti esperti del settore come Andrea Zapparoli Manzoni, Senior Manager Information Risk Management per KPMG; Davide Del Vecchio, responsabile del software di sicurezza informatica FASTWEB; Alessio L.R. Pennasilico, Security Evangelist in Objectivo Technology, e Alessandro Livrea, Regional Manager per Akamai Technologies

di Rosario Grasso pubblicato il 09 Marzo 2016 nel canale SicurezzaLe cause

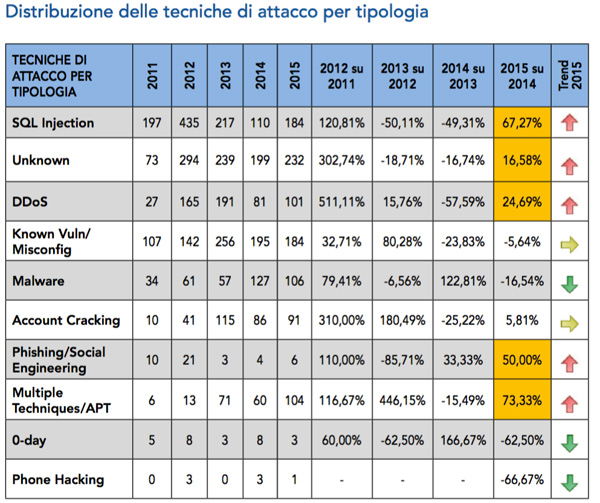

Quali sono i principali veicoli di propagazione degli attacchi? CLUSIT inserisce al primo posto la cosiddetta "SQL injenction", resa possibile dal proliferare di web application scritte male e non protette adeguatamente. La presenza sulla rete di siti internet ormai di qualsiasi tipo ha comportato una diffusione capillare di web application, molto spesso di dubbia origine e scritte in maniera approssimativa, il che consente ai malintenzionati di sfruttare diversi tipi di exlpoit e di vulnerabilità.

Tra i dieci attacchi più rappresentativi del 2015 il Rapporto CLUSIT ne associa direttamente uno alla tecnica della "SQL injenction". È un caso celeberrimo del quale avete sentito parlare anche sulle pagine di Hardware Upgrade. Si tratta dell'attacco al database di Ashley Madison, il noto servizio web di incontri per adulti espressamente dedicato alle avventure extraconiugali. Gli attaccanti hanno minacciato Avid Life Media, responsabile del servizio, di pubblicare il database se il sito non fosse stato messo offline. L'azienda ha rifiutato, il che ha convinto gli attaccanti a pubblicare il database, causando un notevole scandalo ed importanti disagi per milioni di persone. Il gruppo ha proseguito pubblicando anche numerose email interne e documenti riservati di Avid Life Media, alcuni dei quali particolarmente scottanti, causando tra l'altro le dimissioni dell'amministratore delegato Noel Biderman.

Al secondo posto di questa classifica troviamo l'insieme di vulnerabilità che si trovano a disposizione degli attaccanti per via di sistemi di rete non adeguatamente gestiti o aggiornati. Un ruolo importante rivestono i malware e il phishing, ma è il fenomeno degli attacchi DDoS su cui CLUSIT si è concentrato in maniera particolare con il Rapporto 2016. Questo valore è in crescita rispetto allo scorso anno, ma la percentuale salirebbe ulteriormente se lo studio non si concentrasse solamente sugli attacchi più gravi e prendesse in considerazione qualsiasi tipo di attacco.

L'attacco DDoS viene perpetrato impiegando decine di migliaia di computer infetti, che formano una botnet. Il grande numero di macchine infette, involontariamente controllate dal centro di Comando & Controllo in mano agli attaccanti, generano richieste verso lobiettivo ed in poco tempo lo rendono indisponibile saturando tutte le sue risorse. Si tratta di una tipologia di attacco difficile da bloccare perché la potenza dell'attacco è maggiore rispetto a quella usuale e per via della presenza solitamente di decine di migliaia di computer infetti usati come veicoli, oltre che per la difficoltà a distinguere il traffico autorizzato da quello non autorizzato.

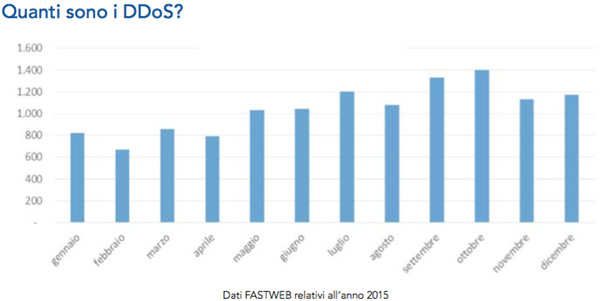

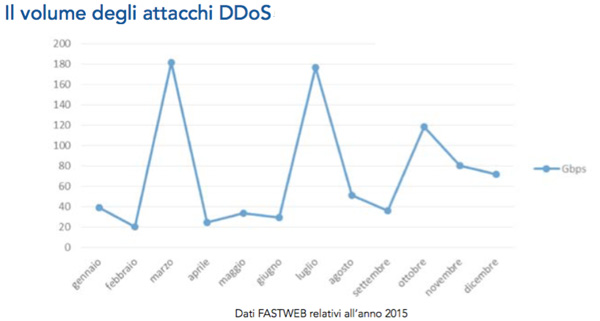

A tal proposito è stato l'intervento dell'esperto di sicurezza di Fastweb quello più illuminante dell'evento. Del Vecchio, infatti, ha parlato di mille attacchi DDoS rinvenuti nel 2013, con una cifra che è salita fino a 16 mila nel 2014, per poi ridimensionarsi leggermente a 12500 nel 2015. "L'attacco DDoS è molto semplice, ma satura le risorse computazionali del cliente o della banda", ha dettto Del Vecchio. "Abbiamo registrato attacchi fino a 120 gbit per secondo. Il che rappresenta una potenza notevole se pensate che i clienti con le maggiori esigenze in Italia oggi hanno connessioni al massimo da 10gbit".

Andando più sul generale, nel 2013 Fastweb registrava 172 mila eventi di sicurezza, computo dal quale sono state escluse le scansioni delle porte alla ricerca di servizi aperti perché questi numeri avrebbero falsificato completamente i dati. Gli eventi di sicurezza rintracciati salgono a oltre 5 milioni nel 2014, anche grazie all'impiego di nuovi strumenti che intercettano un maggior numero di tipologie di attacchi. A parità di strumenti il dato sale a oltre 8 milioni (+60%) nel 2015. Sotto la voce eventi di sicurezza, Fastweb considera attacchi DDoS che sono andati a buon fine, phishing inteso come la procedura che rende i clienti stessi origine del phishing (macchine dei clienti usate per fare azioni di phishing) e malware. Ma è proprio quest'ultima voce quella più consistente, visto che addirittura il 98% degli eventi sono malware, ovvero qualsiasi tipo di attacco sia stato automatizzato.

Gli attaccanti sono alla ricerca di macchine da sfruttare per una vasta moltitudine di scopi: per esempio per generare BitCoin o per gestire il meccanismo alla base dei ransomware. "Nella internet di oggi qualsiasi dispositivo può essere preso in ostaggio da script automatizzati", ha detto Del Vecchio. Si tratta di sistemi automatizzati che vanno a infettare quante più macchine si trovano a loro disposizione. Chi li ha progettati non conosce neanche le proprie vittime: potrebbe, ad esempio, essersi intrufolato nel computer del Presidente degli Stati Uniti e avere a disposizione documenti preziosissimi. Ma, restandone all'oscuro, non sarà in grado di sfruttare i tesori così raccolti, perché per lui è importante poter disporre di quella macchina.

La facilità con cui oggi è possibile affittare legittimamente dei server anche carrozzati per gestire molta banda permette ai malintenzionati di perpetrare attacchi su larga scala molto più potenti, anche se meno prolungati nel tempo, rispetto a quelli registrati fino a ieri. Il più grande attacco DDoS osservato da Akamai, come riferito da Alessandro Livrea durante l'evento di presentazione del Rapporto CLUSIT, ha raggiunto un picco a 240gbps. "Vista la natura in affitto dei server, gli attaccanti in media oggi attaccano di meno e per meno tempo, ma 18 ore di down per un'azienda possono essere comunque altamente deleterie", ha detto Livrea.

Akamai ha rinvenuto nel 2015 un aumento degli attacchi basati su Simple Service Discovery Protocol (SSDP). "Lo sfruttamento del protocollo SSDP appare per la prima volta nel terzo trimestre 2014 e ancora non è stato soggetto agli stessi sforzi di pulizia come per NTP e DNS, dal momento che molte fonti di attacchi di reflection SSDP sfruttano dispositivi dellInternet-of-Things (IoT)", si legge infatti nel Rapporto CLUSIT.

Nella internet di oggi qualsiasi dispositivo può essere preso in ostaggio da script automatizzati

Il Rapporto evidenzia anche quali sono i gruppi più attivi per quanto riguarda gli attacchi DDoS volti a estorcere pagamenti in Bitcoin. DD4BC, come suggerisce il nome stesso, è in particolare un gruppo che sta espandendo le sue campagne di estorsione per indirizzare una gamma più ampia di settori di mercato. Gli si affianca "Armada Collective", il quale usa tecniche molto simili per minacciare la vittima con e-mail di avviso di un imminente DDoS contro il suo sito web a meno che un riscatto non sia pagato in Bitcoin. Nel rapporto si fa anche il nome del gruppo Team OurMine.

Quello del gaming risulta essere il settore in assoluto più attaccato, perché si cerca di colpire quelle aziende che hanno la maggior parte del proprio business su internet. I casi di attacchi a Xbox Live, PlayStation Network e Steam sono molto frequenti nella cronaca tecnologica dell'ultimo periodo: anche perché questi sono servizi ritenuti "preziosi" dai rispettivi utenti. Il 35% degli attacchi DDoS registrati dal CLUSIT ha coinvolto, infatti, il settore del gaming online, il quale è seguito in questa classifica da quello del Software e delle Tecnologie e da Internet e Telecom. Poi, Servizi Finanziari, Media e Intrattenimento, Istruzione, Beni al Consumo e Settore Pubblico. Poiché i settori Software e Tecnologie, Internet e Telecom e Media e Entertainment.

Complessivamente, risultano diminuiti gli attacchi alle applicazioni, a fronte di un aumento degli attacchi infrastrutturali. "Tendono a buttare giù tutto per non correre il rischio di sbagliare mira", sono state le parole usate da Livrea. "È importante che le aziende prendano coscienza in modo che si crei quel ciclo virtuoso che possa spingere ogni individuo ad essere attivo in tal senso".

Dalle radio a transistor ai Micro LED: il viaggio di Hisense da Qingdao al mondo intero

Dalle radio a transistor ai Micro LED: il viaggio di Hisense da Qingdao al mondo intero Meglio un MacBook o un PC portatile con Windows, oggi? Scenari, dubbi e qualche certezza

Meglio un MacBook o un PC portatile con Windows, oggi? Scenari, dubbi e qualche certezza realme GT7: un "flaghsip killer" concreto! La recensione

realme GT7: un "flaghsip killer" concreto! La recensione  La potenza di una GeForce RTX 5090 Desktop su un PC portatile: la soluzione secondo ASUS

La potenza di una GeForce RTX 5090 Desktop su un PC portatile: la soluzione secondo ASUS Hisense, il 2025 sarà a trazione Mini-LED: risultati e prodotti in arrivo in Italia

Hisense, il 2025 sarà a trazione Mini-LED: risultati e prodotti in arrivo in Italia J Balvin festeggia 40 anni con una moto elettrica unica: tra anime giapponese, design artigianale e AI

J Balvin festeggia 40 anni con una moto elettrica unica: tra anime giapponese, design artigianale e AI Sony presenta la nuova cinepresa compatta full frame FX2

Sony presenta la nuova cinepresa compatta full frame FX2 Alphacool mostra sistemi di raffreddamento per ogni gusto e tasca al COMPUTEX 2025

Alphacool mostra sistemi di raffreddamento per ogni gusto e tasca al COMPUTEX 2025 Mova V50 Ultra Complete in offerta a -260 sul prezzo di listino: 24.000 Pa, lavaggio con acqua calda e gestione intelligente

Mova V50 Ultra Complete in offerta a -260 sul prezzo di listino: 24.000 Pa, lavaggio con acqua calda e gestione intelligente Nothing Phone (3a) in offerta a poco più di 300: display flessibile, fotocamera da 50 MP e ricarica da 50W in un design innovativo

Nothing Phone (3a) in offerta a poco più di 300: display flessibile, fotocamera da 50 MP e ricarica da 50W in un design innovativo OnlyFans meglio di Nvidia: è la società tech con più ricavi per dipendente

OnlyFans meglio di Nvidia: è la società tech con più ricavi per dipendente SpaceX Starship: una perdita dal serbatoio ha causato la distruzione di Ship 35 durante il nono volo

SpaceX Starship: una perdita dal serbatoio ha causato la distruzione di Ship 35 durante il nono volo Zanubis si aggiorna, e cerca di rubare i dati bancari degli utenti Android

Zanubis si aggiorna, e cerca di rubare i dati bancari degli utenti Android  L'italiano Antonio Filosa alla guida di Stellantis: una nuova fase per il colosso automobilistico

L'italiano Antonio Filosa alla guida di Stellantis: una nuova fase per il colosso automobilistico Samsung lancia la prima beta di One UI 8: Android 16 e AI multimodale per Galaxy S25

Samsung lancia la prima beta di One UI 8: Android 16 e AI multimodale per Galaxy S25 Apple estende Self Service Repair agli iPad: riparazioni fai-da-te per i tablet di Cupertino

Apple estende Self Service Repair agli iPad: riparazioni fai-da-te per i tablet di Cupertino Grok, Stable Diffusion e NotebookLM fra i servizi IA più bloccati dalle aziende: ecco i motivi

Grok, Stable Diffusion e NotebookLM fra i servizi IA più bloccati dalle aziende: ecco i motivi