WhatsApp.com falso inganna gli utenti e installa un adware sul PC

Un sito web con un URL reso simile a quello del portale del client di messaggistica più diffuso al mondo ha tentato di diffondere un adware

di Nino Grasso pubblicata il 17 Maggio 2017, alle 12:01 nel canale SicurezzaNegli scorsi giorni alcuni utenti sono stati spinti con l'inganno a cliccare sul dominio шһатѕарр.com che, mascherandosi da sito ufficiale della popolare piattaforma di messaggistica, installava un adware sul PC del malcapitato che lo visitava. Se ad una prima rapida occhiata l'URL è simile a quello del portale ufficiale, basta osservarlo in maniera meno superficiale per accorgersi che il WhatsApp.com fake utilizza caratteri dell'alfabeto cirillico.

Ad avvistare il sito web fraudolento è stato originariamente l'utente Reddit yuexist: il portale fake spingeva all'installazione di un'estensione che prometteva nuovi colori per la finestra di WhatsApp Web. Visitando la pagina si invitava l'utente a condividere il tutto con amici e conoscenti a scopo di "verifica", inviando loro però un messaggio di spam sullo stile "amo i nuovi colori per WhatsApp" in lingua inglese. Il tutto naturalmente corredato con l'URL fake.

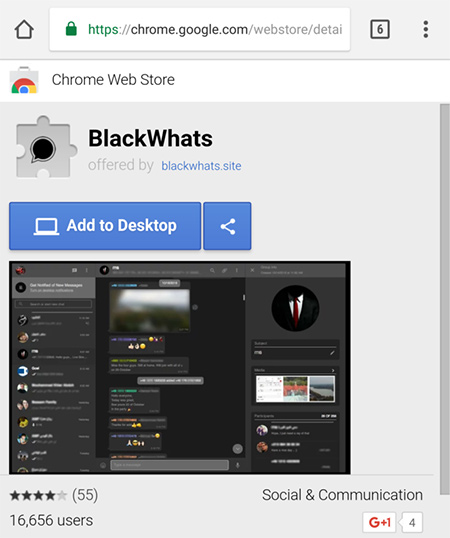

Completate le procedure veniva installata un'estensione da Chrome Web Store chiamata BlackWhats, contenente una serie di fastidiosi adware. Al momento in cui scriviamo l'estensione non è più accessibile tuttavia, prima di essere stata rimossa da Google sullo store ufficiale del browser, ha mietuto circa 16 mila utenti. Nella pagina dedicata dell'estensione c'erano inoltre 3 recensioni testuali e un punteggio di 4 stelline ottenuto attraverso 55 valutazioni.

Le procedure utilizzate per installare l'adware sono ben note a chi utilizza senza troppa timidezza il web quotidianamente, tuttavia non tutti hanno una preparazione tale da sapersi difendere da certe meccaniche. In questo caso sarebbe stato sufficiente osservare con attenzione l'URL contraffatto, o semplicemente non fidarsi del suggerimento (non richiesto) relativo all'installazione dell'estensione. Inoltre, molte grandi compagnie sono ormai passate al protocollo HTTPS, caratteristica ormai da controllare per verificare l'attendibilità di un sito web appartenente ad una grossa realtà.

Nonostante ciò ormai è calata l'ascia di Google sull'estensione fraudolenta, e gli utenti sono adesso del tutto al sicuro da questa nuova minaccia online.

Antigravity A1: drone futuristico per riprese a 360° in 8K con qualche lacuna da colmare

Antigravity A1: drone futuristico per riprese a 360° in 8K con qualche lacuna da colmare Sony Alpha 7 V, anteprima e novità della nuova 30fps, che tende la mano anche ai creator

Sony Alpha 7 V, anteprima e novità della nuova 30fps, che tende la mano anche ai creator realme GT 8 Pro Dream Edition: prestazioni da flagship e anima racing da F1

realme GT 8 Pro Dream Edition: prestazioni da flagship e anima racing da F1 Un bel portatile potente in offerta: Acer con Core i5 e 32GB di RAM a 549, un tuttofare davvero interessante

Un bel portatile potente in offerta: Acer con Core i5 e 32GB di RAM a 549, un tuttofare davvero interessante Si mimetizza tra due altoparlanti, ma è un PC da gaming completo

Si mimetizza tra due altoparlanti, ma è un PC da gaming completo Clair Obscur Expedition 33: il lancio sul Game Pass è stato da record

Clair Obscur Expedition 33: il lancio sul Game Pass è stato da record Ci risiamo, la censura colpisce Roblox: la piattaforma è stata bannata in Russia

Ci risiamo, la censura colpisce Roblox: la piattaforma è stata bannata in Russia Gli iPhone 17 Pro perdono una funzione della fotocamera: il motivo è un mistero

Gli iPhone 17 Pro perdono una funzione della fotocamera: il motivo è un mistero Windows 11 non cresce e riduce la sua quota: per Microsoft è un problema serio

Windows 11 non cresce e riduce la sua quota: per Microsoft è un problema serio Linus Torvalds durissimo su Elon Musk: 'troppo stupido' per lavorare in un'azienda tecnologica

Linus Torvalds durissimo su Elon Musk: 'troppo stupido' per lavorare in un'azienda tecnologica Il sogno del metaverso crolla? Zuckerberg pronto a ridurre drasticamente gli investimenti

Il sogno del metaverso crolla? Zuckerberg pronto a ridurre drasticamente gli investimenti Axiom Space ha completato un importante test per le tute spaziali AxEMU destinate alle missioni Artemis

Axiom Space ha completato un importante test per le tute spaziali AxEMU destinate alle missioni Artemis Gli aeroplani Airbus utilizzeranno i satelliti Qianfan G60 per la connettività dati, nuovo accordo in Cina

Gli aeroplani Airbus utilizzeranno i satelliti Qianfan G60 per la connettività dati, nuovo accordo in Cina Una nuova immagine della cometa interstellare 3I/ATLAS catturata dal telescopio spaziale Hubble

Una nuova immagine della cometa interstellare 3I/ATLAS catturata dal telescopio spaziale Hubble 'La soluzione a un problema che non esiste': così la CEO di Logitech definisce i dispositivi IA

'La soluzione a un problema che non esiste': così la CEO di Logitech definisce i dispositivi IA Radeon RX 9000 sì, Ryzen 9000 no: le ultime sull'aumento dei prezzi dei prodotti AMD

Radeon RX 9000 sì, Ryzen 9000 no: le ultime sull'aumento dei prezzi dei prodotti AMD Amazon versa 180 milioni al Fisco e cancella l'algoritmo-spia: ecco cos'è cambiato

Amazon versa 180 milioni al Fisco e cancella l'algoritmo-spia: ecco cos'è cambiato

11 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoHTTP://www.hwupgrade.it/...

autogol?

autogol?

Forse semplicemente Chrome utilizza una black list che in questo caso non è aggiornata?

Mi pare sia così ovvero la falla di usare solo l'alfabeto cirillico usata in apple.com funziona benissimo con:

fake website : http://шһ&#...88;.com/?colors

Secondo me questo dimostra che Chrome è sicuro come firefox, a suo tempo la gente diceva il contrario.

Cliccando nel link qui sopra firefox mi dice:

This web page at шһатѕарр.com has been reported as a deceptive site and has been blocked based on your security preferences.

Deceptive sites are designed to trick you into doing something dangerous, like installing software, or revealing your personal information, like passwords, phone numbers or credit cards.

Entering any information on this web page may result in identity theft or other fraud.

Quindi, ergo, il sito è messo in black list pure da firefox ma questo non risolve il problema alla radice di un sito che è tutto in caratteri cirillici. Questo perché nel caso di sito "nuovo" firefox & Chrome (entrambi secondo me) il fake site in cirillico non è semplicemente in back listi in nessuno dei due browser. Quando si accorgono che quel sito è pericoloso lo inseriscono.

Forse può essere impedito di registrare siti con traslitterazioni in altri alfabeti di siti già esistenti? Non saprei neanche se si possa fare un'algoritmo che riconosca che 'w' e 'ш' sono la stessa lettera (ma la sono? Come suona 'ш' in Russo?)...

Forse può essere impedito di registrare siti con traslitterazioni in altri alfabeti di siti già esistenti? Non saprei neanche se si possa fare un'algoritmo che riconosca che 'w' e 'ш' sono la stessa lettera (ma la sono? Come suona 'ш' in Russo?)...

boh, non dovrebbe essere complicato far si che il browser ti avverta se l'url è composto da lettere di alfabeti diversi...

perchè è quello l'inghippo, non l'uso del cirillico.

Già sentita questa frase, ma tiri la prima pietra chi non sbaglia mai.

Errare umanum est, ma qui si tratta solo di praticaccia, per cui si acquisiscono le giuste abitudini non certo di primo acchito; ma qualcuno permetti che dia pure qualche capocciata prima di impratichirsi. Apostrofare con questa solita frase chi subisce il danno è antipatico come rubare le caramelle ai bambini.

Continuo a pensare che l'informatica non è proprio per tutti, ed averla voluta volgarizzare e banalizzare a livello di applicazioni per cani ed altri animali meno nobili porta a queste conseguenze.

Tutti lo siamo stati all'inizio, o tu avevi la conoscenza (praticaccia) infusa?

Comunque il problema resta di difficile soluzione:

1. è l'utente che ha cliccato sul link con caratteri "strani"

2. è sempre l'utente che nel sito sospetto ha schissato "download"

3. è sempre l'utente che dopo aver scaricato pattume lo ha pure eseguito!

Come si dovrebbe protteggere automaticamente l'utente da questo? Firefox / Chrome non possono mettere di certo in black list tutti i siti che usano caratteri cirillici!

Forse il SO dovrebbe essere più furbo e NON permettere a qualsiasi software di scrivere porcate sul registro e no chiedere di elevare i processi con UAC / sudo non è la soluzione... se poi finisco per non poter nemmeno poter stampare lo disabilito o metto sempre la password senza leggere!

La via giusta è probabilmente come è fatto su Macos e Windows 10 mobile in cui alle applicazioni non è permesso "sporcare" in giro sono - di fatto - sandoboxed di default, ma come visto con Windows 10 mobile questo agli sviluppatori non piace

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".