Intel svela Tunable Replica Circuit per una maggiore protezione contro alcune minacce fisiche

Intel applica un Tunable Replica Circuit per proteggere i sistemi da determinati tipi di attacco fisico di fault injection. L'azienda ne ha parlato durante la Black Hat USA 2022, svelando di averlo integrato sulle piattaforma per i Core di 12a generazione.

di Manolo De Agostini pubblicata il 11 Agosto 2022, alle 20:01 nel canale SicurezzaIntel

Nel corso della Black Hat USA 2022, Intel ha presentato una ricerca intitolata "Fault-Injection Detection Circuits: Design, Calibration, Validation and Tuning" in cui ha discusso i dettagli di una nuova tecnica che integra le misure di mitigazione degli attacchi fisici di fault injection già presenti a livello software.

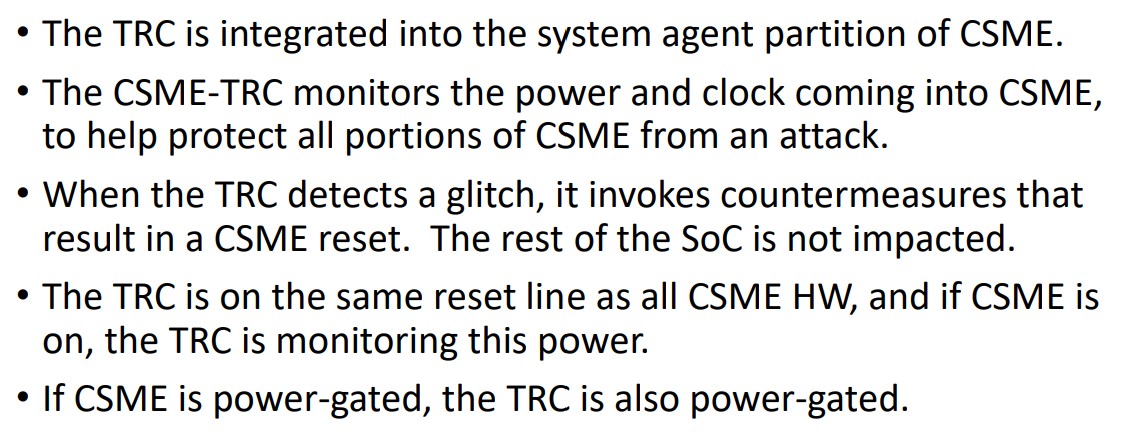

L'azienda statunitense è andata a integrare della logica chiamata Tunable Replica Circuit (TRC) all'interno del chipset che accompagna il processore. Tale protezione contro la fault injection si affida a sensori per rilevare in modo esplicito anomalie nella temporizzazione dei circuiti che si verificano a seguito di un attacco. Il TRC è stato integrato per la prima volta sulle piattaforme destinate ai processori Intel Core di 12a generazione.

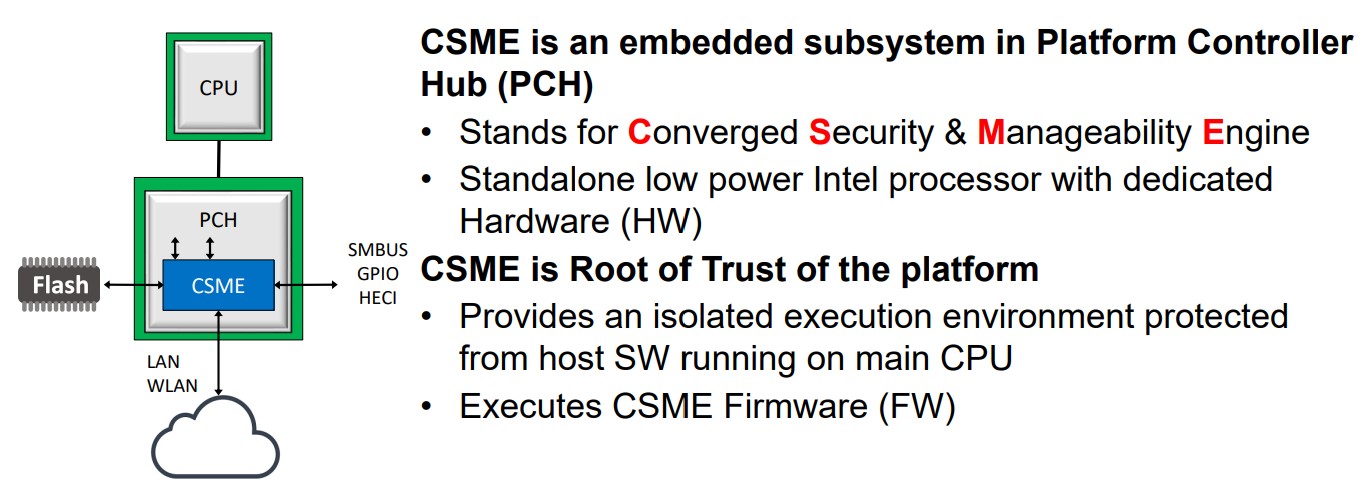

Il TRC aggiunge la tecnologia di rilevamento della fault injection all'Intel Converged Security and Management Engine (Intel CSME) ed è progettato per rilevare gli attacchi fisici non invasivi sui pin che forniscono clock e tensione. Il TRC è anche progettato per rilevare le fault injection di tipo elettromagnetico.

"La protezione dei software viene rinforzata grazie alla virtualizzazione, agli stack canaries e all'autenticazione del codice prima dell'esecuzione", ha affermato Daniel Nemiroff, Senior Principal Engineer di Intel. "Questo ha spinto i malintenzionati a volgere la loro attenzione verso attacchi fisici delle piattaforme informatiche. Uno degli strumenti preferiti sono gli attacchi fault injection attraverso glitch di tensione, clock e radiazioni elettromagnetiche che causano errori di temporizzazione del circuito e possono consentire l'esecuzione di istruzioni dannose e la potenziale esfiltrazione di dati segreti".

Il Tunable Replica Circuit è stato originariamente sviluppato dagli Intel Labs per monitorare variazioni dinamiche quali come abbassamenti di tensione, cali di temperatura e invecchiamento nei circuiti con l'obiettivo di migliorare le prestazioni e l'efficienza energetica. Con l'evolversi delle nuove tecnologie, evolvono anche le loro applicazioni.

"Modificando la configurazione del monitoraggio e costruendo l'infrastruttura per sfruttare la sensibilità del TRC rispetto agli attacchi di fault injection, il circuito è stato ottimizzato per le applicazioni di sicurezza", ha commentato Carlos Tokunaga, principal engineer di Intel Labs, spiegando l'approccio di ricerca.

Intel Labs, iSTARE-PASCAL (Physical Attack and Side Channel Analysis Lab) e il Client Computing Group di Intel hanno collaborato per testare il TRC in diversi scenari di sicurezza. Insieme, i tre gruppi hanno dimostrato che il TRC può essere calibrato al punto in cui tali violazioni di tempistica possono essere ricondotte a un attacco.

Il TRC di Intel è in grado di segnalare un attacco quando rileva un errore di temporizzazione dovuto a un glitch di tensione, clock, temperatura o elettromagnetico. Poiché il TRC è calibrato per segnalare gli errori che si verificano a livelli di tensione al di fuori dell'intervallo operativo nominale del CSME, qualsiasi condizione di errore segnalata indica che i dati potrebbero essere danneggiati e rende attive le appropriate operazioni di mitigazione per garantire l'integrità dei dati.

Intel ha applicato il TRC al Platform Controller Hub (PCH), il chipset del sistema, isolato dalla CPU, al cui interno troviamo Intel CSME. "L'aspetto più importante per la produzione di questo tipo di sensore hardware è la calibrazione. Calibrato con una sensibilità troppo elevata, il sensore rileverebbe i normali cali di tensione del carico di lavoro come falsi positivi. I falsi positivi potrebbero causare instabilità della piattaforma, comportando un onere aggiuntivo per i responsabili della sicurezza informatica. Per evitare falsi positivi, Intel ha sviluppato un flusso di calibrazione basato su feedback", spiega l'azienda.

Anche ridurre al minimo i falsi negativi è importante, quindi il ciclo di feedback si affida ai risultati dei test falsi positivi e falsi negativi, insieme ai dati sui margini del sensore hardware. Ciò indica quanto il sensore è vicino al rilevamento di un problema tecnico e la precisione delle bande di protezione.

DJI Mavic 4 Pro: sblocca un nuovo livello per le riprese aeree

DJI Mavic 4 Pro: sblocca un nuovo livello per le riprese aeree Idrogeno verde in Europa: nuovi studi prevedono costi ben superiori alle aspettative

Idrogeno verde in Europa: nuovi studi prevedono costi ben superiori alle aspettative Mario Kart World lancia Switch 2: la magia Nintendo ora in 4K

Mario Kart World lancia Switch 2: la magia Nintendo ora in 4K Scambio di chiavi quantistico via satellite: Colt, Honeywell e Nokia ci provano. Ma ha senso?

Scambio di chiavi quantistico via satellite: Colt, Honeywell e Nokia ci provano. Ma ha senso? HONOR 400 è un successo! Forte slancio nelle vendite con un +400%

HONOR 400 è un successo! Forte slancio nelle vendite con un +400% Redmi Pad 2, i nuovi tablet Xiaomi costano a partire da 200 euro: ecco le novità

Redmi Pad 2, i nuovi tablet Xiaomi costano a partire da 200 euro: ecco le novità All'aeroporto di Fiumicino il più grande sistema di accumulo italiano con batterie EV usate

All'aeroporto di Fiumicino il più grande sistema di accumulo italiano con batterie EV usate HONOR 400 vs HONOR 400 Pro: tutte le differenze, le specifiche e i punti di forza a confronto

HONOR 400 vs HONOR 400 Pro: tutte le differenze, le specifiche e i punti di forza a confronto Nintendo Switch 2 debutta oggi nei negozi! Prezzo e dettagli

Nintendo Switch 2 debutta oggi nei negozi! Prezzo e dettagli Samsung Galaxy S25 Edge è disponibile in Italia! Lo smartphone sottile, potente e intelligente come mai prima

Samsung Galaxy S25 Edge è disponibile in Italia! Lo smartphone sottile, potente e intelligente come mai prima  Nothing presenterà le sue prime cuffie over-ear il prossimo 1° luglio insieme a Phone(3)

Nothing presenterà le sue prime cuffie over-ear il prossimo 1° luglio insieme a Phone(3)  Le nuove soluzioni Lenovo per lo storage e oltre: ThinkAgile, ThinkSystem e gli AI Starter Kit

Le nuove soluzioni Lenovo per lo storage e oltre: ThinkAgile, ThinkSystem e gli AI Starter Kit Netatmo presenta la nuova Stazione Meteo ORIGINAL: aggiornata, potenziata con misurazione pollini e UV

Netatmo presenta la nuova Stazione Meteo ORIGINAL: aggiornata, potenziata con misurazione pollini e UV Cybersecurity: Fortinet rende disponibile Workspace Security Suite e aggiorna FortiDLP

Cybersecurity: Fortinet rende disponibile Workspace Security Suite e aggiorna FortiDLP Netatmo Stazione Meteo ORIGINAL: il ritorno di unicona, più smart che mai

Netatmo Stazione Meteo ORIGINAL: il ritorno di unicona, più smart che mai Il meglio dello State of Play, dal nuovo titolo di Suda51 alla collezione più completa di Mortal Kombat

Il meglio dello State of Play, dal nuovo titolo di Suda51 alla collezione più completa di Mortal Kombat Homematic IP: nuova app per ottimizzare i flussi energetici della casa

Homematic IP: nuova app per ottimizzare i flussi energetici della casa

4 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoIntel applica un Tunable Replica Circuit per proteggere i sistemi da determinati tipi di attacco fisico di fault injection. L'azienda ne ha parlato durante la Black Hat USA 2022, svelando di averlo integrato sulle piattaforma per i Core di 12a generazione.

Click sul link per visualizzare la notizia.

Non metto in dubbio il valore della ricerca effettuata da Intel per aumentare

la sicurezza ma questa ulteriore immissione di "complessità" mi pare una mossa azzardata,

in termini di prestazioni e consumi.

Mah!.. probabilmente sbaglio

la sicurezza ma questa ulteriore immissione di "complessità" mi pare una mossa azzardata,

in termini di prestazioni e consumi.

Mah!.. probabilmente sbaglio

Probabilmente non ti sbagli.

Che poi intrusioni ostili siano rilevabili da minivariazioni elettriche nella circuiteria è un'utopia tutta da dimostrare.

Sono intrusioni fisiche, nel senso che collegano sonde in alcuni punti dei chip (non semplicemente sui pin "esterni"

Se oltre a questo sui punti critici per trasmettere si usano delle pompe di carica, inserendo sonde si alterano le caratteristiche della linea in modo percettibile su burst di trasmissione abbastanza lunghi (nel senso che si sta dentro le tolleranze di ricezione/trasmissione dei singoli bit, ma la durata del burst cambia in modo percepibile se confrontata con un timer interno avviato alla ricezione del primo bit).

Probabilmente il circuito di test "base" é molto semplice e viene implementato solo in alcuni punti strategici, il lavoro più grosso é trovare le "soglie di allarme" giuste in modo da ridurre i falsi positivi.

A parte questo, si tratta di roba utile solo per roba che gira sul cloud come difesa contro dipendenti delle server farm o intrusi che si mettono a scoperchiare i chip per hackerarli a livello fisico.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".