Dell, falle in SupportAssist mettono a rischio 30 milioni di PC. Aggiornare subito

Alcune falle di sicurezza nella funzionalità BIOSConnect di SupportAssist preinstallato su milioni di sistemi Dell consentono a malintenzionati di impersonare l'azienda ed eseguire codice arbitrario su oltre 120 modelli di prodotto, prendendone così il controllo.

di Manolo De Agostini pubblicata il 24 Giugno 2021, alle 16:31 nel canale SicurezzaDellDell Technologies

Quattro gravi vulnerabilità nella funzionalità BIOSConnect di Dell SupportAssist mettono a rischio all'incirca 30 milioni di PC nel mondo. Le falle, infatti, consentono a malintenzionati di eseguire codice da remoto all'interno del BIOS dei dispositivi interessati. A scoprire questi problemi, con un punteggio CVSS complessivo di 8,3 su 10, sono stati i ricercatori di Eclypsium (qui il loro post).

Secondo il sito Dell, il software SupportAssist è preinstallato sulla maggior parte dei dispositivi con sistema operativo Windows e la funzionalità BIOSConnect, come fa intuire il nome, permette l'aggiornamento del firmware da remoto e il ripristino del sistema operativo. Sfruttando le falle e maggiori privilegi, i malintenzionati possono impersonare Dell e prendere il controllo del processo di avvio per superare i controlli di sicurezza del sistema operativo.

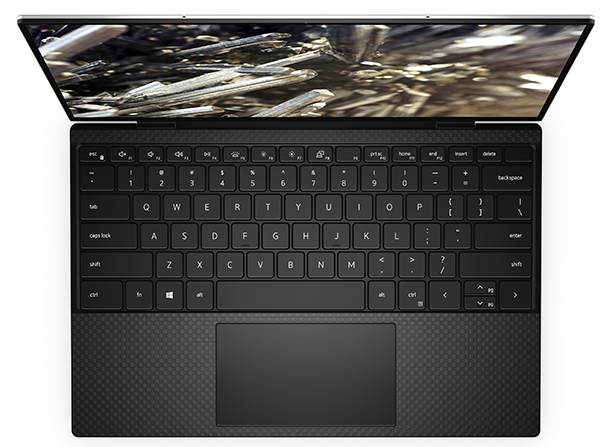

Il problema interessa oltre 120 modelli di notebook, desktop e tablet per il settore consumer e business targati Dell, inclusi quelli protetti da Secure Boot e le soluzioni Secured-core, ossia all'incirca 30 milioni di dispositivi appartenenti alle serie Alienware m15 R6, Inspiron, OptiPlex, Latitude, Vostro e XPS.

I ricercatori di Eclypsium hanno identificato un problema che porta a una connessione TLS insicura dal BIOS verso Dell (CVE-2021-21571) e tre vulnerabilità overflow (CVE-2021-21572, CVE-2021-21573 e CVE-2021-21574), due delle quali riguardano "il processo di ripristino del sistema operativo", mentre le altre influenzano il processo di update del firmware. Tutte e tre le vulnerabilità sono indipendenti, e ognuna potrebbe portare all'esecuzione di codice arbitrario nel BIOS.

Il problema è risolvibile aggiornando il BIOS / UEFI del sistema, anche se i ricercatori suggeriscono di usare un metodo alternativo a BIOSConnect. Il nuovo firmware è disponibile sul sito di Dell - seguite le procedure indicate nel bollettino linkato prima. Chi non può procedere immediatamente, può disabilitare BIOSConnect dalla pagina di configurazione del BIOS o usando lo strumento Remote System Management di Dell Command Configure.

I dettagli tecnici di queste vulnerabilità non saranno resi noti fino alla DEFCON ad agosto. "Uno scenario di attacco richiederebbe che un malintenzionato sia in grado di reindirizzare il traffico della vittima, ad esempio tramite un attacco Machine-in-the-Middle (MITM)", affermano i ricercatori. "Compromettere con successo il BIOS di un dispositivo darebbe a un malintenzionato un alto grado di controllo su un dispositivo. L'attaccante potrebbe controllare il processo di caricamento del sistema operativo e disabilitare le protezioni per non essere rilevato".

BOOX Note Air4 C è uno spettacolo: il tablet E Ink con Android per lettura e scrittura

BOOX Note Air4 C è uno spettacolo: il tablet E Ink con Android per lettura e scrittura Recensione Sony Xperia 1 VII: lo smartphone per gli appassionati di fotografia

Recensione Sony Xperia 1 VII: lo smartphone per gli appassionati di fotografia Attenti a Poco F7: può essere il best buy del 2025. Recensione

Attenti a Poco F7: può essere il best buy del 2025. Recensione DJI OSMO Mobile SE a 69: il gimbal compatto che trasforma i video dello smartphone in riprese da pro

DJI OSMO Mobile SE a 69: il gimbal compatto che trasforma i video dello smartphone in riprese da pro Scope elettriche da record su Amazon: due modelli potentissimi sotto i 120, ecco perché piacciono così tanto

Scope elettriche da record su Amazon: due modelli potentissimi sotto i 120, ecco perché piacciono così tanto GTA 6 a 80 euro? Take-Two frena sul prezzo e punta tutto sul valore percepito

GTA 6 a 80 euro? Take-Two frena sul prezzo e punta tutto sul valore percepito I 3 portatili più convenienti su Amazon: sono 2 tuttofare Lenovo e un HP Victus gaming con RTX 5060

I 3 portatili più convenienti su Amazon: sono 2 tuttofare Lenovo e un HP Victus gaming con RTX 5060 AirPods Pro 2 a soli 199: su Amazon anche AirPods 4 in sconto, ecco le differenze che contano

AirPods Pro 2 a soli 199: su Amazon anche AirPods 4 in sconto, ecco le differenze che contano 2 Smart TV 4K Hisense con doppio sconto su Amazon: sono OLED e QLED, 55" e 75", fateci un bel pensierino

2 Smart TV 4K Hisense con doppio sconto su Amazon: sono OLED e QLED, 55" e 75", fateci un bel pensierino Portatili Apple ai minimi: MacBook Pro con chip M4 a 1.648 e Macbook Air 13 16GB7256GB, sempre M4, a 998

Portatili Apple ai minimi: MacBook Pro con chip M4 a 1.648 e Macbook Air 13 16GB7256GB, sempre M4, a 998 Come mantenere Windows 10 sicuro dopo il 2025: tutto sul programma ESU

Come mantenere Windows 10 sicuro dopo il 2025: tutto sul programma ESU Finalmente è tornato su Amazon l'iPhone 16 128GB a 749, in tutti i colori, ma ci sono anche i 16e e 16 Pro in offerta

Finalmente è tornato su Amazon l'iPhone 16 128GB a 749, in tutti i colori, ma ci sono anche i 16e e 16 Pro in offerta Auto nuove? Per il 65% degli italiani sono troppo care, non dovrebbero costare oltre i 20.000 euro

Auto nuove? Per il 65% degli italiani sono troppo care, non dovrebbero costare oltre i 20.000 euro Droni solari Airbus volano nella stratosfera grazie alle nuove batterie al silicio: test riusciti a oltre 20 km di quota

Droni solari Airbus volano nella stratosfera grazie alle nuove batterie al silicio: test riusciti a oltre 20 km di quota Colpo da 15 milioni di dollari: chi ha rubato un carico di prodotti AMD e Apple?

Colpo da 15 milioni di dollari: chi ha rubato un carico di prodotti AMD e Apple? Elon Musk lancia l'allarme su GPT-5: 'OpenAI divorerà Microsoft'. Ma Nadella lo sfida con un sorriso

Elon Musk lancia l'allarme su GPT-5: 'OpenAI divorerà Microsoft'. Ma Nadella lo sfida con un sorriso iPhone 17 Pro sarà più costoso, ma anche più conveniente

iPhone 17 Pro sarà più costoso, ma anche più conveniente

11 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoQuale parte di "il bug è nel BIOS" non vi è chiara?

il fatto che non è nel bios probabilmente, ma nell'applicazione bios connect che e una sorta di recovery dalla quale dell tramite una connessione remota apparentemente protetta puo ripristinare il bios e non so cos'altro in caso di problemi, per dare supporto al cliente da remoto.

il bug sta nel fatto che si puo far credere al computer targhet di essere dell e il computer va ad eseguire determinati comandi.

essendo che da come si capisce questa funzione biosconnect ha dei privilegi particolari che scavalcano le sicurezze di windows, altrimenti non potrebbe l'assistenza lanciarti un format da remoto o un aggiornamento bios, ecco che viene fuori il problema.

Evidentemente è troppo vecchio e persino Dell si rifiuta di considerarlo

il bug sta nel fatto che si puo far credere al computer targhet di essere dell e il computer va ad eseguire determinati comandi.

essendo che da come si capisce questa funzione biosconnect ha dei privilegi particolari che scavalcano le sicurezze di windows, altrimenti non potrebbe l'assistenza lanciarti un format da remoto o un aggiornamento bios, ecco che viene fuori il problema.

Quale parte di "il bug è nel BIOS" non vi è chiara?

BIOSConnect è un'applicazione che gira nell'UEFI. Oggigiorno il BIOS è diventato un mini sistema operativo, giusto per rendere la vita più semplice a chi scrive malware.

Quindi puoi formattare tutte le volte che vuoi, ma sei fregato lo stesso.

BIOSConnect è un'applicazione che gira nell'UEFI. Oggigiorno il BIOS è diventato un mini sistema operativo, giusto per rendere la vita più semplice a chi scrive malware.

Quindi puoi formattare tutte le volte che vuoi, ma sei fregato lo stesso.

Ma se non c'è la relativa applicazione installata è inutile, dell da remoto mica può entrare nel tuo pc se non c'è l'applicazione che fa da tramite tra lei (dell) e il bios del pc.

E quella appunto la rimuovi e fine.

Non esiste accesso DIRETTO all'uefi. A meno che qualcosa dentro l'uefi mandi il MAC address a qualcuno e tenga aperta una porta di connessione remota, cosa di cui dubito

E quella appunto la rimuovi e fine.

Non esiste accesso DIRETTO all'uefi. A meno che qualcosa dentro l'uefi mandi il MAC address a qualcuno e tenga aperta una porta di connessione remota, cosa di cui dubito

Eccone un altro che non ha letto in cosa consiste la falla.

Ragazz* leggetevi nel dettaglio in cosa consiste la falla, come avviene l'attacco e poi date contro a chi vi sta dicendo che se non aggiornate il BIOS potete finire col c*lo per terra. Questa cosa è particolarmente importante in aziende, dove un pc rogue può fare danno.

Non commenterò oltre, se volete informarvi i mezzi ci sono, in caso contrario tanti auguri.

software SupportAssist è preinstallato sulla maggior parte dei dispositivi con sistema operativo Windows e la funzionalità BIOSConnect, come fa intuire il nome, permette l'aggiornamento del firmware da remoto e il ripristino del sistema operativo.

non vedo dove ho sbagliato, basta rimuovere il SupportAssist come detto o aggiornare il bios in caso si voglia fixarlo

c'è qualche passaggio che non ho capito ??

software SupportAssist è preinstallato sulla maggior parte dei dispositivi con sistema operativo Windows e la funzionalità BIOSConnect, come fa intuire il nome, permette l'aggiornamento del firmware da remoto e il ripristino del sistema operativo.

non vedo dove ho sbagliato, basta rimuovere il SupportAssist come detto o aggiornare il bios in caso si voglia fixarlo

c'è qualche passaggio che non ho capito ??

Lascia perdere quello che è scritto qui su HWU. Leggi la notizia da fonti che spiegano per bene come avviene l'attacco e capirai che disinstallare un programma non serve.

Va aggiornato il BIOS e bisogna sperare che abbiano chiuso le falle in BIOSConnect validando il certificato del server per evitare attacchi MITM. In caso contrario basta un rogue DNS e scarichi il tuo bel sistema operativo farcito di keylogger & Co da un server in turchia, russia o quel che è (stesso dicasi per gli agg. del bios).

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".