Brata colpisce anche in Italia: è il pericoloso trojan bancario che resetta il telefono

Una vecchia conoscenza che risale al 2019 torna ora con nuove funzionalità più avanzate e prende di mira anche gli utenti di conti bancari italiani: attenzione ai messaggi SMS che sembrano arrivare dalla banca

di Andrea Bai pubblicata il 27 Gennaio 2022, alle 11:41 nel canale SicurezzaAndroid

Si fa largo una nuova minaccia informatica per gli utenti Android: si tratta di Brata, un trojan per frodi bancarie che in realtà circola da almeno tre anni ma che ora è stato aggiornato e modificato per risultare ancor più pericoloso. Oltre a compromettere infatti gli account di eventuali servizi di home banking, il malware è in grado di resettare i dispositivi su cui è installato riportandoli alle impostazioni di fabbrica ed eliminando quindi l'intero contenuto e i dati dell'utente.

Brata è stato descritto per la prima volta nel 2019 dagli analisti di sicurezza di Kaspersky, i quali sottolineavano allora come il malware prendesse di mira individui titolari di conti bancari brasiliani. La diffusione avveniva tramite Google Play e tramite marketplace terzi, ma anche per mezzo di siti web compromessi e link inviati tramite applicazioni di messaggistica.

Il problema ora è che Brata è tornato alla ribalta sia con nuove funzionalità, tra cui appunto la capacità di ripristinare completamente i dispositivi infettati. Lo scopo qui è quello di eliminare qualsiasi traccia dopo aver effettuato un bonifico non autorizzato e rendere più difficoltosa alla vittima le operazioni necessarie per verificare e contenere l'eventuale frode.

Ma tra le altre funzionalità che vanno ad arricchire la nuova versione di Brata vi è anche la capacità di tracciare la posizione GPS del dispositivo, comunicare in maniera più stabile con i server di comando e controllo e monitorare costantemente le applicazioni bancarie della vittima sfruttando inoltre meccanismi di keylogging per sottrarre le informazioni di autenticazione. E con il nuovo aggiornamento Brata diventa una minaccia più globale: è ora in grado, infatti, di prendere di mira anche conti bancari situati in Europa e Stati Uniti, oltre che quelli in America Latina.

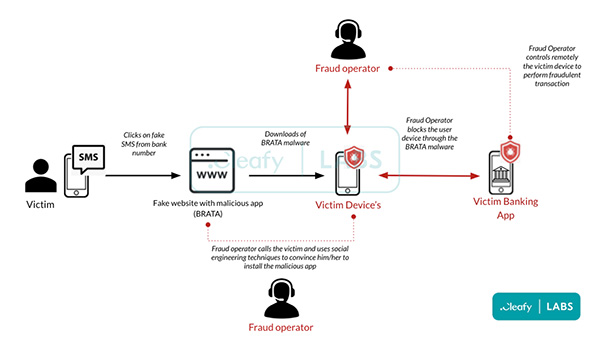

Per questa versione non vi sono ancora prove che dimostrino che il malware si diffonda tramite Google Play o altri marketplace terzi. Il principale veicolo di circolazione del malware sembra invece ora essere i messaggi SMS di phishing mascherati da comunicazioni bancarie. E sarebbero almeno tre le varianti in circolazione di Brata, tutte passate sotto traccia fino a quando la società di sicurezza Cleafy non è riuscita ad individuarle. Cleafy avvisa in particolare che sono in circolazione alcune varianti indirizzate in maniera specifica agli utenti di determinati Paesi, tra cui anche l'Italia.

Dal momento che la diffusione del malware avviene principalmente, come detto, tramite SMS fasulli, l'avvertimento è di prestare estrema attenzione a qualsiasi comunicazione bancaria si possa ricevere (non solo tramite SMS). Dalle analisi di Cleafy pare che i finti messaggi inducano al download di altrettanto fasulle applicazioni per "sicurezza aggiuntiva", ma il suggerimento è quello di adottare un certo livello di diffidenza anche davanti a comunicazioni bancarie che paiono legittime.

La rivoluzione dei dati in tempo reale è in arrivo. Un assaggio a Confluent Current 2025

La rivoluzione dei dati in tempo reale è in arrivo. Un assaggio a Confluent Current 2025 SAP Sapphire 2025: con Joule l'intelligenza artificiale guida app, dati e decisioni

SAP Sapphire 2025: con Joule l'intelligenza artificiale guida app, dati e decisioni Dalle radio a transistor ai Micro LED: il viaggio di Hisense da Qingdao al mondo intero

Dalle radio a transistor ai Micro LED: il viaggio di Hisense da Qingdao al mondo intero Una domenica bestiale Amazon: LG OLED, super portatile Lenovo, iPhone 16 Pro e Pro Max, robot e altri super sconti

Una domenica bestiale Amazon: LG OLED, super portatile Lenovo, iPhone 16 Pro e Pro Max, robot e altri super sconti DJI Mini 4 Pro Fly More Combo: drone leggero che non richiede il patentino oggi in offerta super su Amazon

DJI Mini 4 Pro Fly More Combo: drone leggero che non richiede il patentino oggi in offerta super su Amazon realme GT 7T: display da 6000 nit, potentissimo, 7000 mAh, quasi un top di gamma a metà del prezzo che ti aspetti

realme GT 7T: display da 6000 nit, potentissimo, 7000 mAh, quasi un top di gamma a metà del prezzo che ti aspetti Ancora qualche pezzo per il portatile Lenovo con Core i7, 40GB RAM e 1TB SSD: va sempre a ruba

Ancora qualche pezzo per il portatile Lenovo con Core i7, 40GB RAM e 1TB SSD: va sempre a ruba TV OLED LG Serie C4 2024: immagini da cinema e 4K a 144Hz in sconto su Amazon

TV OLED LG Serie C4 2024: immagini da cinema e 4K a 144Hz in sconto su Amazon Smartwatch Amazfit in sconto: Active 2 a 97, ma ci sono offerte su tutta la gamma

Smartwatch Amazfit in sconto: Active 2 a 97, ma ci sono offerte su tutta la gamma Router e ripetitori AVM FRITZ! da 30 su Amazon: ecco tutte le offerte da non perdere

Router e ripetitori AVM FRITZ! da 30 su Amazon: ecco tutte le offerte da non perdere Adulting 101: i corsi per imparare come era la vita fino a qualche anno fa

Adulting 101: i corsi per imparare come era la vita fino a qualche anno fa Blue Origin ha lanciato con successo la missione suborbitale NS-32 con New Shepard

Blue Origin ha lanciato con successo la missione suborbitale NS-32 con New Shepard L'amministrazione Trump ha ritirato la candidatura di Jared Isaacman come amministratore della NASA

L'amministrazione Trump ha ritirato la candidatura di Jared Isaacman come amministratore della NASA La NASA potrebbe chiudere le missioni OSIRIS-APEX, New Horizons e Juno cancellandone altre per risparmiare soldi

La NASA potrebbe chiudere le missioni OSIRIS-APEX, New Horizons e Juno cancellandone altre per risparmiare soldi Trump vieta anche la vendita di software per la progettazione di chip alle società cinesi

Trump vieta anche la vendita di software per la progettazione di chip alle società cinesi Le migliori offerte del weekend Amazon: portatili, robot, iPhone, Kindle ai prezzi più bassi di sempre

Le migliori offerte del weekend Amazon: portatili, robot, iPhone, Kindle ai prezzi più bassi di sempre Dreame L40 Ultra a 699, prezzo shock: vale quasi quanto lX40 Ultra da 999 (ma costa 300 in meno!)

Dreame L40 Ultra a 699, prezzo shock: vale quasi quanto lX40 Ultra da 999 (ma costa 300 in meno!)

71 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoMandate, anzi, continuate pure a mandarmi questi sms farlocchi...non smettete...che mi diverto troppo !

...app non ne scarico ovviamente...ma mi diverto troppo A COMPILARE con INSULTI PESANTI tutti i vostri campi nei vostri finti siti web acchiappa ingenui o inesperti, tramite tor e virtual machine linux !

Non ve lo posso scrivere qui...ma sapete i trojan dove dovreste metterveli ? Eh...ci siamo capiti...andate a lavorare...con le abilità che avete vi fa tanto schifo un lavoro onesto ?

sei una brutta persona.

mi vuoi privare dell'esclusiva di un mio puerile divertimento.

mi toccherà alzare il livello degli insulti....

Una mia collega ci credette, appunto con banca intesa, e gli sparirono 6000 euro...

Ora ha imparato alla perfezione cosa è il phising, potrebbe persino tenere dei corsi per insegnarlo !

Ora ha imparato alla perfezione cosa è il phising, potrebbe persino tenere dei corsi per insegnarlo !

ce credo...corso RAPIDISSIMO ha fatto

Link ad immagine (click per visualizzarla)

Link ad immagine (click per visualizzarla)

Si arrivano anche a me così....PORACCI...vedi sopra...una VAGONATA di insulti verso loro e chi non ha usato le dovute protezioni quando è divertito e li hanno concepiti...

Inoltre si dice nell'articolo che un metodo alternativo usato nelle precedenti versioni del malware era quello di infettare app dal Playstore in modo tale che l'utente scarichi una app che fa certe funzioni ma poi in aggiunta ha anche le funzioni del malware. È ormai storia che un metodo alternativo di infezione dei dispositivi è quello di acquistare a caro prezzo app molto diffuse per poi passare ad aggiornarle opportunamente includendo il loro malware. Le spese di acquisto dell'app vengono più che compensate con la ricchezza dei conti correnti di chi li ha nei cellulari, ricchezza esfiltrata tramite bonifici.

Inoltre pare una volta di più evidente che basta una app sul dispositivo per fare bonifici con buona pace della doppia autenticazione, impronta digitale, riconoscimento facciale e amenità varie.

Questo si evince anche da questo articolo.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".