Scegli la data:

Articoli

-

21 OTT Security

21 OTT Security

Eset: è iniziata una nuova era per la cyber security. Prepariamoci alla guerra fra stati

La Global Press Conference di Eset, che si è tenuta a Bratislava a metà ottobre, è stata loccasione per un aggiornamento sulle minacce informatiche più significative e per conoscere uno dei fondatori dellazienda. Per Miroslav Trnka è iniziata una nuova era della Cyber Security, con gli stati che usano... -

16 SET Sicurezza

16 SET Sicurezza

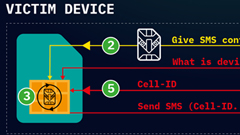

SIMjacker, ecco cosa ci insegna l'ultima grave falla dei dispositivi mobile

E' sfruttata da almeno due anni per spiare singoli individui, e affligge pressoché tutti i dispositivi che usano una scheda SIM. Una falla grave, per cui l'utente finale non può fare praticamente nulla -

12 SET Sicurezza

12 SET Sicurezza

Acronis True Image 2020 automatizza il backup personale (anche nel cloud). La recensione

Acronis decide di alzare il livello del proprio True Image e la versione 2020 presentata pochi giorni fa permette ora di avere l'automazione del backup (anche nel cloud) tramite la regola del 3-2-1 consigliata dagli esperti di protezione dati. Lo abbiamo provato in tutte le sue diverse funzioni e vi... -

11 FEB Software

11 FEB Software

Carbon Black: 'No alert, no problem' non basta più, per difendersi bisogna essere proattivi

Il 90% delle aziende intervistate per stilare il primo Rapporto sulle Minacce in Italia di Carbon Black ha dichiarato di aver subito un attacco di pirateria informatica nel 2018. Più della metà ne ha subite almeno cinque. Un atteggiamento proattivo nella ricerca delle minacce è oggi l'unico strumento... -

16 AGO Sicurezza

16 AGO Sicurezza

Foreshadow e Foreshadow-NG: nuove vulnerabilità dopo Meltdown e Spectre per le CPU Intel

Due nuovi attacchi, chiamati Foreshadow Foreshadow-NG, colpiscono i processori Intel. Foreshadow permette di entrare nelle enclavi SGX e leggerne e alterarne i dati, annullandone le garanzie di sicurezza. Foreshadow-NG, dall'altro lato, consente di leggere i contenuti della cache L1 delle CPU esponendo... -

14 MAR Sicurezza

14 MAR Sicurezza

I processori AMD Ryzen e EPYC potenzialmente a rischio di 13 vulnerabilità

Anche per AMD si delinea uno scenario simile a quello Spectre di poco più di 2 mesi fa: una società di analisi di sicurezza israeliana ha reso pubbliche informazioni su 13 vulnerabilità di cui sarebbero vittime in forma diversa i processori Ryzen e EPYC in commercio. Si attende una risposta da AMD, ma... -

05 DIC Sicurezza

05 DIC Sicurezza

G DATA Total Security recensita dai lettori

All'interno della nostra iniziativa in partnership con G Data abbiamo chiesto ai nostri lettori di recensire l'app di sicurezza per dispositivi desktop G DATA Total Security. Ecco qual è stato il loro responso -

22 NOV Processori

22 NOV Processori

Falle di sicurezza nelle CPU Intel Core, Xeon, Atom e Celeron (milioni di PC). Il tool di verifica

Gravi falle di sicurezza nella gran parte dei processori Intel in circolazione. Ad essere interessati sono alcuni processi attivi in background come Intel Management Engine, Server Platform Services e Trusted Execution Engine. Ecco il tool per capire se anche il vostro PC è soggetto al problema. Rilasciato... -

17 OTT Sicurezza

17 OTT Sicurezza

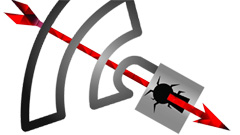

KRACK, la vulnerabilità che ha messo in ginocchio WPA2

La grave vulnerabilità al protocollo WPA2 delle comunicazioni WiFi mette in allarme l'intero settore che si mobilita per rendere disponibili gli aggiornamenti necessari. I ricercatori intanto dettagliano il problema -

25 AGO Sicurezza

25 AGO Sicurezza

Password difficili e da cambiare spesso? Non è (più?) la soluzione migliore

Sono sempre più i servizi, i siti e le app che ci impongono credenziali di accesso, senza parlare poi dell'ambito aziendale dove esistono regole di cambio prefissato ogni tot giorni. Ma la tecnologia, anche quella malevola, evolve. E gli umani per le macchine possono essere banalmente prevedibili. -

16 AGO Sicurezza

16 AGO Sicurezza

Creato il primo virus informatico tramite DNA: è il caso di allarmarsi?

Per il momento nessun allarme reale, ma i ricercatori suonano il campanello d'allarme: sintetizzando un apposito frammento di DNA con un malware inscritto al suo interno si è riusciti a sfruttare delle vulnerabilità note e prendere possesso dei computer addetti all'analisi del genoma -

03 LUG Sicurezza

03 LUG Sicurezza

Petya - ExPetr: storia di un attacco di Stato travestito da ransomware

ExPetr, noto anche come Petya, ha causato ingenti danni nel corso della passata settimana. Sotto alla facciata di ransomware si nasconde, però, un attacco portato avanti da uno Stato sovrano contro l'Ucraina. -

12 GIU Sicurezza

12 GIU Sicurezza

GDPR, è partito il conto alla rovescia: manca meno di un anno

La nuova Regolamentazione Generale sulla Protezione dei Dati entrerà in vigore il 25 maggio del 2018: è un importante passo avanti nell'armonizzare le leggi sulla protezione dei dati per tutti i Paesi Membri -

10 MAG Sicurezza

10 MAG Sicurezza

Cloud: per la sicurezza nubi nere all'orizzonte

Il passaggio verso il cloud computing non è solo foriero di benefici e nuove opportunità, ma anche di pericoli, rischi e minacce: le aziende devono sapere come prepararsi per ridurre il rischio di incidenti alla sicurezza delle informazioni -

04 MAG Sicurezza

04 MAG Sicurezza

G Data Mobile Internet Security recensita dai lettori

All'interno della nostra iniziativa in partnership con G Data e il Team Ducati Corse abbiamo chiesto ai nostri lettori di recensire l'app di sicurezza per dispositivi Android G Data Mobile Internet Security. Ecco qual è stato il loro responso. -

24 MAR Sicurezza

24 MAR Sicurezza

Valut 7 episodio "Dark Matter": gli strumenti della CIA per spiare MacBook e iPhone

Il secondo gruppo di documenti che vanno sotto il nome di Valut 7 sono stati rilasciati ieri da WikiLeaks. Si parla di strumenti per spiare specifici target che utilizzano, ma meglio dire utilizzavano, diverse versioni di Apple MacBook e anche iPhone. Ecco come -

08 MAR Sicurezza

08 MAR Sicurezza

Wikileaks: la CIA ci spia attraverso smart TV, telefoni e diffonde malware. Ma davvero ci riguarda?

Si arricchisce di un sostanzioso capitolo la saga Wikileaks, con la pubblicazione di oltre 8000 documenti riservati che fanno emergere un piano di sorveglianza per molti versi inquietante, che creerà non pochi grattacapi alle alte sfere del governo USA ma non solo. E sono in arrivo altri documenti. Attenzione... -

24 FEB Sicurezza

24 FEB Sicurezza

Attacchi informatici: rete elettrica, mezzi di trasporto, ecco cosa rischiamo oggi

Nel corso della RSA Conference sono emerse alcune delle minacce più temute dagli analisti, impegnati da una parte a prevenire che accadano, dall'altra a come reagire in caso di attacco. Ecco alcuni esempi pratici di quello che è già accaduto e accadrà di nuovo -

31 GEN Sicurezza

31 GEN Sicurezza

Hotel austriaco sotto attacco ransomware: nessuno può più entrare nelle camere

Il problema del software malevolo di tipo ransomware si arricchisce di un nuovo capitolo: un lussuoso hotel austriaco è finito sotto attacco di malintenzionati, causando il blocco dei PC e della strumentazione predisposta alla programmazione delle chiavi elettroniche delle camere. Chiesto un riscatto... -

18 GEN Sicurezza

18 GEN Sicurezza

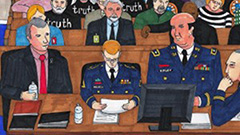

Chelsea Manning, Obama, WikiLeaks: storia di un sottile confine fra idealismo e ragion di stato

Cerchiamo di ricostruire brevemente la "vicenda Chelsea Manning", la cui pena di 35 anni di reclusione è stata recentemente commutata in una più breve dal presidente uscente USA Barack Obama. Una vicenda umana e giudiziaria che riporta in auge l'antico e irrisolto dilemma su cosa è lecito rendere pubblico...

Scegli la data:

-

Una domenica bestiale Amazon: LG OLED, super portatile Lenovo, iPhone 16 Pro e Pro Max, robot e altri super sconti

Una domenica bestiale Amazon: LG OLED, super portatile Lenovo, iPhone 16 Pro e Pro Max, robot e altri super sconti

-

DJI Mini 4 Pro Fly More Combo: drone leggero che non richiede il patentino oggi in offerta super su Amazon

DJI Mini 4 Pro Fly More Combo: drone leggero che non richiede il patentino oggi in offerta super su Amazon

-

realme GT 7T: display da 6000 nit, potentissimo, 7000 mAh, quasi un top di gamma a metà del prezzo che ti aspetti

realme GT 7T: display da 6000 nit, potentissimo, 7000 mAh, quasi un top di gamma a metà del prezzo che ti aspetti

-

Ancora qualche pezzo per il portatile Lenovo con Core i7, 40GB RAM e 1TB SSD: va sempre a ruba

Ancora qualche pezzo per il portatile Lenovo con Core i7, 40GB RAM e 1TB SSD: va sempre a ruba

-

TV OLED LG Serie C4 2024: immagini da cinema e 4K a 144Hz in sconto su Amazon

TV OLED LG Serie C4 2024: immagini da cinema e 4K a 144Hz in sconto su Amazon

-

Smartwatch Amazfit in sconto: Active 2 a 97, ma ci sono offerte su tutta la gamma

Smartwatch Amazfit in sconto: Active 2 a 97, ma ci sono offerte su tutta la gamma

-

Router e ripetitori AVM FRITZ! da 30 su Amazon: ecco tutte le offerte da non perdere

Router e ripetitori AVM FRITZ! da 30 su Amazon: ecco tutte le offerte da non perdere

-

Adulting 101: i corsi per imparare come era la vita fino a qualche anno fa

Adulting 101: i corsi per imparare come era la vita fino a qualche anno fa

-

Blue Origin ha lanciato con successo la missione suborbitale NS-32 con New Shepard

Blue Origin ha lanciato con successo la missione suborbitale NS-32 con New Shepard

-

L'amministrazione Trump ha ritirato la candidatura di Jared Isaacman come amministratore della NASA

L'amministrazione Trump ha ritirato la candidatura di Jared Isaacman come amministratore della NASA

-

La NASA potrebbe chiudere le missioni OSIRIS-APEX, New Horizons e Juno cancellandone altre per risparmiare soldi

La NASA potrebbe chiudere le missioni OSIRIS-APEX, New Horizons e Juno cancellandone altre per risparmiare soldi

-

Trump vieta anche la vendita di software per la progettazione di chip alle società cinesi

Trump vieta anche la vendita di software per la progettazione di chip alle società cinesi

-

Le migliori offerte del weekend Amazon: portatili, robot, iPhone, Kindle ai prezzi più bassi di sempre

Le migliori offerte del weekend Amazon: portatili, robot, iPhone, Kindle ai prezzi più bassi di sempre

-

Dreame L40 Ultra a 699, prezzo shock: vale quasi quanto lX40 Ultra da 999 (ma costa 300 in meno!)

Dreame L40 Ultra a 699, prezzo shock: vale quasi quanto lX40 Ultra da 999 (ma costa 300 in meno!)

La rivoluzione dei dati in tempo reale è in arrivo. Un assaggio a Confluent Current 2025

La rivoluzione dei dati in tempo reale è in arrivo. Un assaggio a Confluent Current 2025 SAP Sapphire 2025: con Joule l'intelligenza artificiale guida app, dati e decisioni

SAP Sapphire 2025: con Joule l'intelligenza artificiale guida app, dati e decisioni Dalle radio a transistor ai Micro LED: il viaggio di Hisense da Qingdao al mondo intero

Dalle radio a transistor ai Micro LED: il viaggio di Hisense da Qingdao al mondo intero