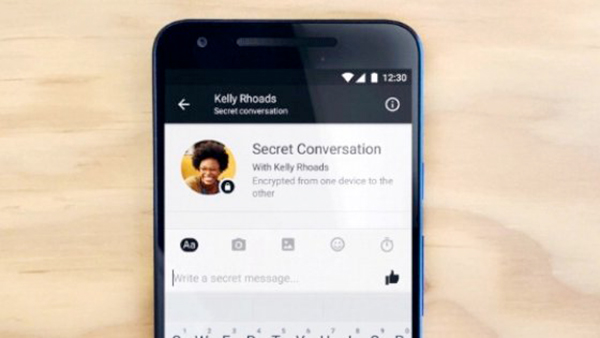

Facebook, arrivano le conversazioni segrete (ed effimere) per tutti gli utenti

Mark Zuckerberg ed i suoi ingegneri portano la sicurezza anche su Facebook Messenger introducendo per le chat segrete la crittografia end-to-end come fatto già per WhatsApp. Una novità importante che permetterà a tutti gli utenti di attivare delle conversazioni tra di loro in segreto e nessuno potrà leggere i messaggi, neppure Facebook stessa.

Le chiavi private per la codifica e decodifica dei messaggi, infatti, sono generate e memorizzate dai dispositivi client degli utenti. I messaggi inviati saranno crittografati utilizzando una chiave pubblica del destinatario e proprio il destinatario potrà leggerli usando unicamente la sua chiave privata. La caratteristica unica della crittografia end-to-end è quella per cui le chiavi sono generate sui dispositivi degli utenti e in particolare la chiave privata non lascia mai questi dispositivi, garantendo la più completa sicurezza.

A differenza di WhatsApp però in Facebook Messenger la crittografia potrà essere applicata solamente a richiesta degli utenti. In poche parole i messaggi saranno crittografati usando chiavi generate e conservate in locale sugli smartphone o tablet, solo nel momento in cui l'utente avvierà una conversazione segreta.

Gli oltre 900 milioni di utenti di Facebook potranno quindi utilizzare da subito questa novità in seno a Messenger e potranno anche eventualmente impostare la distruzione automatica dei messaggi scambiati. Un modo per non far apparire alcun tipo di conversazione realizzata dopo aver impostato un determinato tempo di autodistruzione.

Certo la scelta o meno di utilizzare la crittografia end-to-end ha creato alcune critiche nei confronti di Facebook e dei suoi ingegneri. In molti, infatti, hanno fatto presente che la maggior parte degli utenti non utilizzerà tale sistema per il fatto che non dispone delle competenze necessarie per comprendere l'importanza della crittografia e dunque continuerà ad utilizzare le classiche chat di Messenger. Insomma una scelta non completamente accettata che speriamo possa comunque apportare maggiore sicurezza tra gli utenti che la utilizzeranno.

La rivoluzione dei dati in tempo reale è in arrivo. Un assaggio a Confluent Current 2025

La rivoluzione dei dati in tempo reale è in arrivo. Un assaggio a Confluent Current 2025 SAP Sapphire 2025: con Joule l'intelligenza artificiale guida app, dati e decisioni

SAP Sapphire 2025: con Joule l'intelligenza artificiale guida app, dati e decisioni Dalle radio a transistor ai Micro LED: il viaggio di Hisense da Qingdao al mondo intero

Dalle radio a transistor ai Micro LED: il viaggio di Hisense da Qingdao al mondo intero Una domenica bestiale Amazon: LG OLED, super portatile Lenovo, iPhone 16 Pro e Pro Max, robot e altri super sconti

Una domenica bestiale Amazon: LG OLED, super portatile Lenovo, iPhone 16 Pro e Pro Max, robot e altri super sconti DJI Mini 4 Pro Fly More Combo: drone leggero che non richiede il patentino oggi in offerta super su Amazon

DJI Mini 4 Pro Fly More Combo: drone leggero che non richiede il patentino oggi in offerta super su Amazon realme GT 7T: display da 6000 nit, potentissimo, 7000 mAh, quasi un top di gamma a metà del prezzo che ti aspetti

realme GT 7T: display da 6000 nit, potentissimo, 7000 mAh, quasi un top di gamma a metà del prezzo che ti aspetti Ancora qualche pezzo per il portatile Lenovo con Core i7, 40GB RAM e 1TB SSD: va sempre a ruba

Ancora qualche pezzo per il portatile Lenovo con Core i7, 40GB RAM e 1TB SSD: va sempre a ruba TV OLED LG Serie C4 2024: immagini da cinema e 4K a 144Hz in sconto su Amazon

TV OLED LG Serie C4 2024: immagini da cinema e 4K a 144Hz in sconto su Amazon Smartwatch Amazfit in sconto: Active 2 a 97, ma ci sono offerte su tutta la gamma

Smartwatch Amazfit in sconto: Active 2 a 97, ma ci sono offerte su tutta la gamma Router e ripetitori AVM FRITZ! da 30 su Amazon: ecco tutte le offerte da non perdere

Router e ripetitori AVM FRITZ! da 30 su Amazon: ecco tutte le offerte da non perdere Adulting 101: i corsi per imparare come era la vita fino a qualche anno fa

Adulting 101: i corsi per imparare come era la vita fino a qualche anno fa Blue Origin ha lanciato con successo la missione suborbitale NS-32 con New Shepard

Blue Origin ha lanciato con successo la missione suborbitale NS-32 con New Shepard L'amministrazione Trump ha ritirato la candidatura di Jared Isaacman come amministratore della NASA

L'amministrazione Trump ha ritirato la candidatura di Jared Isaacman come amministratore della NASA La NASA potrebbe chiudere le missioni OSIRIS-APEX, New Horizons e Juno cancellandone altre per risparmiare soldi

La NASA potrebbe chiudere le missioni OSIRIS-APEX, New Horizons e Juno cancellandone altre per risparmiare soldi Trump vieta anche la vendita di software per la progettazione di chip alle società cinesi

Trump vieta anche la vendita di software per la progettazione di chip alle società cinesi Le migliori offerte del weekend Amazon: portatili, robot, iPhone, Kindle ai prezzi più bassi di sempre

Le migliori offerte del weekend Amazon: portatili, robot, iPhone, Kindle ai prezzi più bassi di sempre Dreame L40 Ultra a 699, prezzo shock: vale quasi quanto lX40 Ultra da 999 (ma costa 300 in meno!)

Dreame L40 Ultra a 699, prezzo shock: vale quasi quanto lX40 Ultra da 999 (ma costa 300 in meno!)

15 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoSe volete parlare in segreto, usate Signal della Open Whispers System.

MArk come Vanna....VENGHINO SIORI, VENGHINO....

MA BASTA CON STA STR...aordinaria favola che la criptazione nd-to-end sia sicura e che "solo mittente e destinatario vedranno in chiaro il messaggio"...NEMMENO FB STESSO!!!!Ma la smettiamo di dare informazioni pubblicitarie!!!!!!!

Constati i permessi che le app riescono ad ESTORCERE grazie al sistema operativo ingegnerizzato per raccogliere quanti più dati possibili NON è un peccato mortale che GOOGLE e APPLE ( mettiamoci anche gli asiatici con TIZEN ) lascino le porticine di servizio aperte dalle quali si entra nel "client" e si ricostruisce il puzzle... rastrellando la chiave privata insieme a quella pubblica.

Naturalmente chi difenderà a spada tratta la "PUBBLICITA'" di queste aziende non può, se intellettualmente onesto e tecnicamente preparato, escludere questa "possibilità"....e visto che si tratta di aziende che hanno fatto la loro fortuna ( TUTTE le OTT ) sulla raccolta indiscriminata e continuativa dei dati, fare questo peccatuccio è ...sacrosanto ;-)

Tutto giusto. E' la stessa critica che si è sempre fatta nei confronti di Telegram e Allo.

Da notare che anche le chat segrete di FbM utilizzano Signal Protocol; bene.

Se volete parlare in segreto, usate Signal della Open Whispers System.

A livello puramente crittografico non farebbe differenza (utilizzano lo stesso identico protocollo), ma a livello di metadati raccolti non c'è paragone: https://twitter.com/whispersystems/...325788883955713

Applausi per OWS.

Effettivamente Open Whisper Systems raccoglie tanti di quei dati personali da far schifo: https://twitter.com/whispersystems/...325788883955713

Edit: mi sono accorto di averlo già linkato, quindi probabilmente avevi già letto, ma forse ne dubiti; perché?

Tutto ciò che Google sa tramite i GCM è che l'app X si è svegliata, stop; nessun contenuto della notifica o altro.

A volte mi chiedo su quali presupposti si basino giudizi così categorici e definitivi.

Edit: mi sono accorto di averlo già linkato, quindi probabilmente avevi già letto, ma forse ne dubiti; perché?

Tutto ciò che Google sa tramite i GCM è che l'app X si è svegliata, stop; nessun contenuto della notifica o altro.

A volte mi chiedo su quali presupposti si basino giudizi così categorici e definitivi.

Certi guidizi così categorici si basano su dati oggettivi:

1. google è una agenzia pubblicitaria mascherata da società informatica (quasi tutti i suoi servizi sono gratis per l'utente finale);

2. Signal richiede che sia installato sul telefono l'arnamentario closed source di google che è risaputo essere oggettivamente uno spyware (telemetria ecc);

3. open whisper system potrebbe anche non raccoglie dati personali (e probabilmente non lo fa) ma utilizzando GCM regala eccome palate di metadati a google (chi scrive a chi, quando viene scritto un messaggio, quando viene ricevuto ecc);

4. il programma è opensource ma moxie fondamentalmente rompe le scatole a chiunque cerchi di redistribuire il suo software per canali che non sono quelli specificati da lui (vedere diatriba OWS vs fdroid);

5. la discutibile scelta di utilizzare GCM al posto di websocket.

Usare signal su un dispositivo con installata la porcheria di google è più o meno allo stesso livello di usare torbundle su windows: una cagata pazzesca.

1. google è una agenzia pubblicitaria mascherata da società informatica (quasi tutti i suoi servizi sono gratis per l'utente finale);

Pienamente d'accordo.

Dipende da quale versione di android tu stia utilizzando. Se stai utilizzando AOSP o cyanogemod sono open source.

Non ho bene capito. Signal si appoggia a dei server di google? Da qui sembrerebbe solo per la parte voce. Veramente rimangono tutte queste tracce sul server?

Se si, meglio usare telegram a questo punto almeno è svincolato da google...

Magari vuole mantenere il controllo sul progetto principale. Data la licenza GPL chiunque può creare un nuovo client.

Qui viene spiegato il motivo dell'uso di GCM.

Ci sono vere alternative funzionanti?

Purtroppo comincio a pensarlo anch'io...

Alternative?

Che non c'entra niente in questo discorso, dato che si parla di Signal che semplicemente utilizza una libreria Google, ma proseguendo si capirà perché.

E cosa c'entrerebbe con Signal, dato che si parla semplicemente di GCM?

Il grassettato è falso. Tramite GCM Google non ha modo di conoscere il contenuto di alcuna notifica, né l'origine del traffico. Queste palate di metadati che Google raccoglie tramite GCM sono semplicemente, come ti avevo già scritto, il wake up di un'app, stop; il massimo che possono dire è: Signal si è svegliato.

La libera circolazione e implemetazione dei software sono una bellissima cosa, ma Moxie ha tra le sue argomentazioni l'evidenza che sarebbe altrimenti molto difficile offrire un servizio di tale qualità.

L'utente prima ti ha linkato il motivo sul loro sito, ma qui Moxie articola ancora meglio: https://github.com/WhisperSystems/S...roid/issues/127

Poi un interessante post sul perché OWS non permette l'utilizzo dei propri server ai fork di Signal: https://whispersystems.org/blog/the...stem-is-moving/

La cosa paradossale è che molti pensano che non utilizzare Signal perché richiede un account e qualche libreria Google sia una vittoria per la privacy, senza rendersi conto che - oltre al fatto che sono stati esposti precisi motivi perché sia così (vedi i link) - l'alternativa è utilizzare servizi che, in fatto di sicurezza e privacy, non si avvicinano nemmeno lontanamente a Signal.

Molti inneggiano a Telegram, ma avete visto la quantità di metadati che stora? Sapete che state parlando di un servizio cloud per la messaggistica personale? Sapete che NON è open source (visto che il server, che costituisce il 90% dell'infrastruttura, è closed source)? Sapete che si sono fatti IN CASA il proprio protocollo crittografico (rompendo la regola zero della crittografia)?

State sostanzialmente evitando di mangiare una torta squisita perché non vi piace l'amarena piazzata in cima.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".