Il futuro della sicurezza passa attraverso l'immunità secondo Eugene Kaspersky

Eugene Kaspersky, in un intervento a LEAP, rimarca l'importanza della sicurezza informatica per la protezione non solo del client individuale quanto di tutte le infrastrutture industriali critiche per i servizi di una nazione

di Paolo Corsini pubblicata il 03 Febbraio 2022, alle 09:01 nel canale SicurezzaKasperskyCloud Security

Eugene Kaspersky è una figura d'eccezione nel panorama della sicurezza ICT, a capo quale CEO dell'azienda che prende il suo nome e che è specializzata in soluzioni antivirus tanto per il mercato consumer come per quello commercial.

In occasione di una sessione tenuta all'interno di LEAP, Kaspersky ha rimarcato l'importanza della sicurezza delineando quelle che sono a suo avviso le tre barriere che impediscono un pieno ingresso in quella che definisce la "Cyber Age", era nella quale saranno le comunicazioni digitali a caratterizzare buona parte dell'attività così come lo sono stati nelle epoche del passato la pietra prima, il metallo poi e più recentemente la plastica.

Al primo livello troviamo il mass cybercrime, cioè il cybercrimine di massa: al momento attuale secondo Kaspersky ci sono poco meno di 400.000 sample unici di malware che si propagano nel web ogni giorno. Non rappresentano, in linea generale, un grave problema di sicurezza nonostante il loro numero sia considerevolmente aumentato negli ultimi anni, in quanto l'ecosistema nel suo complesso implementa soluzioni che li contrastano, neutralizzandoli. Questo avviene a livello di cloud e infrastruttura come nel client finale, all'atto pratico sul nostro dispositivo grazie ad un antivirus installato e tenuto aggiornato.

Al secondo livello quelli che sono definiti con l'acronimo di APTs, cioè gli attacchi dalla struttura complicata ed eseguiti da professionisti. Il loro numero è ovviamente inferiore ma parliamo, nelle stime di Kaspersky, di almeno 900 tipologie diverse al giorno. Sono eventi in grado di generare danni anche consistenti a seconda del target finale e della loro tipologia ma anche in questo caso sono disponibili soluzioni in grado di neutralizzarne o mitigarne gli effetti attraverso una azione predittiva che tende ad individuare quelle anomalie di funzionamento che sono alla base di questo genere di attacchi.

E' il terzo livello quello verso il quale l'industria nel suo complesso deve maggiormente orientarsi: riguarda gli attacchi a infrastrutture industriali e critiche, il cui malfunzionamento genera evidenti ripercussioni a livello economico e sociale. Due sono gli obiettivi ai quali tendere: il primo è gestire la sicurezza digitale di attività e di singoli individui; il secondo è l'immunità, cioè proteggere infrastrutture di portata nazionale che qualora rese non funzionanti potrebbero generare un danno economico dalla ricaduta elevata. La tendenza è quella di considerare tutto sempre più sotto il cappello dell'immunità, così da garantire un funzionamento delle infrastrutture critiche che sia sempre attivo evitando potenziali danni che sono non prevedibili e per certi versi incalcolabili.

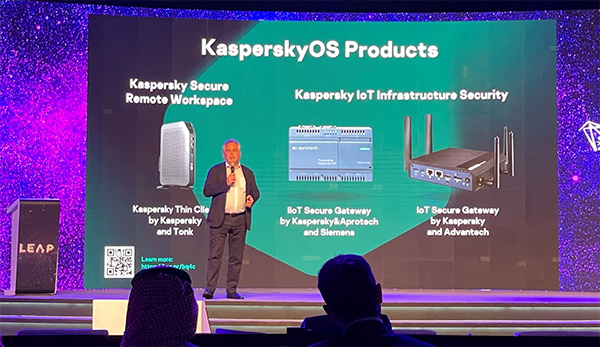

Per Kaspersky la strada dell'immunità passa attraverso un completo controllo delle piattaforme, attraverso un design che sia sicuro alla base (secure by design). L'adozione di Kaspersky OS è la strategia dell'azienda, capace di intervenire a livello architetturale sul microkernel, attraverso uno strato di sicurezza che isola tutti i moduli del sistema operativo e con un approccio che verifica il comportamento del layer software identificando pattern non tipici e quindi potenzialmente non sicuri.

Kaspersky OS trova impiego in varie soluzioni industriali sviluppate in collaborazione con partner, per prodotti di sicurezza che garantiscano quel livello di immunità desiderato nelle differenti tipologie di installazione ICT. Passiamo dai Thin Client per gli spazi di lavoro remoti alle soluzioni Gateway sviluppate con Siemens e Advantech. Il messaggio lasciato a LEAP da Kaspersky è però molto chiaro: siamo in un'era nella quale la sicurezza informatica deve essere vista con un ruolo che sia preponderante, pronta nel fornire soluzioni di immediata implementazione a tutte le minacce che hanno come target non solo il singolo individuo ma soluzioni e servizi critici a livello dell'intera popolazione di un'area o di una nazione.

BOOX Note Air4 C è uno spettacolo: il tablet E Ink con Android per lettura e scrittura

BOOX Note Air4 C è uno spettacolo: il tablet E Ink con Android per lettura e scrittura Recensione Sony Xperia 1 VII: lo smartphone per gli appassionati di fotografia

Recensione Sony Xperia 1 VII: lo smartphone per gli appassionati di fotografia Attenti a Poco F7: può essere il best buy del 2025. Recensione

Attenti a Poco F7: può essere il best buy del 2025. Recensione Auto nuove? Per il 65% degli italiani sono troppo care, non dovrebbero costare oltre i 20.000 euro

Auto nuove? Per il 65% degli italiani sono troppo care, non dovrebbero costare oltre i 20.000 euro Droni solari Airbus volano nella stratosfera grazie alle nuove batterie al silicio: test riusciti a oltre 20 km di quota

Droni solari Airbus volano nella stratosfera grazie alle nuove batterie al silicio: test riusciti a oltre 20 km di quota Colpo da 15 milioni di dollari: chi ha rubato un carico di prodotti AMD e Apple?

Colpo da 15 milioni di dollari: chi ha rubato un carico di prodotti AMD e Apple? Elon Musk lancia l'allarme su GPT-5: 'OpenAI divorerà Microsoft'. Ma Nadella lo sfida con un sorriso

Elon Musk lancia l'allarme su GPT-5: 'OpenAI divorerà Microsoft'. Ma Nadella lo sfida con un sorriso iPhone 17 Pro sarà più costoso, ma anche più conveniente

iPhone 17 Pro sarà più costoso, ma anche più conveniente Leapmotor spinge sull'acceleratore: nuovo C10 AWD da 585 cavalli e ricarica ultraveloce a 800V

Leapmotor spinge sull'acceleratore: nuovo C10 AWD da 585 cavalli e ricarica ultraveloce a 800V Toyota vuole battere i produttori cinesi di auto elettriche. Come? Alleandosi con i loro fornitori

Toyota vuole battere i produttori cinesi di auto elettriche. Come? Alleandosi con i loro fornitori Colpo grosso di Musk: 14 ricercatori Meta hanno scelto xAI per il futuro dell'AI

Colpo grosso di Musk: 14 ricercatori Meta hanno scelto xAI per il futuro dell'AI Lip-Bu Tan a testa alta: il CEO di Intel non ha paura di Trump

Lip-Bu Tan a testa alta: il CEO di Intel non ha paura di Trump GPT5 disponibile per tutti e puoi già usarlo: offre Microsoft!

GPT5 disponibile per tutti e puoi già usarlo: offre Microsoft! Nasce l'alternativa a Worldcoin: Humanity Protocol lancia una rete da 1,1 miliardi di dollari per dare un'identità Web3 senza scanner dell'iride

Nasce l'alternativa a Worldcoin: Humanity Protocol lancia una rete da 1,1 miliardi di dollari per dare un'identità Web3 senza scanner dell'iride ASUSTOR presenta i nuovi NAS da rack Lockerstor R Pro Gen2 con CPU AMD Ryzen Pro

ASUSTOR presenta i nuovi NAS da rack Lockerstor R Pro Gen2 con CPU AMD Ryzen Pro iPhone 18, sensori Samsung realizzati in Texas: gli effetti dei dazi amari di Trump sui semiconduttori

iPhone 18, sensori Samsung realizzati in Texas: gli effetti dei dazi amari di Trump sui semiconduttori Xiaomi conquista il terzo posto nel mercato italiano: è l'unica in crescita nella Top5

Xiaomi conquista il terzo posto nel mercato italiano: è l'unica in crescita nella Top5

1 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoSe speravate in una soluzione ai colabrodi monolitici in circolazione, resterete delusi.

Detto questo, l'idea è interessata e condivisa da altri guru. Noto la presenza di un microkernel ( che è il minimo sindacale per implementare serie barriere di sicurezza ), la compartimentalizzazione dei driver che sono chiusi in sandbox. Una novità è l'uso di una politica di whitelisting, per cui solo ciò che è concesso può essere fatto. Praticamente, di default, il sistema impedisce una valanga di azioni tipiche, a meno che non siano whitelistate.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".