Hardware » Sicurezza

Eset: è iniziata una nuova era per la cyber security. Prepariamoci alla guerra fra stati

La Global Press Conference di Eset, che si è tenuta a Bratislava a metà ottobre, è stata loccasione per un aggiornamento sulle minacce informatiche più significative e per conoscere uno dei fondatori dellazienda. Per Miroslav Trnka è iniziata una nuova era della Cyber Security, con gli stati che usano le armi informatiche per vere e proprie azioni di guerra

Gli ultimi articoli della categoria

tutti gli articoli »

-

05 MAR

L'anonimato online non ti protegge più: l'IA scopre chi sei davvero al costo di un caffè

Ricercatori di ETH Zurich e Anthropic hanno dimostrato che i grandi modelli linguistici possono de-anonimizzare utenti pseudonimi su larga scala, con una precisione... -

04 MAR

42.000 iPhone compromessi: cosa c'è dietro l'exploit kit governativo 'Coruna'

Google Threat Intelligence e iVerify hanno identificato "Coruna", un sofisticato exploit kit per iPhone che sfrutta 23 vulnerabilità iOS. Le evidenze suggeriscono... -

27 FEB

Ransomware 2025: attacchi +50%, ma solo il 28% paga (e i riscatti esplodono)

Nel 2025 solo il 28% delle vittime di ransomware ha pagato il riscatto, record negativo assoluto per i criminali informatici, mentre gli attacchi sono cresciuti... -

27 FEB

Telegram è diventato il paradiso dei truffatori: +233% di frodi in un anno

Il quarto Consumer Security and Financial Crime Report di Revolut fotografa un ecosistema delle frodi in rapida trasformazione: Telegram cresce del 233% come fonte... -

20 FEB

OpenClaw spaventa le aziende: perché iniziano a vietarlo e cos'è la "triade letale"

OpenClaw, agente AI open-source lanciato a novembre 2025, è stato vietato da Meta e altre aziende tech per gravi rischi di sicurezza, tra cui vulnerabilità critiche... -

20 FEB

PromptSpy: il primo malware Android che usa lIA generativa per restare invisibile

I ricercatori di ESET hanno identificato PromptSpy, il primo malware Android documentato a integrare l'intelligenza artificiale generativa nel proprio flusso di... -

19 FEB

Digos nel mirino dell'intelligence cinese: sottratti i dati di 5000 agenti tra il 2024 e il 2025

Tra 2024 e 2025 un attacco informatico attribuito a gruppi legati all'intelligence cinese avrebbe sottratto dai database del Viminale i dati di circa 5.000 agenti... -

17 FEB

OpenClaw sotto attacco: i malware infostealer puntano sugli agenti IA locali

Un'infezione reale di malware infostealer ha esfiltrato per la prima volta l'intero ambiente di configurazione di OpenClaw, rivelando quanto gli assistenti IA agentici... -

17 FEB

Keenadu, nuovo malware Android: Kaspersky segnala oltre 13.000 dispositivi, coinvolte app su Google Play

Questo malware viene distribuito in diverse modalità: può essere preinstallato direttamente nel firmware dei dispositivi, incorporato nelle app di sistema o persino... -

16 FEB

Chrome: corretta la prima falla 0-day del 2026 già sfruttata dagli hacker

Google ha rilasciato un aggiornamento di emergenza per correggere la prima vulnerabilità zero-day di Chrome del 2026, identificata come CVE-2026-2441. Il bug, di... -

13 FEB

Credevi fosse un assistente IA, invece era una spia: scoperte estensioni malevole su Chrome

Un'approfondita indagine condotta dai ricercatori di LayerX ha portato alla luce una sofisticata campagna malevola che sfrutta la popolarità dell'intelligenza artificiale... -

12 FEB

Google Gemini sfruttato da hacker di Stato per attacchi: la cyber-guerra del futuro passa per l'AI

Secondo il report GTIG di Google, gruppi di hacker sostenuti da Stati utilizzano il modello AI Gemini in tutte le fasi di attacco, dalla ricognizione al post-compromesso.... -

12 FEB

Windows 11, falla critica nel Blocco Note: Microsoft chiude il rischio di esecuzione remota

Microsoft ha corretto CVE-2026-20841, una vulnerabilità ad alta gravità nel Blocco Note di Windows 11 che permetteva l'esecuzione di codice remoto tramite link Markdown... -

11 FEB

Linux sotto assedio: SSHStalker riporta in vita IRC per infettare migliaia di server

I ricercatori di Flare hanno scoperto SSHStalker, una botnet Linux che utilizza il protocollo IRC per il controllo dei sistemi compromessi e sfrutta vulnerabilità... -

11 FEB

Da dove avete scaricato 7-zip? Il vostro PC potrebbe essere infetto senza che lo sappiate

Un falso sito di 7-Zip sta distribuendo un installer contenente un trojan che installa il programma legittimo, ma aggiunge componenti malevoli. Il malware registra... -

11 FEB

Intel TDX 1.5: 5 vulnerabilità risolte grazie alla collaborazione con Google

Un lavoro di analisi congiunta fra i team di ricerca di Intel e Google durato cinque mesi ha permesso di identificare e sanare cinque vulnerabilità nel codice di... -

10 FEB

Frodi deepfake fuori controllo: perché oggi sono alla portata di chiunque

Le frodi basate su deepfake hanno raggiunto una "scala industriale", con strumenti economici e accessibili che permettono a chiunque di creare contenuti ingannevoli... -

09 FEB

Cyber-spionaggio globale: 37 governi nel mirino (c'è anche l'Italia)

Una campagna di cyber-spionaggio attribuita a un gruppo filo-statale asiatico ha preso di mira governi e infrastrutture critiche in 37 paesi, con 70 organizzazioni...

42.000 iPhone compromessi: cosa c'è dietro l'exploit kit governativo 'Coruna'Google Threat Intelligence e iVerify hanno identificato "Coruna", un sofisticato exploit kit per iPhone che sfrutta 23 vulnerabilità iOS. Le evidenze suggeriscono origini governative statunitensi, ma il...

42.000 iPhone compromessi: cosa c'è dietro l'exploit kit governativo 'Coruna'Google Threat Intelligence e iVerify hanno identificato "Coruna", un sofisticato exploit kit per iPhone che sfrutta 23 vulnerabilità iOS. Le evidenze suggeriscono origini governative statunitensi, ma il... Da dove avete scaricato 7-zip? Il vostro PC potrebbe essere infetto senza che lo sappiateUn falso sito di 7-Zip sta distribuendo un installer contenente un trojan che installa il programma legittimo, ma aggiunge componenti malevoli. Il malware registra un servizio SYSTEM, modifica il firewall...

Da dove avete scaricato 7-zip? Il vostro PC potrebbe essere infetto senza che lo sappiateUn falso sito di 7-Zip sta distribuendo un installer contenente un trojan che installa il programma legittimo, ma aggiunge componenti malevoli. Il malware registra un servizio SYSTEM, modifica il firewall... L'anonimato online non ti protegge più: l'IA scopre chi sei davvero al costo di un caffèRicercatori di ETH Zurich e Anthropic hanno dimostrato che i grandi modelli linguistici possono de-anonimizzare utenti pseudonimi su larga scala, con una precisione fino al 90% e un costo di pochi dollari...

L'anonimato online non ti protegge più: l'IA scopre chi sei davvero al costo di un caffèRicercatori di ETH Zurich e Anthropic hanno dimostrato che i grandi modelli linguistici possono de-anonimizzare utenti pseudonimi su larga scala, con una precisione fino al 90% e un costo di pochi dollari... OpenClaw spaventa le aziende: perché iniziano a vietarlo e cos'è la "triade letale"OpenClaw, agente AI open-source lanciato a novembre 2025, è stato vietato da Meta e altre aziende tech per gravi rischi di sicurezza, tra cui vulnerabilità critiche e accesso incontrollato ai dati aziendali...

OpenClaw spaventa le aziende: perché iniziano a vietarlo e cos'è la "triade letale"OpenClaw, agente AI open-source lanciato a novembre 2025, è stato vietato da Meta e altre aziende tech per gravi rischi di sicurezza, tra cui vulnerabilità critiche e accesso incontrollato ai dati aziendali... Linux sotto assedio: SSHStalker riporta in vita IRC per infettare migliaia di serverI ricercatori di Flare hanno scoperto SSHStalker, una botnet Linux che utilizza il protocollo IRC per il controllo dei sistemi compromessi e sfrutta vulnerabilità risalenti al 2009-2010

Linux sotto assedio: SSHStalker riporta in vita IRC per infettare migliaia di serverI ricercatori di Flare hanno scoperto SSHStalker, una botnet Linux che utilizza il protocollo IRC per il controllo dei sistemi compromessi e sfrutta vulnerabilità risalenti al 2009-2010 Windows 11, falla critica nel Blocco Note: Microsoft chiude il rischio di esecuzione remotaMicrosoft ha corretto CVE-2026-20841, una vulnerabilità ad alta gravità nel Blocco Note di Windows 11 che permetteva l'esecuzione di codice remoto tramite link Markdown manipolati, senza mostrare alcun...

Windows 11, falla critica nel Blocco Note: Microsoft chiude il rischio di esecuzione remotaMicrosoft ha corretto CVE-2026-20841, una vulnerabilità ad alta gravità nel Blocco Note di Windows 11 che permetteva l'esecuzione di codice remoto tramite link Markdown manipolati, senza mostrare alcun... Credevi fosse un assistente IA, invece era una spia: scoperte estensioni malevole su ChromeUn'approfondita indagine condotta dai ricercatori di LayerX ha portato alla luce una sofisticata campagna malevola che sfrutta la popolarità dell'intelligenza artificiale per sottrarre dati sensibili e...

Credevi fosse un assistente IA, invece era una spia: scoperte estensioni malevole su ChromeUn'approfondita indagine condotta dai ricercatori di LayerX ha portato alla luce una sofisticata campagna malevola che sfrutta la popolarità dell'intelligenza artificiale per sottrarre dati sensibili e...

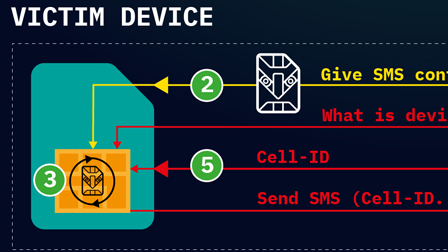

SIMjacker, ecco cosa ci insegna l'ultima grave falla dei dispositivi mobile

SIMjacker, ecco cosa ci insegna l'ultima grave falla dei dispositivi mobile Acronis True Image 2020 automatizza il backup personale (anche nel cloud). La recensione

Acronis True Image 2020 automatizza il backup personale (anche nel cloud). La recensione Carbon Black: 'No alert, no problem' non basta più, per difendersi bisogna essere proattivi

Carbon Black: 'No alert, no problem' non basta più, per difendersi bisogna essere proattivi