Linux sotto assedio: SSHStalker riporta in vita IRC per infettare migliaia di server

I ricercatori di Flare hanno scoperto SSHStalker, una botnet Linux che utilizza il protocollo IRC per il controllo dei sistemi compromessi e sfrutta vulnerabilità risalenti al 2009-2010

di Andrea Bai pubblicata il 11 Febbraio 2026, alle 18:01 nel canale SicurezzaVi ricordate IRC? Acronimo di Internet Relay Chat, è una tecnologia nata nel 1988 che ha reso popolare la messaggistica istantanea testuale negli anni 90. Nonostante si tratti di una tecnologia decisamente "vintage", il protocollo rimane apprezzato per la sua semplicità, leggerezza e capacità di gestire chat di gruppo senza interfacce complicate. Proprio IRC viene oggi sfruttato da una nuova botnet Linux chiamata SSHStalker, che utilizza questa infrastruttura per controllare migliaia di dispositivi compromessi in modo scalabile ed economico.

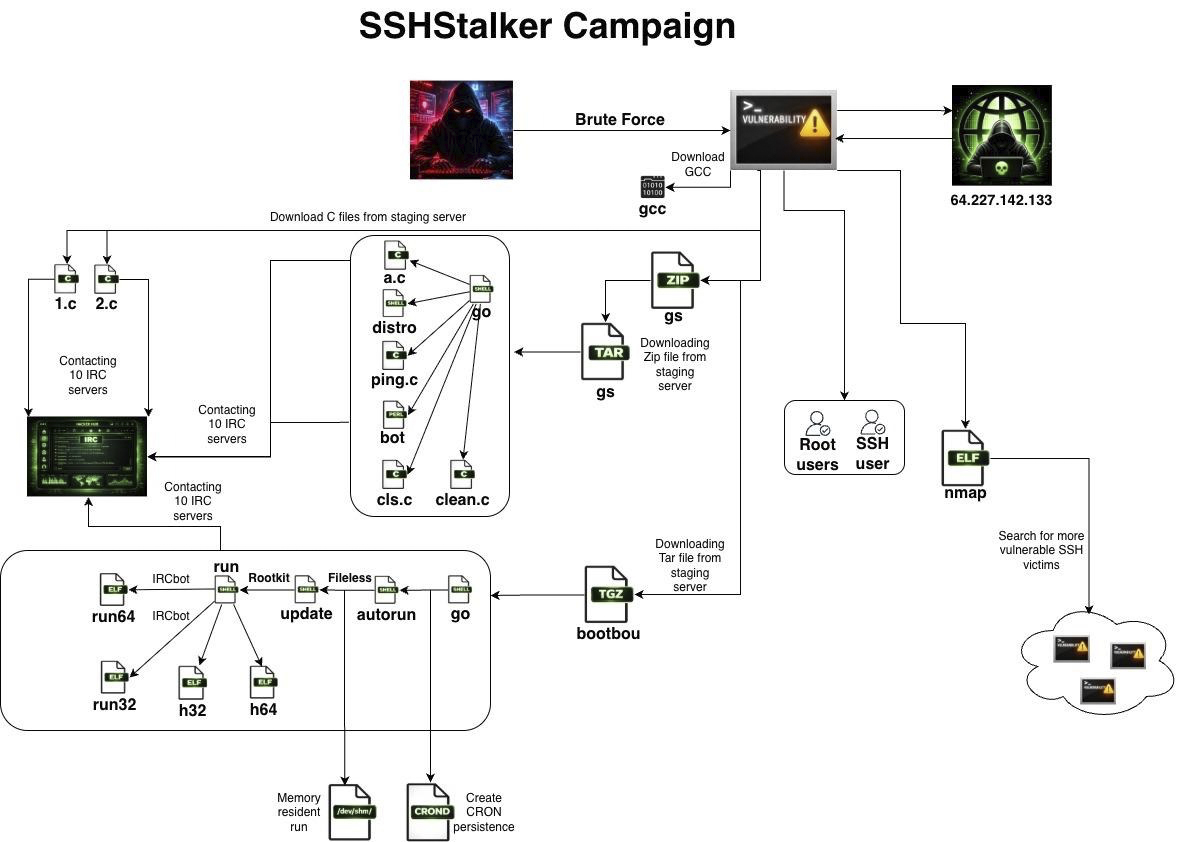

La botnet è stata analizzata dai ricercatori della società di threat intelligence Flare. Il suo approccio operativo privilegia la resilienza, la scalabilità e il contenimento dei costi, piuttosto che la sofisticazione tecnica. La botnet si basa su bot multipli scritti in C e su server IRC ridondanti, integrando tecniche automatizzate di compromissione di massa. Secondo Flare, si tratta di un'operazione "scale-first", pensata per massimizzare l'affidabilità piuttosto che la furtività.Modalità di infezione e architettura della botnet

L'accesso iniziale alla rete di SSHStalker avviene tramite scansioni SSH automatizzate e attacchi brute force, condotti con un eseguibile scritto in Go che si maschera da nmap, la nota utility open-source per la scoperta di reti. I sistemi compromessi diventano a loro volta strumenti per scansionare altri target SSH, creando un meccanismo di propagazione simile a quello di un worm.

Secondo Flare, un'analisi dei log di quasi 7.000 scansioni bot effettuate nel solo gennaio 2026 mostra che gli attacchi sono stati concentrati soprattutto su provider di hosting cloud, in particolare all'interno dell'infrastruttura Oracle Cloud. Una volta compromesso un host, SSHStalker scarica GCC per compilare i payload direttamente sul dispositivo della vittima, migliorando così portabilità ed evasione.

I primi payload distribuiti sono bot IRC scritti in C, con server e canali di comando già preconfigurati, che integrano automaticamente la nuova vittima nellinfrastruttura IRC della botnet. Successivamente, il malware recupera archivi denominati GS e bootbou, contenenti varianti di bot utilizzate per orchestrare e sequenziare lesecuzione delle operazioni.

La persistenza dei bot è assicurata tramite cron job eseguiti ogni 60 secondi, che implementano un meccanismo di watchdog: se il processo principale viene interrotto, viene automaticamente rilanciato. La botnet sfrutta inoltre exploit per 16 CVE che prendono di mira versioni del kernel Linux datate 2009-2010, impiegati per l'escalation dei privilegi dopo la fase di brute forcing.

Capacità e obiettivi della botnet

Per quanto riguarda la monetizzazione, la botnet esegue raccolta di chiavi AWS e scansione di siti web. Include inoltre kit di cryptomining come PhoenixMiner, un miner Ethereum ad alte prestazioni. Sono presenti anche capacità di attacchi DDoS (distributed denial-of-service), sebbene i ricercatori non abbiano ancora osservato attacchi di questo tipo.

Attualmente i bot di SSHStalker si limitano a connettersi al C2 e rimanere in stato idle, suggerendo una fase di testing o accumulo di accessi per utilizzi futuri. Questo comportamento dormiente distingue SSHStalker da tipiche operazioni botnet opportunistiche e suggerisce staging dell'infrastruttura, fasi di testing o ritenzione strategica degli accessi.

Attribuzione e somiglianze con altre campagne

Flare non ha attribuito SSHStalker a un gruppo di minaccia specifico, ma ha notato somiglianze con l'ecosistema delle botnet Outlaw/Maxlas e vari indicatori rumeni. Il malware Outlaw è noto per utilizzare attacchi brute-force SSH, cryptomining tramite XMRig e bot IRC per il controllo remoto.

L'infrastruttura IRC di SSHStalker appare ospitata su quella che sembra essere una rete IRC pubblica legittima, suggerendo un'infrastruttura dormiente o l'uso di ecosistemi IRC reali per mimetizzare le operazioni malevole nel traffico normale della piattaforma. Il protocollo IRC rimane apprezzato dalle comunità tecniche per la semplicità di implementazione, l'interoperabilità, i bassi requisiti di banda e l'assenza di necessità di una GUI.

Raccomandazioni per la mitigazione

I ricercatori di Flare suggeriscono di implementare soluzioni di monitoraggio per l'installazione e l'esecuzione di compiler sui server di produzione, oltre ad alert per connessioni in uscita in stile IRC. Anche i cron job con cicli di esecuzione brevi da percorsi insoliti rappresentano segnali d'allerta significativi.

Le raccomandazioni di mitigazione includono la disabilitazione dell'autenticazione SSH tramite password, la rimozione dei compiler dalle immagini di produzione, l'implementazione del filtraggio in uscita e la restrizione dell'esecuzione dalla directory /dev/shm. Il monitoraggio di binari compilati di recente che vengono eseguiti entro secondi o minuti dalla creazione può aiutare a rilevare l'attività di SSHStalker.

PNY RTX 5080 Slim OC, sembra una Founders Edition ma non lo è

PNY RTX 5080 Slim OC, sembra una Founders Edition ma non lo è Wi-Fi 7 con il design di una vetta innevata: ecco il nuovo sistema mesh di Huawei

Wi-Fi 7 con il design di una vetta innevata: ecco il nuovo sistema mesh di Huawei Core Ultra 7 270K Plus e Core Ultra 7 250K Plus: Intel cerca il riscatto ma ci riesce in parte

Core Ultra 7 270K Plus e Core Ultra 7 250K Plus: Intel cerca il riscatto ma ci riesce in parte L'AI agentica potrebbe trasformare Internet: il settore della pubblicità online è a rischio?

L'AI agentica potrebbe trasformare Internet: il settore della pubblicità online è a rischio? Qualcomm lancerà due chip per smartphone Android a 2 nm nel 2026: ecco le possibili differenze

Qualcomm lancerà due chip per smartphone Android a 2 nm nel 2026: ecco le possibili differenze_160.jpg) Xiaomi dà i numeri: ecco come è andato il 2025 dell'azienda tra smartphone, tablet, accessori e auto elettriche

Xiaomi dà i numeri: ecco come è andato il 2025 dell'azienda tra smartphone, tablet, accessori e auto elettriche AMD annuncia Ryzen 9 9950X3D2 Dual Edition: primo Zen 5 con doppio 3D V-Cache e TDP a 200W

AMD annuncia Ryzen 9 9950X3D2 Dual Edition: primo Zen 5 con doppio 3D V-Cache e TDP a 200W CyrusOne avvia la costruzione del suo primo data center in Italia, a Milano

CyrusOne avvia la costruzione del suo primo data center in Italia, a Milano Cloud in crescita, ma ladozione dellIA resta lenta. Lidentikit delle PMI italiane secondo Wolters Kluwer Italia

Cloud in crescita, ma ladozione dellIA resta lenta. Lidentikit delle PMI italiane secondo Wolters Kluwer Italia OpenAI cancella l'adult mode di ChatGPT: il riassetto strategico miete un'altra vittima

OpenAI cancella l'adult mode di ChatGPT: il riassetto strategico miete un'altra vittima Google Search Live arriva in Italia: la ricerca ora ci vede e ci parla

Google Search Live arriva in Italia: la ricerca ora ci vede e ci parla MacBook Air 15'' con chip M4 (2025) crolla su Amazon: il prezzo che stavamo cercando è finalmente realtà

MacBook Air 15'' con chip M4 (2025) crolla su Amazon: il prezzo che stavamo cercando è finalmente realtà Ora è possibile trasferire file tra Samsung e Apple con AirDrop e Quick Share. Ecco come fare

Ora è possibile trasferire file tra Samsung e Apple con AirDrop e Quick Share. Ecco come fare Apple domina con il MacBook Neo: i laptop Windows faticano a tenere il passo

Apple domina con il MacBook Neo: i laptop Windows faticano a tenere il passo Arriva la nuova gamma di PC Dell Pro per utenti aziendali: nuovi notebook, desktop e workstation portatili

Arriva la nuova gamma di PC Dell Pro per utenti aziendali: nuovi notebook, desktop e workstation portatili DJI Avata 360: la recensione del primo drone FPV 8K con sensori da 1 pollice

DJI Avata 360: la recensione del primo drone FPV 8K con sensori da 1 pollice Il browser di Samsung arriva su Windows, ma in Italia non c'è l'IA agentica

Il browser di Samsung arriva su Windows, ma in Italia non c'è l'IA agentica

8 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infovisto che non si sa mai e quanto pare aumenta come malware lo scan, mi son fatto suggerire ulteriore mitigazione, ad esempio disattivare il root via SSH, limitare il root a me, ed atro. Non si sa mai e poi non mi va che il mio PC sia usato come zombie.

Grazie.

Questa frase non la ho ben compresa: vorrebbe significare che esistono ancora dei server Linux attivi con servizi attivi verso Internet che usano kernel di 15 anni fa?

perche ti sembrastrano? ci sono anceh persone che usano attivamente ancora windows 95 se è per questo e in campo industriale quidni critico e se è per questo pure intere ferrovie dello stato inglese usano ancora il dos si hai capito bene il dos

demone sshd su porta diversa dalla 22,

fail2ban,

magari non usare OS di millemila anni fà potrebbe aiutare.

ps: IRC non è mai morto ragazzi.

Nel dubbio comunque ho impostato nel file SSH il no root log e mi son fermato che ban2log ecc... non servono se SSH disattivato.

Grazie per le informazioni.

E comunque IRC non è mai morto, ho ancora BNC in giro.

demone sshd su porta diversa dalla 22,

fail2ban,

magari non usare OS di millemila anni fà potrebbe aiutare.

ps: IRC non è mai morto ragazzi.

e sarebbe ormai ora di smettere di usare ssh con le password

In ambiente locale, ancora ancora.

Ma su internet vuol dire cercarsele...

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".