Il computer quantistico minaccia l'HTTPS? Google cambia tutto in Chrome

Google ha avviato in Chrome i test dei Merkle Tree Certificates, un nuovo modello di certificati TLS pensato per resistere agli attacchi dei computer quantistici senza appesantire le connessioni.

di Manolo De Agostini pubblicata il 02 Marzo 2026, alle 09:11 nel canale WebChromeGoogle

Google ha avviato una fase di evoluzione per la sicurezza HTTPS in Google Chrome, con l'introduzione dei Merkle Tree Certificates (MTC), un formato di certificato TLS progettato per resistere a futuri attacchi basati su computer quantistici. L'obiettivo è rafforzare l'infrastruttura crittografica del Web senza compromettere compatibilità e prestazioni.

Oggi la sicurezza delle connessioni HTTPS si basa su certificati digitali in formato X.509, che impiegano firme a curva ellittica e chiavi pubbliche di dimensioni contenute (nell'ordine di poche decine di byte ciascuna). L'intera catena di certificazione tipica occupa circa 4 kB e viene trasmessa durante la fase di handshake TLS.

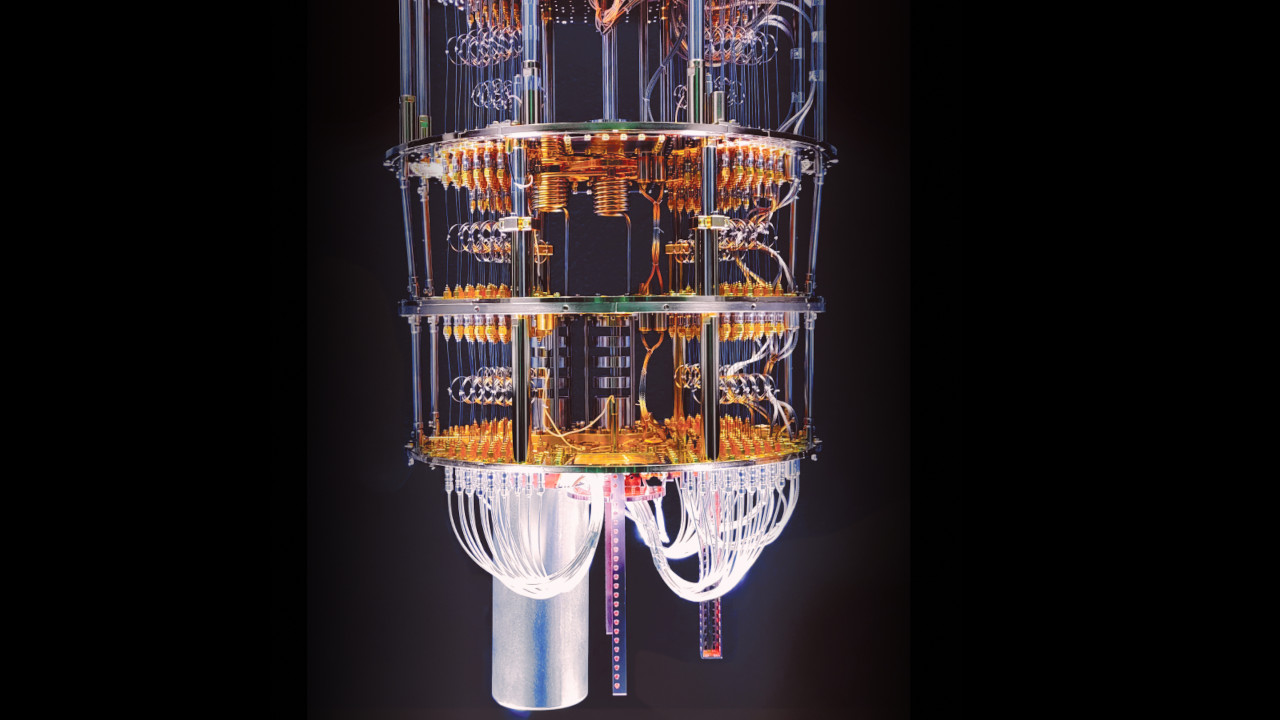

Questo schema, tuttavia, è teoricamente vulnerabile all'algoritmo di fattorizzazione di Shor, un algoritmo quantistico che, una volta eseguito su hardware sufficientemente potente, potrebbe fattorizzare grandi numeri e compromettere gli attuali sistemi di firma e scambio chiavi. Sebbene i computer quantistici non siano ancora in grado di rompere la crittografia su larga scala, il settore si sta muovendo in ottica preventiva.

Il passaggio a primitive crittografiche post-quantum comporta però un incremento significativo delle dimensioni dei materiali crittografici: le alternative resistenti al quantum possono essere fino a 40 volte più grandi rispetto agli equivalenti classici. Un aumento diretto delle dimensioni dei certificati avrebbe un impatto sull'handshake TLS, con possibili rallentamenti nelle connessioni e problemi di compatibilità con dispositivi e infrastrutture intermedie ("middlebox").

Per evitare che l'adozione della crittografia post-quantum penalizzi l'esperienza utente, Google sta introducendo i Merkle Tree Certificates, basati sulla struttura dati nota come Merkle tree.

In questo modello, una Certification Authority (CA) non firma più ogni singolo certificato in modo seriale. Viene invece firmata una "Tree Head" che rappresenta potenzialmente milioni di certificati. Il browser riceve quindi una prova compatta di inclusione (proof of inclusion) nel Merkle tree, anziché l'intera catena di firme tradizionale.

Il risultato è che, nonostante l'integrazione di algoritmi post-quantum come ML-DSA, le dimensioni complessive del certificato trasmesso al client rimangono nell'ordine dei 4 kB attuali. In questo modo si mantiene un livello di compatibilità analogo a quello odierno, evitando impatti sensibili sui tempi di caricamento delle pagine.

Un ulteriore aspetto riguarda la trasparenza dei certificati. Dopo l'incidente del 2011 che coinvolse DigiNotar - con l'emissione di centinaia di certificati fraudolenti - i browser hanno imposto la pubblicazione dei certificati TLS in log pubblici append-only (proprietà per cui è possibile aggiungere nuovi dati all'archiviazione, ma i dati esistenti sono immutabili).

Nel nuovo scenario, la protezione deve estendersi anche a questi registri: un attaccante dotato di capacità quantistiche potrebbe tentare di falsificare firme o timestamp per simulare la registrazione di un certificato mai realmente pubblicato. Per mitigare questo rischio, Chrome integra materiale crittografico post-quantum nel proprio ecosistema di fiducia, rendendo necessaria la compromissione simultanea di algoritmi classici e post-quantum per riuscire in un attacco.

Un effetto collaterale rilevante è che, con i MTC, la pubblicazione nei log di trasparenza diventa di fatto strutturale: non è possibile emettere un certificato secondo il nuovo schema senza che sia incluso in un registro verificabile pubblicamente.

I Merkle Tree Certificates sono già implementati in Chrome in modalità di test. Cloudflare sta collaborando al progetto, coinvolgendo circa 1.000 certificati TLS in una fase sperimentale. Attualmente ogni connessione utilizza ancora un certificato tradizionale in parallelo, come meccanismo di sicurezza e compatibilità.

La roadmap prevede un'estensione graduale fino al 2027, quando Google intende introdurre un quantum-resistant root store dedicato, destinato ad affiancare il Chrome Root Store lanciato nel 2022. Parallelamente, l'Internet Engineering Task Force ha istituito un gruppo di lavoro (PKI, Logs, and Tree Signatures) per definire standard condivisi a lungo termine.

ASUS Zenbook Duo 2026: due schermi, massima produttività

ASUS Zenbook Duo 2026: due schermi, massima produttività Recensione TCL NXTPAPER 70 Pro: lo smartphone dal display opaco per il benessere visivo

Recensione TCL NXTPAPER 70 Pro: lo smartphone dal display opaco per il benessere visivo L'eterno ritorno ad Azeroth: perché WoW Classic definisce ancora l'MMO moderno

L'eterno ritorno ad Azeroth: perché WoW Classic definisce ancora l'MMO moderno SpaceX: il dodicesimo lancio del razzo spaziale Starship ora è previsto non prima del 16 maggio

SpaceX: il dodicesimo lancio del razzo spaziale Starship ora è previsto non prima del 16 maggio Claude: SpaceX e Anthropic stringono un'alleanza per l'intelligenza artificiale che riguarda anche i data center orbitali

Claude: SpaceX e Anthropic stringono un'alleanza per l'intelligenza artificiale che riguarda anche i data center orbitali Switch 5 porte 10GBase-T gestito web a 137: la rete ultra-veloce che stavi cercando è finalmente su Amazon Italia

Switch 5 porte 10GBase-T gestito web a 137: la rete ultra-veloce che stavi cercando è finalmente su Amazon Italia EVE Online incontra Google DeepMind: nasce un'alleanza tra gaming e ricerca sull'intelligenza artificiale

EVE Online incontra Google DeepMind: nasce un'alleanza tra gaming e ricerca sull'intelligenza artificiale La NASA sta cercando un servizio di comunicazione che possa effettuare streaming 4K per Artemis III

La NASA sta cercando un servizio di comunicazione che possa effettuare streaming 4K per Artemis III Blink lancia i primi videocitofoni 2K con HDR e visuale testa-piedi: qualità premium da 31,99 su Amazon

Blink lancia i primi videocitofoni 2K con HDR e visuale testa-piedi: qualità premium da 31,99 su Amazon I veterani di WordPress lasciano il CMS: ecco a quale framework stanno migrando

I veterani di WordPress lasciano il CMS: ecco a quale framework stanno migrando L'ESA ha assegnato un contratto per la missione LISA, dedicata alle onde gravitazionali, a Thales Alenia Space

L'ESA ha assegnato un contratto per la missione LISA, dedicata alle onde gravitazionali, a Thales Alenia Space Il satellite spia statunitense USA 325 starebbe osservando il satellite militare russo Kosmos 2589 in orbita geostazionaria

Il satellite spia statunitense USA 325 starebbe osservando il satellite militare russo Kosmos 2589 in orbita geostazionaria DAF XG Electric: la casa olandese ha appena consegnato il primo camion elettrico da 480 CV

DAF XG Electric: la casa olandese ha appena consegnato il primo camion elettrico da 480 CV Retelit, il piano da 350 milioni passa per Corsico con un data center per l'IA

Retelit, il piano da 350 milioni passa per Corsico con un data center per l'IA Google Chrome scarica silenziosamente 4GB di modelli AI: scoppia il caso

Google Chrome scarica silenziosamente 4GB di modelli AI: scoppia il caso Chiusura Libero Community e Digiland: il 9 giugno si spegne un pezzo di Internet italiana

Chiusura Libero Community e Digiland: il 9 giugno si spegne un pezzo di Internet italiana La NASA ha rilasciato oltre 12 mila fotografie scattate dagli astronauti della missione Artemis II

La NASA ha rilasciato oltre 12 mila fotografie scattate dagli astronauti della missione Artemis II

1 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoChissà quanto traffico https viene catturato ad oggi e che potrebbe decifrato a breve.

I computer quantistici sono già realtà nell'ambito civile, chissà da quanto c'è in ambito militare.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".