VoidLink è il nuovo malware per Linux: molto sofisticato e con il cloud nel mirino

E' stato scoperto dai ricercatori di Check Point Research un framework modulare per accessi stealth su ambienti Linux cloud, con rootkit, plugin e dashboard cinese. In attività da dicembre 2025, è attribuito ad attori di minaccia affiliati alla Cina

di Andrea Bai pubblicata il 14 Gennaio 2026, alle 09:31 nel canale SicurezzaLinux

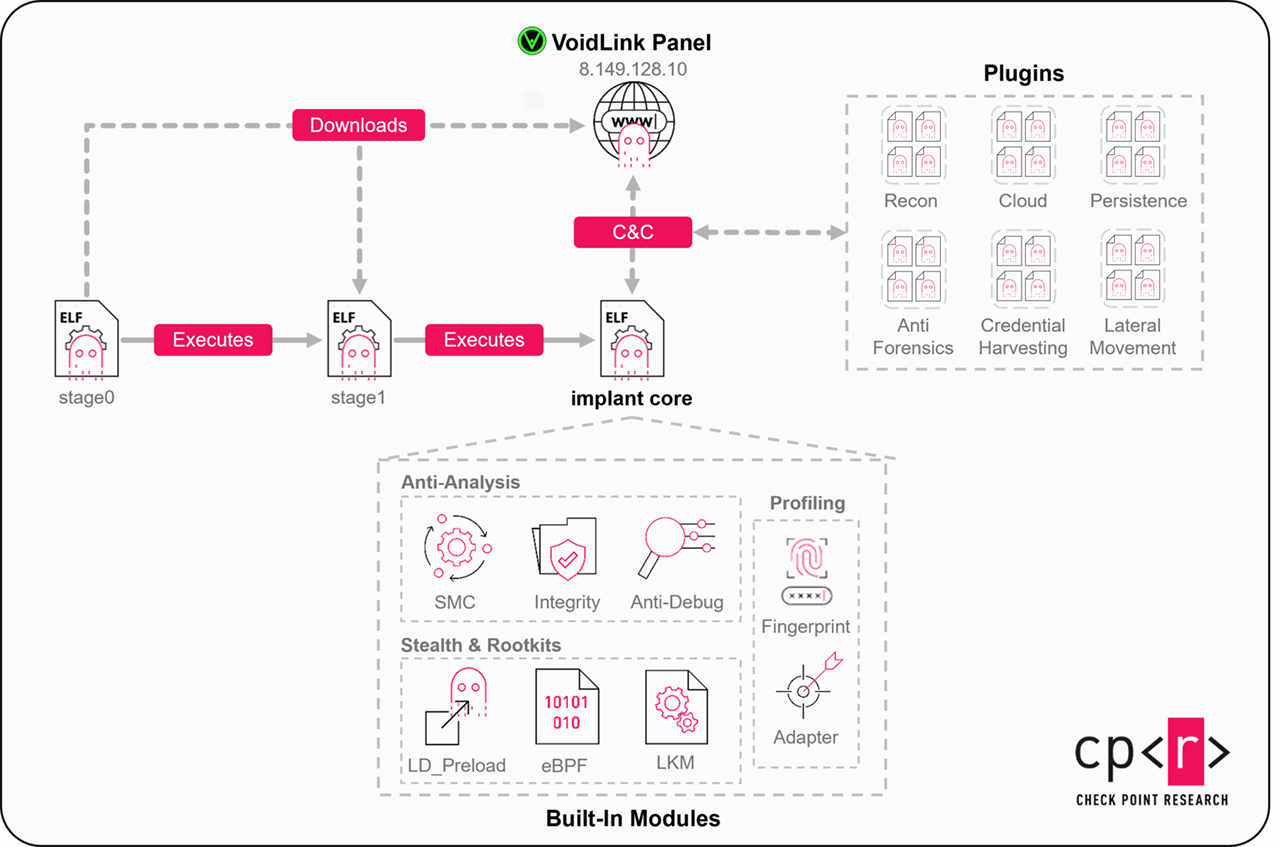

I ricercatori di Check Point Research hanno scoperto VoidLink, un framework di malware Linux non documentato in precedenza, concepito per accessi prolungati e nascosti su ambienti cloud basati su Linux. Questo toolkit cloud-native include loader personalizzati, impianti, rootkit e oltre 30 plugin modulari che consentono agli operatori di ampliare o modificare le capacita nel tempo, adattandosi ai cambiamenti degli obiettivi. Scoperto per la prima volta a dicembre 2025, VoidLink riflette un passaggio dell'attenzione degli attaccanti da Windows a Linux, pilastro dei servizi cloud e operazioni critiche.

Sviluppato in linguaggio Zig, l'impianto principale rileva ambienti cloud principali come Amazon Web Services, Google Cloud, Microsoft Azure, Alibaba e Tencent, adattando il comportamento se eseguito in container Docker o pod Kubernetes. VoidLink raccoglie inoltre credenziali legate a questi ambienti e sistemi di controllo versione come Git, suggerendo una particolare attenzione verso gli sviluppatori software per furto dati o attacchi alla supply chain.

Funzionalita avanzate di occultamento e persistenza

VoidLink integra funzionalita rootkit-like con LD_PRELOAD, moduli kernel caricabili (LKM) ed eBPF per nascondere processi in base alla versione del kernel Linux. Supporta canali C2 vari come HTTP/HTTPS, WebSocket, ICMP e DNS tunneling, oltre a reti peer-to-peer tra host compromessi. Una dashboard web in lingua cinese permette il controllo remoto, la creazione di versioni personalizzate, gestione file, task e plugin per tutte le fasi dell'attacco, dalla ricognizione alla evasion difensiva.

Schema della composizione di VoidLink - Fonte: Check Point Research

Tra i 37 plugin disponibili figurano moduli per anti-forensics che cancellano o modificano log e storia shell, timestomping; cloud per scoperta Kubernetes/Docker, escalation privilegi e fuga container; harvesting credenziali inclusi SSH key, git, password locali, browser cookie, token e API key; movimento laterale via worm SSH; persistenza con abusi linker dinamico, cron e servizi sistema; ricognizione dettagliata del sistema.

Meccanismi anti-analisi e expertise tecnica

Check Point descrive VoidLink come impressionante e molto piu avanzato del malware Linux tipico, con un orchestratore core per comunicazioni C2 ed esecuzione di task. Include meccanismi di anti-analisi che rileva debugger e tool di monitoraggio, auto-cancellazione su tampering, codice self-modifying per crittografare/decrittografare regioni protette, eludendo scanner di memoria.

Il framework enumera prodotti di sicurezza per calcolare un punteggio rischio e adattare eventuali strategie di evasione, come ad esempio il rallentamento di operazioni di scan delle porte in ambienti ad alto rischio. Gli sviluppatori mostrano una elevata competenza in Go, Zig, C e framework React, con profonda conoscenza dei meccanismi profondi del sistema operativo, per l'elaborazione di strategie e soluzioni complesse. VoidLink automatizza le operazioni di evasione profilando ambienti e scegliendo strategie adatte, potenziato da tradecraft kernel e un ecosistema di plugin pensato per movimento stealth all'interno di sistemi cloud e container.

50 anni e non sentirli, SAS innova su IA, digital twin e quantum computing

50 anni e non sentirli, SAS innova su IA, digital twin e quantum computing Tesla Model 3 dopo 5 anni di utilizzo e 158.000km

Tesla Model 3 dopo 5 anni di utilizzo e 158.000km DJI Mic Mini 2: audio 48 kHz / 24-bit e protocollo OsmoAudio sotto i 100 Euro

DJI Mic Mini 2: audio 48 kHz / 24-bit e protocollo OsmoAudio sotto i 100 Euro Motorola porta in Italia i nuovi Moto G37 e G37 Power: due nuove opzioni per la fascia bassa

Motorola porta in Italia i nuovi Moto G37 e G37 Power: due nuove opzioni per la fascia bassa Le 10 migliori offerte Amazon, ora: gli sconti improvvisi cambiano tutto sul podio, al 4 e 7 SSD e hard disk, gran ritorno al 5

Le 10 migliori offerte Amazon, ora: gli sconti improvvisi cambiano tutto sul podio, al 4 e 7 SSD e hard disk, gran ritorno al 5 Samsung Galaxy S26 Ultra a prezzo bomba su Amazon: fino a 251 di sconto al checkout + coupon da 200, è il prezzo più basso di sempre

Samsung Galaxy S26 Ultra a prezzo bomba su Amazon: fino a 251 di sconto al checkout + coupon da 200, è il prezzo più basso di sempre Apple non realizzerà un iPad Ultra ed è colpa degli iPad Pro

Apple non realizzerà un iPad Ultra ed è colpa degli iPad Pro 4 accessori auto su Amazon che non sapevi di volere: aspiratore, compressore e CarPlay wireless fino al 40% di sconto

4 accessori auto su Amazon che non sapevi di volere: aspiratore, compressore e CarPlay wireless fino al 40% di sconto La Scopa elettrica da 48.000 Pa e 550W crolla a 88 su Amazon: l'offerta con coupon che non ti aspetti

La Scopa elettrica da 48.000 Pa e 550W crolla a 88 su Amazon: l'offerta con coupon che non ti aspetti L'AI in azienda funziona, ma il MIT ha trovato cosa nessuno stava misurando

L'AI in azienda funziona, ma il MIT ha trovato cosa nessuno stava misurando I 3 robot aspirapolvere più convenienti ora su Amazon: come i top di gamma ma a partire da 329

I 3 robot aspirapolvere più convenienti ora su Amazon: come i top di gamma ma a partire da 329 14.000 MB/s su Amazon a 249: il Lexar ARES PRO Gen5 da 2TB è l'SSD per le migliori prestazioni per PC Gaming e PS5

14.000 MB/s su Amazon a 249: il Lexar ARES PRO Gen5 da 2TB è l'SSD per le migliori prestazioni per PC Gaming e PS5 Un Galaxy Book con Android: Samsung crede in Aluminium OS e sta lavorando al progetto

Un Galaxy Book con Android: Samsung crede in Aluminium OS e sta lavorando al progetto 5TB in tasca a soli 139: l'Hard Disk portatile di Seagate crolla di prezzo su Amazon e ora costa solo 28 al terabyte

5TB in tasca a soli 139: l'Hard Disk portatile di Seagate crolla di prezzo su Amazon e ora costa solo 28 al terabyte realme 16 Pro+ 5G a prezzo shock su Amazon: batteria da 7000mAh, 200MP e IP69K a meno di 400

realme 16 Pro+ 5G a prezzo shock su Amazon: batteria da 7000mAh, 200MP e IP69K a meno di 400 Motorola Edge 70 Pro arriva in Italia: completo ma con un prezzo di listino impegnativo

Motorola Edge 70 Pro arriva in Italia: completo ma con un prezzo di listino impegnativo Commodore 64 e ZX Spectrum come non li avete mai visti: per la prima volta in versione portatile

Commodore 64 e ZX Spectrum come non li avete mai visti: per la prima volta in versione portatile

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".