|

|||||||

|

|

|

|

|

|

Strumenti |

|

|

#1 |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Consiglio su configurazione VPN

Ciao a tutti,

vi scrivo per avere un consiglio su quale possa essere la configurazione migliore di una VPN per la mia situazione, mi spiego : CASA A : è l'abitazione in cui vivo/lavoro abitualmente. Ho una FTTC con Sky Wifi Casa B : è una seconda casa al mare, ahimè non coperta da Adsl e/o Fibra, per cui è connessa con un router 4G TP Link TL MR 6400 e sim mobile tim con piano dati illimitato. Il tema quà è che l'ip è nattato, e quindi non raggiungibile dall'esterno. Casa C : Altra seconda casa in campagna, con FTTC Tim, e modem/router proprietario, con un Fritxbox 7590. Esigenza : Casa B e Casa C sono entrambe dotate di un sistema antifurto e di videosorveglianza, che ho necessità di monitorare da remoto. Su Casa C ovviamente nessun problema, considerando l'ip pubblico esposto con ddns, riesco senza problemi a raggiungerla. Casa B invece, avendo ip privato nattato, no! Mi sembra di capire che l'unica soluzione sia tirare su una VPN, ma ho qualche dubbio : 1) Il server VPN lo tirerei su nella Casa A, ma purtroppo lo Sky Wifi Hub non ha questa funzionalità. Potrei ovviare installandolo su un raspberry pi4 in alternativa ? 2) Se connetto Casa B (il Tp Link ha il client vpn a bordo) riesco da casa A a vedere i client della lan come se fossero appunto nella stessa rete di Casa A ? 3) Anche se Casa C è raggiungibile da remoto, a questo punto collegherei anche quella come Client VPN (Il Fritzbox in questo è anni luce avanti) Però mi chiedevo, meglio installare il server vpn in casa A, sul rapsberry, o installarlo in Casa C sul fritzbox ? Solo che in questo caso non mi è chiaro come da casa A potrei connettermi, non avendo lo Sky Wifi Hub un client VPN.... Potrei eventualmente risolvere con qualche servizio online ? Scusate so che è una situazione complicata, e come potete immaginare sono un pò confuso sul da farsi... Potete suggerirmi quale sia la soluzione migliore ? grazie in anticipo a chiunque mi aiuterà Ciao! |

|

|

|

|

|

#2 |

|

Senior Member

Iscritto dal: Jul 2008

Messaggi: 7932

|

O cambi marca o compri una VPS da una lira e ci installi una VPN e fai lì il portforwarding. Nel primo caso Hikvision ed EZVIZ funzionano anche dietro nat. Nel secondo caso guardati in giro qualche rivenditore a basso prezzo.

__________________

System Failure |

|

|

|

|

|

#3 |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Ciao Perseverance, grazie intanto per avermi risposto.

Se capisco bene, tu dici : O compri un servizio di server vpn online... o cambio marca. Ma quando dici "cambia marca" a cosa ti riferisci ? Allo sky wifi hub ? Cmq per es. in CASA B, devo proprio poter raggiungere un sistema di videosorveglianza hikvision, che al momento riesco a raggiungere tramite il loro cloud, bypassando il nat della sim mobile... Io volevo tirare su una vpn, e collegare tutto in un unica grande lan, per comodità, e portarmi poi tutto dentro home assistant su raspberry pi, che gira nella casa principale. diversamente sono costretto ogni volta ad aprire la singola app/sito del servizio cloud, che tra casa B e Casa C sono diversi... |

|

|

|

|

|

#4 |

|

Senior Member

Iscritto dal: Jul 2008

Messaggi: 7932

|

Se hai roba hikvision allora non hai problemi a raggiungerlo dietro un NAT. Quello che vuoi fare è qualcosa di più: vuoi vedere tutte le telecamere attraverso un'unica app di terze parti che però ha bisogno di accesso IP diretto alle attrezzature.

Il problema ce l'hai solo con la casa B al mare. Io ti consiglierei di acquistare una VPS personale su cui installare un server VPN (wireguard o openvpn ma anche banalmente pptp o L2tp). Non toccherei nessuna delle altre due case anche xkè se quella dove terrai il "server" và down per qualche motivo, poi bloccherai anche tutte le altre. Puoi provare a cercare chi offre un servizio VPN già pronto fra i vari provider e che ti permetta il port-forwarding e che risulti un ip statico da fuori. Windscribe, Surfshark, NordVPN a memoria mi pare che permettano di impostare il port-forwarding. Vedi te cosa merita di più fra una VPN commerciale già pronta e un server privato virtuale VPS su cui installarci un server vpn e aprirci le porte. Le VPS si trovano anche a 1€ al mese. P.S.: ma se compri tutta roba hikvision in tutte e tre le case ti torna male gestirle tutte e tre da hik-connect?

__________________

System Failure Ultima modifica di Perseverance : 28-10-2023 alle 17:25. |

|

|

|

|

|

#5 | |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Quote:

Però se il server lo tiro su nella mia casa principale, anche se va giù, è quella più "presidiata" quindi lo tiro su in ogni momento no ? Al momento con hik connect gestisco le telecamere e l'nvr della casa B, tramite il loro cloud Ma per es nella Casa C non uso hikvision, ma altra marca, a quindi altra app, Poi c'è anche un antifurto ajax, anche lui monitorabile e gestibile da remoto... Insomma mi ritrovo con "n" client ognuno con la sua app proprietaria, e volevo centralizzare il tutto, sia da casa mia,che da smartphone, con home assistant, che già uso. Per quello pensavo di tirare su un unica grande lan, in vpn, ovviamente senza perdere visibilità della casa principale, dove anche li tra telecamere, fotovoltaico, sonoff e shelly in ogni dove, nas etc etc, client da gestire/monitorare ne ho a bizzeffe... Ora studio un pò i servizi che mi hai elencato....io banalmente pensavo di cavarmela con i client/server vpn installati a bordo dei router che ho già in casa (tra l'altro pensavo di sostituire quello di casa B con un fritzbox 6850 lte) e a casa installare il client su rapsberry.... |

|

|

|

|

|

|

#6 |

|

Senior Member

Iscritto dal: Jul 2008

Messaggi: 7932

|

Una prova per toglierti il dubbio la puoi fare con gli apparecchi che hai, xò devono avere tutti il supporto a qualche protocollo di tunnelling. Fra tutti i protocolli openvpn è quello più pesante ed io non credo che nessun router domestico ti possa garantire prestazioni accettabili, ma finché non provi non puoi sapere come si comporta.

C'è un'altra questione in cui mi sono imbattuto alcune volte: su base openvpn non tutti i router sono compatibili fra loro; dicono di avere il supporto ma poi dialogano solo fra marche uguali. Altra strada è dedicare un pc a fungere da server vpn dove sopra ci andrai a mettere quello che ti pare: wireguard, openvpn, pptp, l2tp. Questi ultimi due a livello di client li ho trovati implementati anche su roba tplink da dieci lire, magari è già compatibile ciò che hai. Però io fossi in te una prova con una vpn commerciale già pronta la farei, quasi tutte offrono un periodo di prova soddisfatti o rimborsati, sfruttalo. Se vedi che funziona per la casa B puoi tenerla oppure, avendo appurato la fattibilità, puoi fartelo in casa con un pc dedicato allo scopo.

__________________

System Failure |

|

|

|

|

|

#7 |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Si si infatti è proprio quello che voglio fare, iniziare a fare dei tentativi con quello che ho in casa, e poi magari faccio una prova con qualche vpn commerciale.

Leggo in giro per il web che wireguard è più "leggera" rispetto a openvpn, anche se questa è sicuramente più "collaudata" Il fritzbox che ho in casa C per es supporta entrambe Tra l'altro stavo proprio valutando di sostituire il tp link che ho in casa B con un fritzbox LTE 6850, così non dovrei avere problemi di comunicazione (tanto il tp link è nuovo, posso ancora fare reso su amazon) Prima però vorrei farci un salto e vedere cosa supporta... purtroppo quello non posso raggiungerlo da remoto come faccio per il fritzx di Casa C. A me continua cmq a non essere chiaro il tema delle classi IP : Nella mia situazione, le 3 case, devono avere 3 classi diverse ? Es : Casa A : 192.168.0.xxx Casa B : 192.168.1.xxx Casa C : 192.168.2.xxx |

|

|

|

|

|

#8 |

|

Senior Member

Iscritto dal: Jul 2008

Messaggi: 7932

|

È indifferente xkè il tunnel vpn avrà un suo spazio di indirizzamento separato dalle reti delle rispettive abitazioni. Per accedervi da cellulare dovrai sempre collegarti tramite l'app fritz box. Questa è una soluzione differente rispetto ad usare una VPN per fare il port-forwarding per la sola casa B.

Se poi gli apparecchi fritz permettono di fare il port-forwarding verso i client del tunnel per potervi accedere dall'esterno senza connettersi (nel tuo caso il cellulare) alla vpn è tutto da vedere; purtroppo non ho esperienza con questo marchio. Se invece accetti di installare anche su cellulare la app fritz box ed usarla per connetterti alla tua VPN (con le due case B e C connesse fisse tramite fritz vpn alla casa A) allora dovrebbe funzionarti tutto.

__________________

System Failure |

|

|

|

|

|

#9 |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

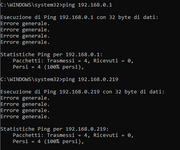

Aspetta mi sto perdendo... intanto ho iniziato a giocare un pò con quello che avevo "in casa", ti dico cos'ho fatto :

Casa A : Classe IP 192.168.0.xxx Quà su un client (laptop windows) ho installato il client wireguard Casa C : Dove ho il fritzbox. Quà ho impostato come classe di ip lan la 192.168.10.xxx e ho configurato sul fritz una vpn wireguard, poi il file di configurazione l'ho importato nel client installato sul pc in Casa A, e con il Qrcode mi sono configurato anche il client wireguard su iphone. Casa B : Ancora non ci ho messo mano perchè devo fisicamente andare li non essendo raggiungibile da remoto (è cmq in viaggio un fritz 6850 da sostituire al TP link attuale) Ora, la situazione è questa : Da Casa A, con vpn attiva sul pc windows, dal prompt vedo questo :  Segno che, se non capisco male, vedo "entrambe le reti" sia quella di casa A che quella di Casa C (Anche se non so cosa siano tutti quegli ip sotto la 192.168.10.xxx visto che in questo momento li ci sono solo tre client...) Se pingo i client di Casa C, pingano regolari, e per es raggiungo il fritz da web page puntando al suo ip lan Discorso diverso, se provo a pingare gli ip della Casa A, la 192.168.0.xxx. In questo caso mi da errore :  ovviamente da browser stesso discorso La cosa strana è che invece da iphone, con vpn wireguard attiva, raggiungo da browser sia gli ip della Casa A che quelli di Casa C, aprendo le webpage di alcuni host, come nvr telecamere, i due router etc etc Perchè? non dovrebbe comportarsi allo stesso modo del pc ?!? Cosa mi sto perdendo ? devo forwardare qualcosa ? Ultima modifica di Borghese : 31-10-2023 alle 07:41. |

|

|

|

|

|

#10 | |

|

Senior Member

Iscritto dal: Apr 2005

Messaggi: 3000

|

Quote:

Se in tutte le abitazioni ho un ip nella stessa classe, il routing non funziona. E' vero che la VPN crea la sua classe, ma serve solo appunto per instradare i pacchetti. Quindi (premesso che non ho letto tutto il thread) ritengo necessario avere classi distinte tra le tre abitazioni (altrimenti scusa, se nella casa A voglio andare al dispositivo x della casa B, se ha la stessa classe il sistema resta sulla rete di casa A e non instrada i pacchetti verso B..) Aggiungo: i fritz box hanno già una VPN site-to-site integrata tra di loro. Non fai prima a mettere il fritz dove ti manca e risolvere così il problema in 4 click? |

|

|

|

|

|

|

#11 | |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Quote:

Casa A : 192.168.0.xxx Casa B : 192.168.20.xxx Casa C : 192.168.10.xxx Anche perchè scusate, mi vien da dire che cmq i dhcp dei tre router sono e rimangono indipendenti, quindi con stessa classe potrebbe esserci sovrapposizione di assegnazione no ? Cmq al di là di questo, nella Casa B sto per installare un altro fritx, proprio per fare la site2site con la Casa C. Mi sta arrivando da amazon un 6850 (purtroppo in Casa B ho solo connessione mobile, con ip nattato tra l'altro, da quì la necessità di vpn...) l'unica casa dove non posso mettere il fritzs è la Casa A, perchè ho sky wifi, che usa il MAP-T, ma quà installerò il client vpn su un raspberry, su cui gira home assistant, che fondamentalmente è il motivo per cui tirare su tutto questo, per monitorare e gestire tutti i client delle altre case da casa mia.... |

|

|

|

|

|

|

#12 |

|

Senior Member

Iscritto dal: Apr 2005

Messaggi: 3000

|

Si i tre dhcp sono indipendenti (tuttavia potrebbe anche esserci un dhcp relay ma questo è per il corso del livello succesivo). E cmq non può esserci sovrapposizione: il dhcp lavora su pacchetti broadcast che non passano tra reti distinte (tra cui vpn) quindi non può succedere che da A dia un ip alla rete di B

Per il fatto che tu sia sotto NAT non è un problema: l'importante è che chi fa da server NON sia sotto NAT. Per casa A: non puoi sostituire il router con un fritz e bom? |

|

|

|

|

|

#13 | ||

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Quote:

Quote:

Certo, potrei usarlo solo come modem, e installare un fritz in cascata da usare come router, ma pensavo che comunque, alla fine mi serve accedere alla vpn con le altre due case sono da un client, il raspberry appunto, su cui gira home assistant. Quindi potrei evitarlo no ? Per me ovviamente l'importante, è che per es home assistant da CASA A, abbia accesso alla lan locale, e alle altre due lan di CASA B e CASA C |

||

|

|

|

|

|

#14 |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Udite Udite : Non ci si crede.. ma Tim mi ha appena attivato Ip Pubblico sulla sim mobile di Casa B! (almeno così' mi hanno scritto in posta..poi verificherò)

|

|

|

|

|

|

#15 | |

|

Senior Member

Iscritto dal: Apr 2005

Messaggi: 3000

|

Quote:

|

|

|

|

|

|

|

#16 |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

si io valutavo di centralizzare tutto su home assistant, quindi sul raspy. A cui accedo da remoto anche da smartphone, quindi mi basterebbe così.

Poi all'occorrenza, il client sul laptop ce l'ho, se serve mi collego da li... Ora aspetto iol fritxbox per la Casa B e poi continuo.... Detto che già con ip pubblico sulla sim mobile, che ho appena ottenuto, forse neanche mi servirebbe più. Ma vorrei cmq andare avanti per "imparare" un pò di più sulle vpn |

|

|

|

|

|

#17 | |

|

Senior Member

Iscritto dal: Jul 2008

Messaggi: 7932

|

Quote:

Nella modalità routed c'è di mezzo un nat e quindi funziona come fosse un ulteriore router: tutte le abitazioni possono mantenere la propria sottorete, anche uguale fra tutte, anche con gli stessi ip; i client si raggiungono con l'indirizzo della classe del tunnel vpn non con l'indirizzo locale; praticamente un client ha 2 indirizzi univoci uno locale e uno del tunnel. Il client-vpn può fare il cosiddetto split-tunnel ed evitare di inoltrare traffico della propria sottorete locale nel tunnel. In questo contesto il broadcast locale non passa il tunnel. Se c'è un firewall di mezzo, abilitato per permettere il forward dei pacchetti (funge praticamente da NAT), un client remoto può raggiungere un altro client remoto attraverso gli indirizzi del tunnel. Nella modalità bridged il tunnel viene usato solo per il trasporto attraverso internet ed incapsula i pacchetti LAN completi. Le interfacce eth o wifi locali non hanno un indirizzo proprio locale ma ce l'ha l'interfaccia di bridge br (ed ovviamente l'eventuale interfaccia WAN) e gli viene assegnato dal server vpn che possiede il dhcp. I client ricevono un indirizzo locale coerente con la sottorete del server. Ogni client ha 1 solo indirizzo ip univoco. Il broadcast LAN passa attraverso il tunnel vpn a tutti i dispositivi connessi in giro per il mondo. Lo split-tunnel non è possibile. Non c'è bisogno di NAT in quanto tutti i client remoti sono nella stessa sottorete e condividono tutto tutti di default. Entrambe le modalità, oppurtunamente configurate, permettono la condivisione di file, il gaming e tutto il resto come una grossa rete locale. ------ Detto questo, ritornando alla questione sollevata sul fatto di avere sottoreti ip locali differenti per ciascuna casa: un router vpn impostato in modalità client con un bridge verso un router vpn server non ha motivo e non deve usare il proprio dhcp xkè quei pacchetti di richiesta dai client neanche li vede né li dovrebbe veder passare. Ma qui purtroppo si entra nelle personalizzazioni delle implementazioni che ciascun produttore effettua nei propri prodotti. Se AVM è aderente allo standard, per esempio, OpenVPN (ed anche qui si apre un mondo: standard di quale branch-version 1 o 2 o 3 ?!), che sia bridged o routed ogni casa può avere i propri indirizzi anche uguali xkè nel caso routed verranno usati regolarmente, nel caso bridged verranno ignorati ed assegnati dal server vpn principale. Questo in teoria. La pratica mi ha insegnato che al di fuori dello standard dei prodotti enterprise o assimilabili c'è un mondo sconosciuto ed altamente incompatibile fra prodotti di marchi differenti.

__________________

System Failure Ultima modifica di Perseverance : 01-11-2023 alle 11:16. |

|

|

|

|

|

|

#18 |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Intanto io sono andato avanti nelle prove di configurazione ma non riesco a venirne a capo, vi spiego cosa ho fatto :

Ho installato Home Assistant OS su un Raspberry PI4 nella mia abitazione principale Ho aggiunto l'add on per tirare su un server vpn wireguard e configurato in questo modo :  L'Host presente nel server è il mio dominio dyndns La porta 51820 è forwardata sul router verso l'ip locale del raspberry che ospita home assistant In questa casa ho una connessione Sky WiFi con Ip pubblico condiviso in MAP-T e una classe di ip locale 192.168.0.xxxx Il peer che ho configurato, mi serve per far collegare al server vpn, un fritzbox installato in una seconda casa (CASA C) L'obiettivo in buona sostanza è vedere i client della seconda casa, nella mia rete locale, in modo da centralizzare le entità e i dispositivi domotici su home assistant per poterli gestire. Nel router fritzbox della seconda casa, ho importato il file di configurazione rilasciato dal server vpn wireguard, ma nulla, la connessione non sale, e io non vedo dalla mia rete il client collegato e ne tantomeno gli ip locali della seconda casa :  Dove cavolo sto sbagliando ?! |

|

|

|

|

|

#19 |

|

Senior Member

Iscritto dal: Jul 2008

Messaggi: 7932

|

Se quello numerico è il tuo attuale e momentaneo IP quella porta risulta chiusa. Avrai un altro firewall di mezzo (sul raspberry ?).

--edit-- Ricordati che wireguard non supporta il tunneling layer2 (l'equivalente del TAP per openvpn e gli altri più vecchi) quindi funziona solo in modalità routed a meno di personalizzazioni del produttore dei dispositivi.

__________________

System Failure Ultima modifica di Perseverance : 03-11-2023 alle 08:40. |

|

|

|

|

|

#20 |

|

Senior Member

Iscritto dal: Jun 2005

Messaggi: 745

|

Update :

ho rifatto la configurazione sul serve wireguard, e importato il nuovo file sul fritzbox Ora la connessione è salita :  Anche dal registro del serve vpn vedo i log : peer: xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx= endpoint: xxxxxxxxxxxxxxx7:58537 -- > Quà ho l'ip pubblico della casa principale allowed ips: 10.10.10.2/32 latest handshake: 3 seconds ago transfer: 16.97 MiB received, 432.07 MiB sent persistent keepalive: every 25 seconds Ho solo un dubbio : sul serve wireguard, devo configurare un peer per ogni client che intendo connettere alla vpn, o è sufficiente un unica configurazione, visto che vedo che assegna una rete xx.xx.xx.0/24 e quindi se si colegano "n" client, è come avere un dhcp che assegna gli ip ? |

|

|

|

|

| Strumenti | |

|

|

Tutti gli orari sono GMT +1. Ora sono le: 18:03.