WhatsApp sotto attacco: scoperta campagna che sfrutta il collegamento dispositivi

Una nuova campagna di attacco informatico denominata GhostPairing sta compromettendo account WhatsApp sfruttando la funzione di collegamento dispositivi. Gli hacker ingannano le vittime attraverso messaggi provenienti da contatti noti, al fine di ottenere accesso completo alle conversazioni private

di Nino Grasso pubblicata il 18 Dicembre 2025, alle 11:51 nel canale TelefoniaUn gruppo di cybercriminali ha messo a punto una tecnica sofisticata per prendere il controllo degli account WhatsApp senza bisogno di violare password o intercettare codici SMS. La campagna, battezzata GhostPairing, sfrutta una funzionalità standard dell'app di messaggistica: il collegamento di dispositivi aggiuntivi. Gli attacchi sono stati documentati inizialmente in Repubblica Ceca, ma la natura del meccanismo permette una rapida diffusione geografica, utilizzando gli account già compromessi come trampolino per raggiungere nuove vittime.

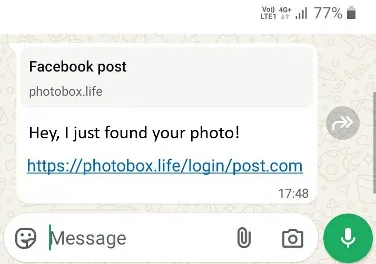

Come funziona l'attacco: secondo GenDigital, che ne ha diffuso i dettagli, la vittima riceve un messaggio apparentemente innocuo da un contatto presente nella propria rubrica, solitamente con un testo del tipo "Guarda, ho trovato una tua foto online!" accompagnato da un collegamento. Il link si presenta con un'anteprima grafica che richiama lo stile di Facebook, aumentando la percezione di affidabilità. Chi clicca viene reindirizzato verso una pagina contraffatta, ospitata su domini progettati per somigliare al social network, dove viene richiesta una presunta verifica dell'identità prima di accedere al contenuto promesso.

La pagina fraudolenta attiva in realtà il processo legittimo di accoppiamento dispositivi di WhatsApp. All'utente viene richiesto di inserire il proprio numero di telefono, che l'attaccante utilizza per avviare una procedura di collegamento autentica verso i server dell'app. WhatsApp genera un codice numerico che dovrebbe essere utilizzato esclusivamente dal proprietario dell'account per autorizzare un nuovo dispositivo, ma gli attaccanti possono visualizzare il codice sulla pagina contraffatta, chiedendo alla vittima di inserirlo nell'app per completare la verifica. Molti utenti, convinti di star effettuando un normale controllo di sicurezza, immettono il codice senza sospettare le conseguenze.

Una volta completato il collegamento, gli aggressori ottengono accesso totale all'account della vittima attraverso WhatsApp Web o l'applicazione desktop. Possono leggere l'intera cronologia delle conversazioni, visualizzare e scaricare foto, video e documenti condivisi, inviare messaggi impersonando l'utente legittimo e inoltrare la stessa esca ad altri contatti e gruppi. Il dispositivo originale della vittima continua a funzionare normalmente, rendendo estremamente difficile accorgersi della compromissione. Gen Digital sottolinea come numerose persone non si rendano conto della presenza di un nuovo dispositivo collegato, aspetto che consente ai criminali di osservare ogni conversazione senza essere scoperti.

Per verificare se il proprio account è stato compromesso, gli utenti devono accedere alle Impostazioni di WhatsApp, selezionare la sezione Dispositivi collegati e controllare attentamente la presenza di dispositivi non riconosciuti. La tecnica del collegamento tramite codice numerico risulta particolarmente efficace per gli attaccanti rispetto alla scansione di codici QR, poiché l'intero processo può avvenire sullo stesso smartphone della vittima, rendendo l'inganno più fluido e scalabile.

La pericolosità di GhostPairing risiede proprio nella sua capacità di colpire utenti con livelli di preparazione differenti. Chi possiede una buona conoscenza delle dinamiche di sicurezza informatica può identificare rapidamente gli elementi sospetti: richieste anomale di codici, pagine web con URL non ufficiali, messaggi che spingono ad azioni immediate. Tuttavia, la maggior parte degli utenti meno esperti o semplicemente distratti può facilmente cadere nella trappola, consegnando inconsapevolmente ai criminali l'accesso completo ai propri dati sensibili, conversazioni private e contatti. La vigilanza costante rappresenta l'arma principale contro questi attacchi: diffidare di qualsiasi messaggio che richieda l'inserimento di codici, anche quando proviene da amici o familiari, rimane la strategia più efficace. Poiché tecniche analoghe hanno già dimostrato la loro efficacia su altre piattaforme di messaggistica, attivare l'autenticazione a due fattori su tutti i servizi utilizzati e adottare comportamenti prudenti nella navigazione quotidiana costituiscono prassi fondamentali per mantenere al sicuro la propria identità digitale e le informazioni personali.

Wi-Fi 7 con il design di una vetta innevata: ecco il nuovo sistema mesh di Huawei

Wi-Fi 7 con il design di una vetta innevata: ecco il nuovo sistema mesh di Huawei Core Ultra 7 270K Plus e Core Ultra 7 250K Plus: Intel cerca il riscatto ma ci riesce in parte

Core Ultra 7 270K Plus e Core Ultra 7 250K Plus: Intel cerca il riscatto ma ci riesce in parte PC Specialist Lafité 14 AI AMD: assemblato come vuoi tu

PC Specialist Lafité 14 AI AMD: assemblato come vuoi tu L'esperimento BASE del CERN è riuscito a trasportare dell'antimateria

L'esperimento BASE del CERN è riuscito a trasportare dell'antimateria Afeela è morta: chiusa definitivamente la collaborazione tra Sony e Honda per gli EV premium

Afeela è morta: chiusa definitivamente la collaborazione tra Sony e Honda per gli EV premium Intel BOT altera i risultati, Geekbench invita a non fidarsi dei risultati delle CPU che lo supportano

Intel BOT altera i risultati, Geekbench invita a non fidarsi dei risultati delle CPU che lo supportano Intel e AMD faticano a soddisfare la domanda consumer: CPU introvabili e attese fino a sei mesi

Intel e AMD faticano a soddisfare la domanda consumer: CPU introvabili e attese fino a sei mesi Microsoft e NVIDIA insieme per dare una scossa allo sviluppo del nucleare: l'IA per accelerare i tempi

Microsoft e NVIDIA insieme per dare una scossa allo sviluppo del nucleare: l'IA per accelerare i tempi Ring rinnova l'intera gamma video: 4K su batteria, PoE e nuovo caricatore solare tra le novità

Ring rinnova l'intera gamma video: 4K su batteria, PoE e nuovo caricatore solare tra le novità Recensione Galaxy Buds4 Pro: le cuffie Samsung più belle e intelligenti

Recensione Galaxy Buds4 Pro: le cuffie Samsung più belle e intelligenti Spotify si arricchisce ancora: arriva SongDNA, tutto sulla tua musica preferita

Spotify si arricchisce ancora: arriva SongDNA, tutto sulla tua musica preferita I digital twin di AVEVA a supporto delle AI Factory di NVIDIA

I digital twin di AVEVA a supporto delle AI Factory di NVIDIA Iliad non si ferma: clienti in crescita sia sul mobile sia per la fibra

Iliad non si ferma: clienti in crescita sia sul mobile sia per la fibra XuanTie C950, il chip IA di Alibaba basato su RISC-V sarà prodotto a 5 nm

XuanTie C950, il chip IA di Alibaba basato su RISC-V sarà prodotto a 5 nm Volkswagen richiama 94.000 auto elettriche per rischio incendio nei moduli batteria

Volkswagen richiama 94.000 auto elettriche per rischio incendio nei moduli batteria Le nuove LaserJet di HP portano la crittografia quantum-resistant su tutte le stampanti, dalle Pro alle Enterprise

Le nuove LaserJet di HP portano la crittografia quantum-resistant su tutte le stampanti, dalle Pro alle Enterprise FSR 4 gira sulla GPU di PS5 Pro, ma non sulle vecchie Radeon: AMD cosa aspetti?

FSR 4 gira sulla GPU di PS5 Pro, ma non sulle vecchie Radeon: AMD cosa aspetti?

0 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoDevi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".