WannaCry è il nuovo ransomware all'attacco dei sistemi Windows

Una falla di sicurezza presente nei sistemi operativi Windows, aggiornata da Microsoft con una patch a marzo, colpisce e blocca molti PC a livello globale andando a interessare soprattutto alcuni ospedali in Gran Bretagna

di Paolo Corsini pubblicata il 13 Maggio 2017, alle 08:06 nel canale SicurezzaMicrosoftWindows

Sony FE 16-25mm F2.8 G: meno zoom, più luce

Sony FE 16-25mm F2.8 G: meno zoom, più luce  Motorola edge 50 Pro: design e display al top, meno il prezzo! Recensione

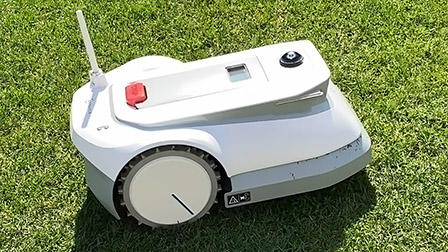

Motorola edge 50 Pro: design e display al top, meno il prezzo! Recensione Ecovacs Goat G1-800, mettiamo alla prova il robot tagliaerba facile ed efficace

Ecovacs Goat G1-800, mettiamo alla prova il robot tagliaerba facile ed efficace Micron, arriva la NAND QLC a 232 layer: prestazioni interessanti per SSD PCIe 4.0

Micron, arriva la NAND QLC a 232 layer: prestazioni interessanti per SSD PCIe 4.0 iPhone 16 Pro, un nuovo rivestimento per contrastare uno dei maggiori difetti della fotocamera

iPhone 16 Pro, un nuovo rivestimento per contrastare uno dei maggiori difetti della fotocamera I TV TCL con tecnologia Mini LED hanno ora prezzi interessanti: eccoli a partire da 599€ per un 50 pollici

I TV TCL con tecnologia Mini LED hanno ora prezzi interessanti: eccoli a partire da 599€ per un 50 pollici HUAWEI dice addio alla storica serie P. Benvenuta HUAWEI Pura 70

HUAWEI dice addio alla storica serie P. Benvenuta HUAWEI Pura 70 Star Wars Outlaws: i giocatori incontreranno Jabba the Hutt nell'esperienza di gioco principale

Star Wars Outlaws: i giocatori incontreranno Jabba the Hutt nell'esperienza di gioco principale Vulnerabilità grave su iMessage: Trust Wallet lancia l'allarme, ma è polemica sulle modalità di divulgazione

Vulnerabilità grave su iMessage: Trust Wallet lancia l'allarme, ma è polemica sulle modalità di divulgazione Arriva Insta360 X4 per realizzare veri video a 360° in 8K. Ecco tutte le sue caratteristiche

Arriva Insta360 X4 per realizzare veri video a 360° in 8K. Ecco tutte le sue caratteristiche AMD presenta i Ryzen PRO 8000: sono meglio delle CPU Intel con l'IA

AMD presenta i Ryzen PRO 8000: sono meglio delle CPU Intel con l'IA Iliad: la prima offerta fibra in Italia con router Wi-Fi 7 incluso

Iliad: la prima offerta fibra in Italia con router Wi-Fi 7 incluso La California stabilisce un nuovo record con 30 giorni di energia rinnovabile al 100%

La California stabilisce un nuovo record con 30 giorni di energia rinnovabile al 100% Steam FPS Fest: un'altra settimana di sconti a tema, stavolta tocca agli shooter

Steam FPS Fest: un'altra settimana di sconti a tema, stavolta tocca agli shooter CATL, ecco il primo sistema di accumulo con degrado zero dopo 5 anni

CATL, ecco il primo sistema di accumulo con degrado zero dopo 5 anni SteganoAmor, la campagna malware che nasconde codice dannoso nelle immagini

SteganoAmor, la campagna malware che nasconde codice dannoso nelle immagini NASA: il detrito spaziale caduto in Florida era effettivamente legato alla Stazione Spaziale Internazionale

NASA: il detrito spaziale caduto in Florida era effettivamente legato alla Stazione Spaziale Internazionale

169 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoContinueranno tranquillamente a stare li, soprattutto nelle infrastrutture pubbliche cambiare sistema operativo non è una cosa semplice, vuoi per i programmi che vengono usati, vuoi per i costi...negli ospedali poi non ne parliamo proprio.

Non è che stai cambiando l'os al pc di casa.

In questa situazione era sufficiente applicare le patch di sicurezza, cosa che evidentemente non hanno fatto.

Se si sono infettati con sistemi operativi non più supportati, come XP, a maggior ragione dovrebbero essere licenziati in tronco, perchè è illegale usarli in azienda, soprattutto quando si parla di strutture pubbliche o di vitale importanza per il paese

Se si sono infettati con sistemi operativi non più supportati, come XP, a maggior ragione dovrebbero essere licenziati in tronco, perchè è illegale usarli in azienda, soprattutto quando si parla di strutture pubbliche o di vitale importanza per il paese

Ripeto, non stai cambiando il sistema operativo al pc di casa, in molti casi ci vogliono anni per fare una migrazione completa.

Sottoscrivo

dato che il ransomware sfrutta un buco di samba, lo chiuderà suppongo...

nel senso che serve a prevenire, non a curare

Se si sono infettati con sistemi operativi non più supportati, come XP, a maggior ragione dovrebbero essere licenziati in tronco, perchè è illegale usarli in azienda, soprattutto quando si parla di strutture pubbliche o di vitale importanza per il paese

questa è la teoria.

Nella pratica non stupirti se trovi winXP (e soci) in aziende, anche pubbliche.

Fanno uno codicillo in deroga a quello che dici si mette a rischio la sicurezza.

Se non lo fanno si blocca il funzionamento di strutture pobbliche.

Io ho sentito di leggi/codici/deroghe...

Viene premiato il server up a tutti i costi e non la sicurezza del server up e relativi dati aziendali nel lungo periodo.

Nella pratica non stupirti se trovi winXP (e soci) in aziende, anche pubbliche.

Fanno uno codicillo in deroga a quello che dici si mette a rischio la sicurezza.

Se non lo fanno si blocca il funzionamento di strutture pobbliche.

Io ho sentito di leggi/codici/deroghe...

E' la norma, io governo posso dare una "data di scadenza", ma poi la realtà è un'altra, se io azienda/ospedale/pubblica amministrazione non ho i soldi per fare questi ammodernamenti il governo è costretto a dare proroghe, in genere si iniziano le migrazioni quando viene fatta la legge, poi negli anni si va via via completando la migrazione...anche perchè bisogna garantire i servizi, non è che si può bloccare il mondo per un sistema operativo.

E cmq anche installare una semplice patch non è una cosa che si può fare da un giorno all'altro, neanche dove lavoro io, con ubuntu, installiamo le patch immediatamente, in genere un paio di settimane dopo che vengono rilasciate, vanno prima testate per vedere se creano problemi.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".