|

|

|

Quote:

Codice:

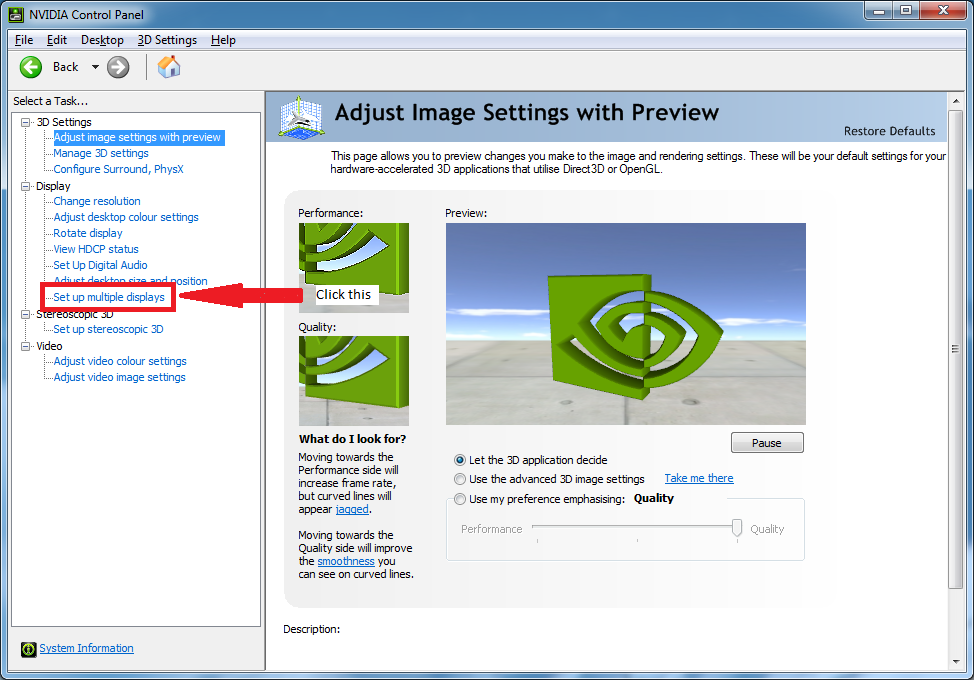

Tasto Windows + PInoltre, puoi controllare anche nel Pannello di Controllo dei driver video (Nvidia o AMD... non so cosa tu abbia) alla voce 'Display Multipli' se fosse rimasta impostata la modalità estesa.  |

Quote:

|

Quote:

Tra l'altro questo tipo di attacchi avviene generalmente tramite apertura di allegati email, quindi ritorna pure il discorso che il miglior antivirus è quello che sta seduto davanti al pc. :D |

Quote:

"La vulnerabilità.*Secondo le ricostruzioni degli esperti, la falla utilizzata dai cybercriminali sarebbe nell'Smb Server di Windows, un "buco" già noto e anche già tappato da Microsoft con un security update dello scorso marzo. Ma che se fosse confermato come l'origine dell'intrusione, rivelerebbe gli scarsi controlli di sicurezza nelle divisioni IT del mondo intero, anche in strutture sensibili.*Per chi teme di essere colpito, se non ha già provveduto, il consiglio più efficace per difendersi è installare la patch MS17-010." Inviato da mTalk |

Quote:

Chissà se l'ipotesi verrà confermata. |

Cmq non ho capito, quando rapivano i bambini impedivano ai familiari di pagare i riscatto , e a questi gli stanno elargendo fior di bitcoin?

Lo sanno vero che se pagano loro continueranno imperterriti |

Quote:

Confermato da più fonti.. "A new ransomware attack is currently rocking computers in in more than 70 countries around the world, but the vast majority of Windows users should be protected. A Microsoft spokesperson speaking to Sky News has confirmed that customers who have Windows Updates enabled and are running "free antivirus software" (e.g. Windows Defender) should be protected. That's good news for Windows users who are current with their updates. But the ransomware, known as "WannaCry," has already been seen rapidly spreading through organizations in more than 70 countries, the BBC reports. Notably, the National Health Service (NHS) in the UK has been impacted, along with Telefonica in Spain, and many others. The attack, which the BBC reports is locking down computers and demanding a ransom of $300 (£230) in Bitcoin, is reportedly related to National Security Agency (NSA) hacking tools that were leaked by a group known as The Shadow Brokers earlier this year. The particular vulnerability exploited by the hack was previously patched by Microsoft in March, but it seems businesses and other organizations affected by today's attack haven't yet installed the patch." Complimenti ai responsabili IT e a quelle aziende che continuano ad usare XP imperterriti o si lamentano degli aggiornamenti e poi scaricano la colpa su Microsoft.... che vergogna avere un sistema sanitario nazionale in UK in tilt... Inviato da mTalk |

Quote:

"Visto? Se avevate questo, non potevate installare il vostro CCLeaner o StartIsBack, ma nemmeno questa porcheria". :D |

Quote:

Tanto se ti aspetti che il personale sia diligente e competente buona notte. Per il privato è un altro par di maniche. |

Quote:

Io farei così. Ricollegherei un monitor esterno (uno qualsiasi, non per forza lo stesso che avevi messo), aprirei le applicazioni che ti danno il problema e le risposterei (una ad una, si esatto :( ) sullo schermo principale. Al termine, ristaccherei il monitor esterno (magari fancendo Win+P e scegliendo solo schermo PC, prima di staccare fisicamente il cavo). Non mi viene in mente altro. |

Quote:

Nel frattempo, in una stazione tedesca,...  |

Quote:

|

WannaCry mette in luce chiaramente un concetto, e cioè che non sia effettivamente cosi' importante utilizzare in informatica un sistema operativo moderno :asd: ,

Qualcuno dirà: si, ma dopo la patch anche 7 :blah: :blah: . Ok, intanto su 10 quell'exploit non partiva nemmeno... Altri, invece, potrebbero osservare che anche 10 ha ricevuto le patch: bene, come se non fosse sufficiente ciò che ha espresso MS, la ragione è contenuta nell'ultimo tweet  PS: Exploit, cioè l'ORIGINE del problema. Il Ransomware in se x se, invece, è un semplice file per cui quello effettivamente può girare anche su 10 (ma non è in grado di propagarsi! a meno che non si apra incautamente qualche mail...e poi anche li' c'è da vedere se, come credo, intervenga lo SmartScreen quantomeno per avvisare l'utente)... |

Europa e Asia sotto attacco

http://www.rainews.it/dl/rainews/art...3a991d43c.html E in America nulla??? Che ci sia lo zampino della Microsoft... :D :D :D :sofico: |

Quote:

Meglio avere SO più recenti e aggiornati piuttosto che..........invece ci sono ancora in giro......pc con Xp, Vista................ Pensavo.....meno male che non hanno pensato (al momento...........:rolleyes:) di attaccare le aziende nel mondo.........li sarebbero ancor più dolori......... Nel senso che l' attacco è partito dall' Inghilterra negli ospedali, poi si è via via propagato nel mondo, comunque sempre in ambito pubblico, in Italia, nell' Università....... E anche in questo ambito, dove ha colpito l' infezione, la sicurezza è sotto i tacchi, nel senso che sono sicuro che molte di queste persone che lavorano in ambito pubblico non sanno neanche cosa voglia dire la parola sicurezza . In più, in teoria l' ambito pubblico dovrebbe avere, in teoria................una Assistenza Tecnica sui pc . C' è, non c'è, c'è ogni tot tempo, è a chiamata o................? Cosi per la prossima volta si svegliano................ |

no aspetta però. solo la CU ha l'update incorporato

a marzo era uscito e se non avevi aggiornato 10 eri vulnerabile |

no, non è cosi' è l'ho spiegato prima prendendo in prestito anche un tweet ad un'analoga domanda (aggiungo nuovamente, come se non bastasse la dichiarazione della stessa MS in proposito).

|

Resta il fatto che servirebbe un patentino (e non intendo quello per office) per usare il pc in determinati ambienti per come la vedo io.

Contro la stupidità umana non c'è protezione che tenga. |

Quote:

|

Quote:

Ecco, questo è il quadro, senza nonnina di Voghera o altro. L'astuzia di queste m*, poi, è stata quella di dotare il malware veicolato dall'exploit [il Ransom WannaCry...] di caratteristiche di autopropagazione (worm), la frittata quindi è servita. Quote:

|

| Tutti gli orari sono GMT +1. Ora sono le: 12:06. |

|

Powered by vBulletin® Version 3.6.4

Copyright ©2000 - 2024, Jelsoft Enterprises Ltd.

Hardware Upgrade S.r.l.